CRA para IoT de consumo: EN 303 645 y hogar conectado

El CRA en el IoT de consumo: obligaciones por defecto, clase I (anexo III) para seguridad del hogar, juguetes interactivos/rastreo y wearables salud/infantiles.

En este artículo

- Resumen ejecutivo

- ¿Qué productos IoT de consumo están cubiertos?

- Alineación EN 303 645 y CRA

- Análisis profundo de requisitos clave

- SBOM para IoT de consumo

- Soporte de 5 años: el gran desafío

- Requisitos de documentación para consumidor

- Evaluación de conformidad para IoT de consumo

- Guía específica por industria

- Hoja de ruta práctica de cumplimiento

- Lista de verificación para IoT de consumo

- Preguntas frecuentes

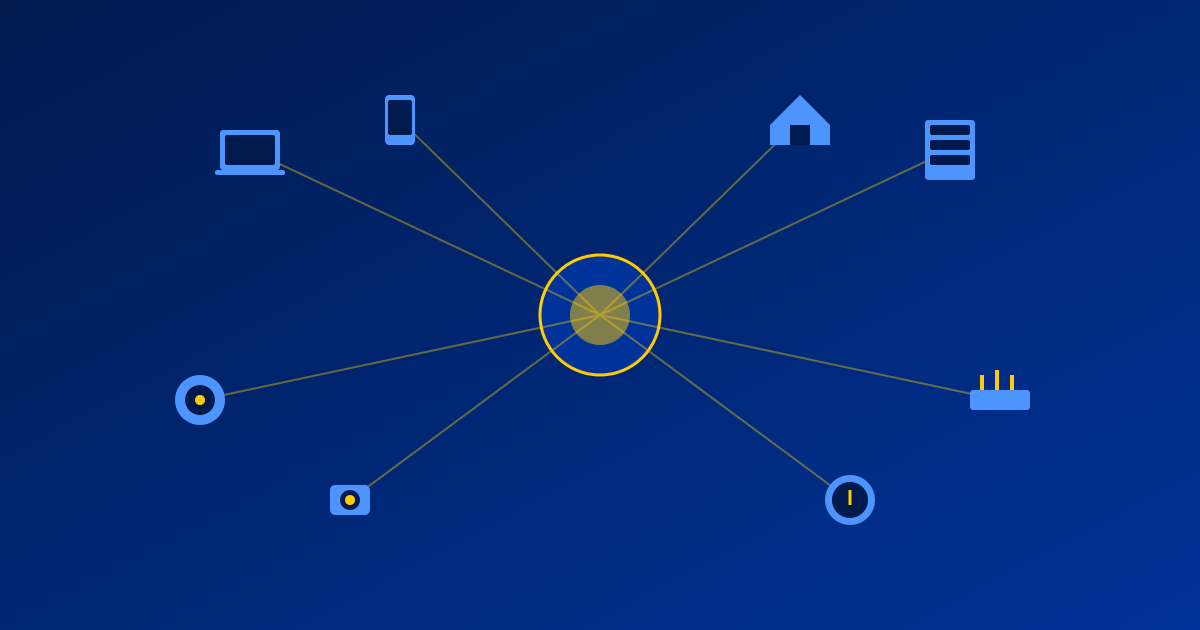

- Cómo ayuda CRA Evidence

Los productos IoT de consumo (altavoces inteligentes, cámaras conectadas, wearables, dispositivos smart home) están en el corazón del cumplimiento CRA. La mayoría caen en la categoría Default, permitiendo autoevaluación, pero aún deben cumplir todos los requisitos esenciales. ETSI EN 303 645 proporciona una excelente base para el cumplimiento.

Esta guía cubre el cumplimiento CRA para fabricantes de IoT de consumo.

Consejo: La mayoría de los dispositivos IoT caen en la categoría Default bajo el CRA. Consulta el Anexo III antes de asumir que se necesita una evaluación de terceros.

Resumen ejecutivo

- La mayoría de productos IoT de consumo son categoría Default (autoevaluación permitida)

- EN 303 645 proporciona una base sólida, pero no es una norma armonizada CRA a 22 de mayo de 2026

- "Seguro por defecto" es crítico: sin contraseñas por defecto, servicios expuestos mínimos

- El período de soporte de 5 años es un cambio importante para muchos productos de consumo

- SBOM requerido incluso para dispositivos embebidos

- La documentación orientada al consumidor debe estar en idioma local

¿Qué productos IoT de consumo están cubiertos?

Ámbito CRA para IoT de consumo

El CRA se aplica a todos los "productos con elementos digitales" colocados en el mercado de la UE. Para IoT de consumo, esto incluye:

Claramente en ámbito:

- Altavoces inteligentes y asistentes de voz

- Hubs y controladores smart home

- Cámaras conectadas (seguridad, monitores de bebé, timbres)

- Sistemas de iluminación inteligente

- Termostatos conectados y controles HVAC

- Cerraduras inteligentes y sistemas de acceso

- Dispositivos wearables (smartwatches, rastreadores de fitness)

- Juguetes y juegos conectados

- Electrodomésticos inteligentes (frigoríficos, lavadoras)

- E-readers y tablets

- Dispositivos conectados de salud/bienestar (no médicos)

Ámbito parcial (pueden tener regulaciones adicionales):

- Smart TVs (también cubiertos por RED)

- Dispositivos médicos conectados (también MDR. Ver nuestra guía MDR)

- Vehículos conectados (Reglamento de Maquinaria, homologación de tipo)

Clasificación CRA para IoT de consumo

La mayoría de IoT de consumo cae en categoría Default o Clase Importante I:

CLASIFICACIÓN CRA IoT DE CONSUMO

CATEGORÍA DEFAULT (Autoevaluación):

- Altavoces inteligentes

- Cámaras conectadas (uso doméstico)

- Iluminación inteligente

- Termostatos conectados

- Wearables

- Electrodomésticos inteligentes

- Juguetes conectados

- Dispositivos smart home en general

CLASE IMPORTANTE I (Autoevaluación con normas armonizadas O terceros):

- Hubs smart home qué gestionan otros dispositivos

- Gateways de automatización del hogar

- Soluciones VPN de consumo

- Software de control parental

- Gestores de contraseñas

CLASE IMPORTANTE II (Terceros requerido):

- Firewalls de consumo

- Dispositivos IDS/IPS de consumo

- (Raro para productos puramente de consumo)

Alineación EN 303 645 y CRA

¿Qué es EN 303 645?

ETSI EN 303 645 "Ciberseguridad para Internet de las Cosas de Consumo: Requisitos Base" es la norma líder para seguridad de IoT de consumo. Publicada en 2020, está ampliamente adoptada como base para IoT de consumo. A 22 de mayo de 2026, no ha sido listada como norma armonizada del CRA.

Estructura EN 303 645:

- 13 categorías de disposiciones

- 66 disposiciones obligatorias (para cumplimiento básico)

- Recomendaciones adicionales

- Especificación de pruebas complementaria (TS 103 701)

Mapeo EN 303 645 ↔ CRA

| Requisito Esencial CRA | Disposición EN 303 645 | Cobertura |

|---|---|---|

| Sin vulnerabilidades conocidas | 5.2 (divulgación vulnerabilidades) | Parcial |

| Seguro por defecto | 5.1 (sin contraseñas universales) | Fuerte |

| Protección contra acceso no autorizado | 5.1, 5.5, 5.6 | Fuerte |

| Confidencialidad de datos | 5.8 (seguridad datos personales) | Fuerte |

| Integridad de datos | 5.4 (comunicación segura) | Fuerte |

| Recolección mínima de datos | 5.8.2 (minimización de datos) | Buena |

| Resiliencia y mitigación | 5.3, 5.6 (actualizaciones, seguridad) | Buena |

| Minimización efectos incidentes | 5.6 (resiliencia) | Parcial |

| Actualizaciones de seguridad | 5.3 (actualizaciones software) | Fuerte |

| Mecanismo de actualización | 5.3.3 (mecanismo actualización) | Fuerte |

| Gestión de vulnerabilidades | 5.2 (divulgación vulnerabilidades) | Fuerte |

| SBOM | No cubierto | Brecha |

| Divulgación período soporte | 5.3.1 (período soporte) | Fuerte |

| Notificación a ENISA | No cubierto | Brecha |

EN 303 645 como base de cumplimiento

Información: EN 303 645 se usa ampliamente como base de buenas prácticas, pero no es una norma armonizada CRA a 22 de mayo de 2026. Aplicarla no crea presunción de conformidad bajo el CRA.

Estado actual: Las normas armonizadas CRA se están desarrollando bajo el mandato M/606. Hasta su cita en el Diario Oficial, EN 303 645 es evidencia de apoyo, no una vía de presunción de conformidad bajo el CRA.

Qué proporciona EN 303 645:

- Base de seguridad comprehensiva

- Disposiciones verificables (TS 103 701)

- Reconocimiento de la industria

- Programas de certificación existentes

Qué añade CRA más allá de EN 303 645:

- Requisitos de SBOM

- Notificación de vulnerabilidades a ENISA (24h/72h)

- Procedimientos de marcado CE

- Declaración de Conformidad formal

- documentación de expediente técnico

- Coordinación de vigilancia del mercado

ENFOQUE EN 303 645 → CUMPLIMIENTO CRA

SI tienes cumplimiento EN 303 645:

→ Base técnica sólida alcanzada

→ Usar evidencia de evaluación para expediente técnico CRA

→ Añadir generación de SBOM

→ Implementar notificación ENISA

→ Preparar documentación de marcado CE

SI empiezas desde cero:

→ Usar EN 303 645 cómo tu objetivo técnico

→ Planificar adiciones CRA desde el inicio

→ Considerar certificación EN 303 645

Análisis profundo de requisitos clave

Sin contraseñas por defecto (crítico)

Disposición EN 303 645 5.1-1: "Donde se usen contraseñas y en cualquier estado distinto al 'estado por defecto de fábrica', todas las contraseñas de dispositivos IoT de consumo serán únicas por dispositivo o definidas por el usuario."

Alineación CRA: Esto es "seguro por defecto" en acción.

Implementación:

ENFOQUES DE CONTRASEÑA PARA IoT DE CONSUMO

OPCIÓN 1: Contraseña de fábrica única

- Generar contraseña única por dispositivo

- Imprimir en dispositivo/empaque

- Almacenar en elemento seguro si disponible

OPCIÓN 2: Definida por usuario en configuración

- Forzar creación de contraseña durante setup

- Aplicar complejidad de contraseña

- Sin opción de "saltar"

OPCIÓN 3: Autenticación sin contraseña

- Códigos de emparejamiento Bluetooth/WiFi

- Autenticación basada en app

- Biométrica donde apropiado

EVITAR:

✗ Contraseñas por defecto universales ("admin/admin")

✗ Contraseñas predecibles (número de serie)

✗ configuración opcional de contraseña

✗ Patrones fáciles de adivinar

Divulgación de vulnerabilidades

Disposición EN 303 645 5.2-1: "El fabricante proporcionará un punto de contacto público como parte de una política de divulgación de vulnerabilidades..."

Mejora CRA: CRA requiere no solo aceptar divulgaciones sino notificación activa a ENISA.

Implementación:

GESTIÓN DE VULNERABILIDADES IoT CONSUMO

CONTACTO PÚBLICO:

- security@empresa.com

- Archivo Security.txt en /.well-known/security.txt

- Página de seguridad dedicada en web

POLÍTICA DE DIVULGACIÓN:

- Aceptar informes de investigadores de seguridad

- Confirmar recepción en 5 días laborables

- Proporcionar actualizaciones de estado

- Coordinar timing de divulgación

- Acreditar investigadores (si desean)

NOTIFICACIÓN ENISA (específico CRA):

- Notificar vulnerabilidades explotadas activamente en 24 horas

- Notificar vulnerabilidades severas en 72 horas

- Usar Plataforma Única de Notificación ENISA

Actualizaciones de software

Disposiciones EN 303 645 5.3: La capacidad de actualizaciones de software es obligatoria.

Requisitos Clave:

REQUISITOS DE ACTUALIZACIÓN DE SOFTWARE

MECANISMO DE ACTUALIZACIÓN (5.3.3):

[ ] Entrega segura (actualizaciones firmadas)

[ ] verificación de integridad

[ ] Protección contra rollback

[ ] Notificación al usuario

SOPORTE DE ACTUALIZACIONES (5.3.1):

[ ] Período de soporte definido

[ ] Fecha de fin de soporte publicada

[ ] Al menos vida útil esperada del producto

[ ] CRA: Mínimo 5 años

ACTUALIZACIONES AUTOMÁTICAS (5.3.6):

[ ] Auto-actualización configurable

[ ] Mecanismo de consentimiento del usuario

[ ] Disrupción mínima

[ ] Visibilidad del estado de actualización

Comunicación segura

Disposición EN 303 645 5.4: Cifrar datos sensibles en tránsito.

Implementación:

SEGURIDAD DE COMUNICACIONES

CIFRADO DE TRANSPORTE:

- TLS 1.2+ para todas las comunicaciones cloud

- Suites de cifrado fuertes

- Validación de certificados

- Sin fallback a no cifrado

COMUNICACIÓN LOCAL:

- Cifrar tráfico de red local donde factible

- Mecanismos de emparejamiento seguros

- Flujos de setup/configuración protegidos

EVITAR:

✗ HTTP plano para cualquier dato sensible

✗ Certificados auto-firmados sin pinning

✗ Negociación de cifrado débil

✗ Credenciales hardcodeadas en comunicaciones

SBOM para IoT de consumo

Desafíos de dispositivos embebidos

Los dispositivos IoT de consumo frecuentemente ejecutan en hardware limitado:

Componentes Típicos:

- SO de tiempo real o Linux embebido

- Pilas de red (lwIP, etc.)

- Bibliotecas de protocolo (MQTT, CoAP)

- Bibliotecas crypto

- SDKs de terceros (conectividad cloud)

- Código de aplicación

Estrategia de SBOM:

ENFOQUE SBOM IoT CONSUMO

PROFUNDIDAD MÍNIMA:

1. Sistema operativo/RTOS

2. Framework/SDK principal

3. Bibliotecas de red/protocolo

4. Bibliotecas crypto

5. SDK de conectividad cloud

6. Componentes clave de terceros

FORMATO:

- CycloneDX o SPDX

- Incluir información de versión

- Incluir PURL donde disponible

- Documentar componentes propietarios

CONSEJOS PRÁCTICOS:

- Extraer del sistema de build

- Automatizar generación SBOM en CI/CD

- Actualizar SBOM con cada release de firmware

- Considerar herramientas (Syft, Trivy, etc.)

Consideraciones de cadena de suministro

IoT de consumo frecuentemente usa vendedores de silicio y SDKs comunes:

GESTIÓN SBOM CADENA DE SUMINISTRO

SDK DE VENDEDOR DE SILICIO:

- Solicitar SBOM del vendedor (Espressif, Nordic, etc.)

- Muchos ahora proporcionan listas de componentes

- Incluir en tu SBOM agregado

SDK DE PLATAFORMA CLOUD:

- AWS IoT, Azure IoT, Google Cloud IoT SDKs

- Componentes bien documentados

- Usualmente tienen manifiestos de dependencias

MÓDULOS DE TERCEROS:

- Módulos WiFi/Bluetooth pueden tener firmware

- Solicitar información de componentes

- Documentar lo qué conoces

DOCUMENTAR LIMITACIONES:

- Notar componentes sin visibilidad SBOM

- Explicar restricciones de cadena de suministro

- Actualizar cuando información esté disponible

Soporte de 5 años: el gran desafío

Contexto de la industria

Muchos productos IoT de consumo han tenido históricamente ventanas de soporte cortas:

- Dispositivos económicos: 1-2 años (o sin actualizaciones)

- Gama media: 2-3 años

- Premium: 3-5 años

Requisito CRA: Mínimo 5 años de actualizaciones de seguridad desde la colocación de cada unidad en el mercado.

Planificando soporte de 5 años

ESTRATEGIA DE SOPORTE 5 AÑOS

PLANIFICACIÓN DE COSTOS:

- Monitorización de seguridad (continua)

- Capacidad de respuesta a vulnerabilidades

- Desarrollo y prueba de actualizaciones

- Infraestructura de entrega de actualizaciones

- Recursos de soporte al cliente

PLANIFICACIÓN TÉCNICA:

- Mecanismo de actualización estable

- Infraestructura OTA

- Capacidad de rollback

- Pruebas a lo largo de vida del dispositivo

PLANIFICACIÓN COMERCIAL:

- Precios del producto (incluir costos de soporte)

- comunicación del período de soporte

- Proceso de fin de soporte

- Ruta de migración del cliente

ETAPAS DEL CICLO DE VIDA:

Año 1-2: Desarrollo activo, actualizaciones frecuentes

Año 3-4: Modo mantenimiento, actualizaciones solo de seguridad

Año 5: Preparación fin de soporte

Año 5+: Soporte termina, notificación al cliente

Comunicación de fin de soporte

REQUISITOS DE FIN DE SOPORTE

EN LA COMPRA:

- Indicación clara del período de soporte

- Fecha esperada de fin de soporte

- qué incluye el "soporte"

ACERCÁNDOSE AL FIN:

- Notificación anticipada (6-12 meses)

- Explicación de implicaciones

- Opciones de actualización/reemplazo

AL FIN DE SOPORTE:

- Notificación final

- Recomendaciones de seguridad

- guía de eliminación segura

POST-SOPORTE:

- Dispositivo puede seguir funcionando

- Sin actualizaciones de seguridad

- Cliente asume riesgo

Requisitos de documentación para consumidor

Requisitos de idioma

Los productos de consumo vendidos en estados miembros de la UE requieren documentación en idioma local:

IDIOMAS DOCUMENTACIÓN IoT CONSUMO

REQUERIDO POR MERCADO:

- información de seguridad: Debe estar en idioma local

- Instrucciones de configuración: Debería estar en idioma local

- Manual de usuario: Debería estar en idioma local

ENFOQUE PRÁCTICO:

- Inglés cómo base

- Localizar para mercados principales (DE, FR, ES, IT, PL, NL)

- Considerar documentación digital (app, código QR)

- guía rápida impresa en múltiples idiomas

Qué documentar

DOCUMENTACIÓN DE USUARIO IoT CONSUMO

INFORMACIÓN DE SEGURIDAD:

[ ] Seguridad en configuración inicial (contraseña, emparejamiento)

[ ] configuración y recomendaciones de actualizaciones

[ ] Ajustes de privacidad

[ ] Explicación de recolección de datos

[ ] Período de soporte y contacto

INFORMACIÓN DE SEGURIDAD FÍSICA:

[ ] Seguridad eléctrica

[ ] Uso previsto

[ ] Advertencias de peligro

[ ] Seguridad infantil (si relevante)

INFORMACIÓN DE CUMPLIMIENTO:

[ ] Marcado CE visible en producto

[ ] Referencia a Declaración de Conformidad

[ ] información de contacto del fabricante

[ ] Contacto de soporte/seguridad

Evaluación de conformidad para IoT de consumo

Autoevaluación (Módulo A)

La mayoría de IoT de consumo puede usar autoevaluación:

MÓDULO A PARA IoT CONSUMO

QUÉ HACES:

1. Realizar evaluación de riesgos interna

2. Implementar requisitos esenciales

3. Preparar documentación técnica

4. Probar contra requisitos

5. Completar Declaración UE de Conformidad

6. Aplicar marcado CE

NO SE NECESITA ORGANISMO NOTIFICADO:

- Productos categoría Default

- Clase Importante I con normas armonizadas

CONTENIDOS EXPEDIENTE TÉCNICO:

- Descripción del producto

- evaluación de riesgos

- documentación de diseño

- Informes de pruebas (laboratorio interno o externo)

- evaluación EN 303 645 (si se reclama)

- SBOM

- documentación de usuario

Usando certificación EN 303 645

Si buscas certificación EN 303 645:

CERTIFICACIÓN EN 303 645 → CRA

ORGANISMOS DE CERTIFICACIÓN:

- CTIA (US)

- TÜV (EU)

- BSI Kitemark (UK)

- Varios laboratorios alineados con ETSI

BENEFICIOS:

- verificación por terceros

- Valor de marketing ("certificado seguro")

- Evidencia para el expediente técnico, sin presunción de conformidad CRA salvo cita formal de una norma armonizada CRA

- Evidencia para expediente técnico

PARA CRA, TAMBIÉN NECESITAS:

- SBOM (no cubierto por EN 303 645)

- Proceso de notificación ENISA

- DoC UE formal

- Proceso de marcado CE

Guía específica por industria

Altavoces inteligentes y asistentes de voz

CUMPLIMIENTO CRA ALTAVOZ INTELIGENTE

CLASIFICACIÓN: Default

REQUISITOS CLAVE:

- Protección de datos de voz

- comunicación cloud segura

- Modo mute/privacidad (seguro por defecto)

- Mecanismo de actualización

- Seguridad de cuenta

CONSIDERACIONES DE PRIVACIDAD:

- Minimizar escucha siempre activa

- Indicador claro cuando escucha

- Acceso y eliminación de datos de usuario

- Alineación con GDPR

Cámaras conectadas

CUMPLIMIENTO CRA CÁMARA CONECTADA

CLASIFICACIÓN: Default (hogar) o Importante I (sistema de seguridad)

REQUISITOS CLAVE:

- Autenticación fuerte

- Streams de vídeo cifrados

- Seguridad de almacenamiento local

- Seguridad de almacenamiento cloud

- Funciones de enmascaramiento de privacidad

CONSIDERACIONES ESPECIALES:

- Datos de vídeo son altamente sensibles

- Protección de acceso físico

- Gestión de acceso invitados/familia

- Requisitos de notificación de grabación

Hubs smart home

CUMPLIMIENTO CRA HUB SMART HOME

CLASIFICACIÓN: Clase Importante I

REQUISITOS CLAVE:

- Seguridad de protocolos (Zigbee, Z-Wave, Thread, Matter)

- Onboarding seguro de dispositivos

- Control de acceso para dispositivos conectados

- Procesamiento local vs. cloud

- Mecanismo de actualización para hub y protocolos

CONSIDERACIONES ESPECIALES:

- Hub es superficie de ataque para todos los dispositivos conectados

- Alineación de seguridad Matter/Thread

- Capacidad de backup/recuperación

Wearables

CUMPLIMIENTO CRA DISPOSITIVO WEARABLE

CLASIFICACIÓN: Default (fitness) o puede tener superposición médica

REQUISITOS CLAVE:

- Seguridad de emparejamiento Bluetooth

- Protección de datos de salud

- Seguridad de app del teléfono

- Superficie de ataque limitada

- Seguridad consciente de batería

CONSIDERACIONES ESPECIALES:

- Restricciones de tamaño afectan funciones de seguridad

- App companion es parte del producto

- Datos de salud pueden tener regulaciones adicionales

Juguetes conectados

CUMPLIMIENTO CRA JUGUETE CONECTADO

CLASIFICACIÓN: Default

REQUISITOS CLAVE:

- Protección de privacidad infantil (tipo COPPA)

- Controles parentales

- configuración segura por defecto

- Modelo de seguridad simple

- Filtrado de contenido apropiado

CONSIDERACIONES ESPECIALES:

- Niños cómo usuarios principales

- Funciones de voz/vídeo necesitan cuidado extra

- Seguridad física + ciberseguridad

- guía parental clara

Hoja de ruta práctica de cumplimiento

Fase 1: evaluación (ahora - mediados 2026)

EVALUACIÓN IoT CONSUMO

INVENTARIO DE PRODUCTOS:

[ ] Listar todos los productos con elementos digitales

[ ] Clasificar según categorías CRA

[ ] Identificar productos con soporte actual corto

ANÁLISIS DE BRECHAS:

[ ] Actual vs. disposiciones EN 303 645

[ ] Capacidad de SBOM

[ ] Infraestructura de actualizaciones

[ ] Compromiso de período de soporte

PLANIFICACIÓN:

[ ] Ruta de cumplimiento EN 303 645

[ ] Herramientas de generación de SBOM

[ ] Costos de extensión de período de soporte

Fase 2: preparación (mediados 2026 - sept 2026)

FASE DE PREPARACIÓN

TÉCNICO:

[ ] Implementar disposiciones EN 303 645

[ ] Añadir generación SBOM al build

[ ] Establecer gestión de vulnerabilidades

[ ] Preparar capacidad de notificación ENISA

DOCUMENTACIÓN:

[ ] Plantillas de expediente técnico

[ ] Actualizaciones de documentación de usuario

[ ] Preparación multi-idioma

COMERCIAL:

[ ] Definiciones de período de soporte

[ ] Revisión de precios

[ ] Plan de comunicación al cliente

Fase 3: cumplimiento (sept 2026 - dic 2027)

FASE DE CUMPLIMIENTO

SEPTIEMBRE 2026:

[ ] Notificación de vulnerabilidades operativa

[ ] Registro en SRP de ENISA

DURANTE 2027:

[ ] Completar evaluaciones de conformidad

[ ] Actualizar todas las líneas de productos

[ ] Finalizar documentación

[ ] certificación EN 303 645 (opcional)

DICIEMBRE 2027:

[ ] Todos los productos cumplen CRA

[ ] Marcado CE aplicado

[ ] comunicación al cliente completada

Lista de verificación para IoT de consumo

LISTA DE VERIFICACIÓN CRA IoT CONSUMO

SEGURIDAD DEL PRODUCTO:

[ ] Sin contraseñas por defecto (única o definida por usuario)

[ ] Comunicaciones cifradas (TLS 1.2+)

[ ] Mecanismo de actualización seguro

[ ] Superficie de ataque mínima

[ ] configuración segura por defecto

ALINEACIÓN EN 303 645:

[ ] Revisadas las 66 disposiciones

[ ] Disposiciones obligatorias implementadas

[ ] Evidencia de cumplimiento documentada

[ ] certificación considerada

SBOM:

[ ] Generación de SBOM en proceso de build

[ ] Todos los componentes principales identificados

[ ] Componentes de cadena de suministro incluidos

[ ] Actualizaciones regulares de SBOM

GESTIÓN DE VULNERABILIDADES:

[ ] Contacto de seguridad público

[ ] Política de divulgación de vulnerabilidades

[ ] Capacidad de notificación ENISA

[ ] Proceso de desarrollo de parches

DOCUMENTACIÓN:

[ ] Expediente técnico preparado

[ ] documentación de usuario actualizada

[ ] Soporte multi-idioma

[ ] Período de soporte declarado

PERÍODO DE SOPORTE:

[ ] Compromiso mínimo 5 años

[ ] Infraestructura de actualizaciones planificada

[ ] Proceso de fin de soporte definido

[ ] Modelo de costos sostenible

Preguntas frecuentes

¿Es EN 303 645 una norma armonizada del CRA?

No. A 22 de mayo de 2026, EN 303 645 no ha sido citada como norma armonizada del CRA en el Diario Oficial de la Unión Europea. Sigue siendo evidencia técnica útil para la seguridad de IoT de consumo, pero no genera presunción de conformidad bajo el CRA. La guía de clasificación de productos CRA ayuda a situar tu producto antes de elegir la ruta de evaluación.

¿Puede EN 303 645 seguir ayudando con el cumplimiento del CRA?

Sí. EN 303 645 cubre buena parte de los controles base de IoT de consumo, como prácticas de contraseñas, divulgación de vulnerabilidades, actualizaciones y protección de datos. Aun así, necesitas evidencia específica del CRA para SBOM, notificación del Artículo 14, marcado CE, declaración UE de conformidad y expediente técnico. La guía de generación de SBOM cubre la parte que el estándar no aborda.

¿La mayoría de los productos IoT de consumo necesitan un organismo notificado?

No. La mayoría de productos IoT de consumo se sitúan en la categoría Default y pueden utilizar autoevaluación, aunque la clasificación depende de la función del producto. Gateways, gestores de contraseñas, soluciones VPN y otros productos de seguridad pueden caer en clases Importantes y necesitar una ruta de conformidad distinta.

¿Qué añade el CRA por encima de EN 303 645?

El CRA añade evaluación de la conformidad con efectos legales, marcado CE, documentación técnica, divulgación del periodo de soporte, expectativas sobre SBOM, y notificación de vulnerabilidades e incidentes del Artículo 14. EN 303 645 es una norma de base de seguridad, no un sistema completo de cumplimiento del CRA.

¿Debo esperar a las normas armonizadas del CRA antes de mejorar la seguridad IoT?

No. Implementa ahora los controles base y registra la evidencia mapeada al Anexo I del CRA. Cuando se citen las normas armonizadas del CRA, podrás comparar el texto final con tus controles EN 303 645 existentes y cerrar las brechas que aparezcan.

Cómo ayuda CRA Evidence

CRA Evidence apoya a fabricantes de IoT de consumo:

- Mapeo EN 303 645: Seguimiento de cumplimiento contra disposiciones del estándar

- Gestión de SBOM: Generar y gestionar SBOMs para dispositivos embebidos

- Soporte multi-producto: Gestionar familias de productos eficientemente

- Seguimiento de vulnerabilidades: Gestión de vulnerabilidades amigable para consumidor

- Documentación: Generación y gestión de expediente técnico

Comienza tu cumplimiento CRA en craevidence.com.

Artículos relacionados

- Clasificación de Productos CRA: Default vs Importante vs Crítico -- Comprende cómo se clasifica tu producto IoT bajo el CRA.

- SBOM para Cumplimiento CRA: guía Completa de Software Bill of Materials -- Aprende a crear y gestionar SBOMs para dispositivos IoT embebidos.

- CRA y Cámaras Inteligentes: Seguridad y Cumplimiento de Cámaras Conectadas -- Profundización en los requisitos CRA para cámaras conectadas y dispositivos de vídeo.

Este artículo es solo para fines informativos y no constituye asesoramiento legal. Para orientación específica de cumplimiento, consulte con asesoría legal cualificada.

Artículos Relacionados

¿Se aplica el CRA a tu producto?

Responde 6 preguntas sencillas para saber si tu producto está dentro del ámbito del Reglamento de Ciberresiliencia de la UE. Obtén tu resultado en menos de 2 minutos.

¿Listo para lograr el cumplimiento del CRA?

Empieza a gestionar tus SBOMs y documentación de cumplimiento con CRA Evidence.