CRA dla konsumenckiego IoT: EN 303 645 i smart home

Konsumenckie IoT w CRA: domyślnie; klasa I (zał. III) dla zabezpieczeń smart home, zabawek interaktywnych/śledzących i wearables zdrowotnych/dziecięcych.

W tym artykule

- Podsumowanie

- Które Konsumenckie Produkty IoT Są Objęte?

- EN 303 645 i Dostosowanie do CRA

- Kluczowe Wymagania Szczegółowo

- SBOM dla Konsumenckiego IoT

- 5 Lat Wsparcia: Wielkie Wyzwanie

- Wymagania Dokumentacji dla Konsumentów

- Ocena Zgodności dla Konsumenckiego IoT

- Wskazówki Specyficzne dla Branży

- Praktyczna Mapa Drogowa Zgodności

- Lista Kontrolna dla Konsumenckiego IoT

- Często zadawane pytania

- Jak CRA Evidence Pomaga

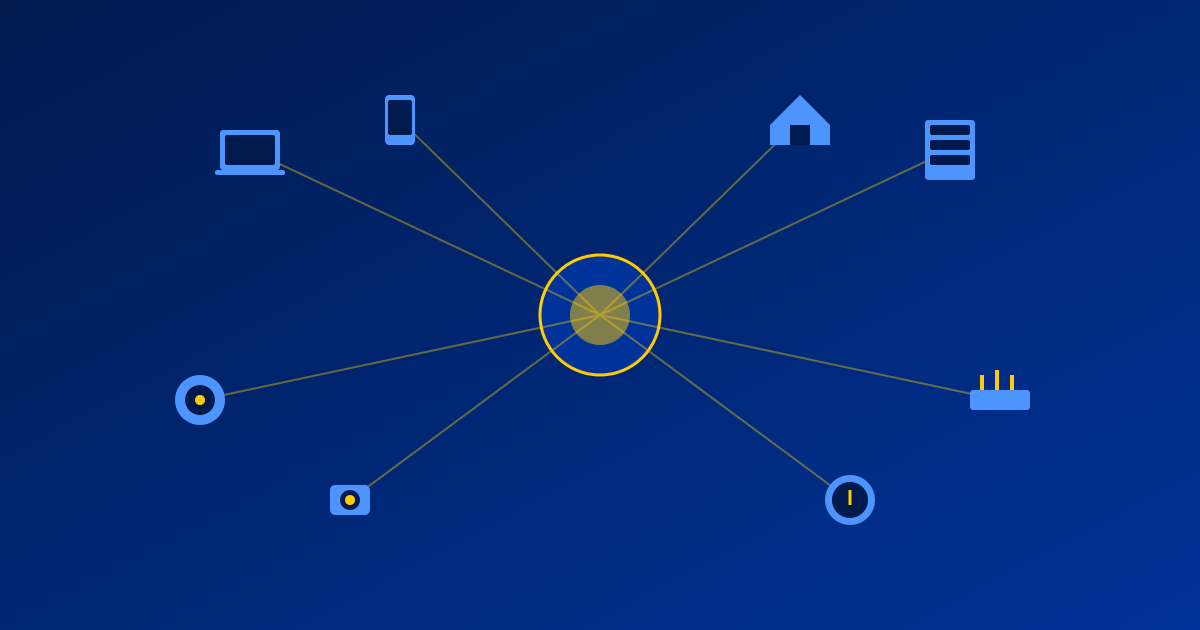

Konsumenckie produkty IoT, inteligentne głośniki, połączone kamery, wearables, urządzenia smart home, są w centrum zgodności z CRA. Większość z nich należy do kategorii Default, co pozwala na samoocenę, ale nadal muszą spełniać wszystkie wymagania zasadnicze. ETSI EN 303 645 zapewnia doskonałą bazę odniesienia dla zgodności.

Ten przewodnik obejmuje zgodność z CRA dla producentów konsumenckiego IoT.

Wskazówka: Większość urządzeń IoT należy do kategorii Default w ramach CRA. Sprawdź Załącznik III przed założeniem, że wymagana jest ocena strony trzeciej.

Podsumowanie

- Większość konsumenckich produktów IoT należy do kategorii Default (samoocena dozwolona)

- EN 303 645 zapewnia solidną bazę, ale 22 maja 2026 r. nie jest normą zharmonizowaną CRA

- "Bezpieczne domyślnie" jest krytyczne: brak domyślnych haseł, minimalne eksponowane usługi

- 5-letni okres wsparcia to poważna zmiana dla wielu produktów konsumenckich

- SBOM wymagany nawet dla urządzeń wbudowanych

- Dokumentacja dla konsumentów musi być w języku lokalnym

Które Konsumenckie Produkty IoT Są Objęte?

Zakres CRA dla Konsumenckiego IoT

CRA ma zastosowanie do wszystkich "produktów z elementami cyfrowymi" wprowadzanych na rynek UE. Dla konsumenckiego IoT obejmuje to:

Wyraźnie w zakresie:

- Inteligentne głośniki i asystenci głosowi

- Huby i kontrolery smart home

- Połączone kamery (bezpieczeństwa, nianie, dzwonki)

- Systemy inteligentnego oświetlenia

- Połączone termostaty i sterowniki HVAC

- Inteligentne zamki i systemy dostępu

- Urządzenia noszone (smartwatche, trackery fitness)

- Połączone zabawki i gry

- Inteligentne urządzenia AGD (lodówki, pralki)

- Czytniki e-book i tablety

- Połączone urządzenia zdrowia/wellness (niemedyczne)

Częściowy zakres (mogą mieć dodatkowe regulacje):

- Smart TV (również objęte przez RED)

- Połączone urządzenia medyczne (również MDR, zobacz nasz przewodnik MDR)

- Połączone pojazdy (Rozporządzenie o Maszynach, homologacja typu)

Klasyfikacja CRA dla Konsumenckiego IoT

Większość konsumenckiego IoT należy do kategorii Default lub Important Class I:

KLASYFIKACJA CRA KONSUMENCKIEGO IoT

KATEGORIA DEFAULT (Samoocena):

- Inteligentne głośniki

- Połączone kamery (użytek domowy)

- Inteligentne oświetlenie

- Połączone termostaty

- Wearables

- Inteligentne AGD

- Połączone zabawki

- Ogólne urządzenia smart home

IMPORTANT CLASS I (Samoocena z normami zharmonizowanymi LUB strona trzecia):

- Huby smart home zarządzające innymi urządzeniami

- Bramki automatyki domowej

- Konsumenckie rozwiązania VPN

- Oprogramowanie do kontroli rodzicielskiej

- Menedżery haseł

IMPORTANT CLASS II (Wymagana strona trzecia):

- Konsumenckie firewalle

- Konsumenckie urządzenia IDS/IPS

- (Rzadkie dla czysto konsumenckich produktów)

EN 303 645 i Dostosowanie do CRA

Czym Jest EN 303 645?

ETSI EN 303 645 "Cyber Security for Consumer Internet of Things: Baseline Requirements" jest wiodącą normą dla bezpieczeństwa konsumenckiego IoT. Opublikowana w 2020 roku, jest szeroko przyjęta jako baza dla konsumenckiego IoT. 22 maja 2026 r. nie została wymieniona jako norma zharmonizowana CRA.

Struktura EN 303 645:

- 13 kategorii postanowień

- 66 obowiązkowych postanowień (dla zgodności bazowej)

- Dodatkowe zalecenia

- Towarzysząca specyfikacja testów (TS 103 701)

Mapowanie EN 303 645 ↔ CRA

| Wymóg Zasadniczy CRA | Postanowienie EN 303 645 | Pokrycie |

|---|---|---|

| Brak znanych podatności | 5.2 (ujawnianie podatności) | Częściowe |

| Bezpieczne domyślnie | 5.1 (brak uniwersalnych haseł) | Silne |

| Ochrona przed nieuprawnionym dostępem | 5.1, 5.5, 5.6 | Silne |

| Poufność danych | 5.8 (bezpieczeństwo danych osobowych) | Silne |

| Integralność danych | 5.4 (bezpieczna komunikacja) | Silne |

| Minimalne zbieranie danych | 5.8.2 (minimalizacja danych) | Dobre |

| Odporność i mitygacja | 5.3, 5.6 (aktualizacje oprogramowania, bezpieczeństwo) | Dobre |

| Minimalizacja skutków incydentów | 5.6 (odporność) | Częściowe |

| Aktualizacje bezpieczeństwa | 5.3 (aktualizacje oprogramowania) | Silne |

| Mechanizm aktualizacji | 5.3.3 (mechanizm aktualizacji) | Silne |

| Obsługa podatności | 5.2 (ujawnianie podatności) | Silne |

| SBOM | Nieobjęte | Luka |

| Ujawnienie okresu wsparcia | 5.3.1 (okres wsparcia) | Silne |

| Zgłaszanie do ENISA | Nieobjęte | Luka |

EN 303 645 jako Podstawa Zgodności

Informacja: EN 303 645 jest szeroko używana jako baza dobrych praktyk, ale 22 maja 2026 r. nie jest normą zharmonizowaną CRA. Jej stosowanie nie tworzy domniemania zgodności w ramach CRA.

Obecny status: Normy zharmonizowane CRA są opracowywane w ramach mandatu M/606. Do czasu publikacji odniesienia w Dzienniku Urzędowym EN 303 645 pozostaje dowodem pomocniczym, a nie ścieżką domniemania zgodności CRA.

Co zapewnia EN 303 645:

- Kompleksowa baza bezpieczeństwa

- Testowalne postanowienia (TS 103 701)

- Rozpoznawalność w branży

- Istniejące programy certyfikacji

Co CRA dodaje ponad EN 303 645:

- Wymagania SBOM

- Zgłaszanie podatności do ENISA (24h/72h)

- Procedury oznakowania CE

- Formalna Deklaracja Zgodności UE

- Dokumentacja pliku technicznego

- Koordynacja nadzoru rynku

EN 303 645 → PODEJŚCIE DO ZGODNOŚCI CRA

JEŚLI masz zgodność z EN 303 645:

→ Solidna baza techniczna osiągnięta

→ Użyj dowodów oceny dla pliku technicznego CRA

→ Dodaj generowanie SBOM

→ Wdróż zgłaszanie do ENISA

→ Przygotuj dokumentację oznakowania CE

JEŚLI zaczynasz od zera:

→ Użyj EN 303 645 jako celu technicznego

→ Planuj dodatki CRA od początku

→ Rozważ certyfikację EN 303 645

Kluczowe Wymagania Szczegółowo

Brak Domyślnych Haseł (Krytyczne)

Postanowienie EN 303 645 5.1-1: "Gdy używane są hasła i w dowolnym stanie innym niż 'fabryczny domyślny', wszystkie hasła urządzeń IoT konsumenckich muszą być unikalne dla każdego urządzenia lub zdefiniowane przez użytkownika."

Zgodność z CRA: To jest "bezpieczne domyślnie" w praktyce.

Wdrożenie:

PODEJŚCIA DO HASEŁ DLA KONSUMENCKIEGO IoT

OPCJA 1: Unikalne hasło fabryczne

- Generuj unikalne hasło dla każdego urządzenia

- Drukuj na urządzeniu/opakowaniu

- Przechowuj w bezpiecznym elemencie jeśli dostępny

OPCJA 2: Definiowane przez użytkownika podczas konfiguracji

- Wymuś utworzenie hasła podczas konfiguracji

- Stosuj złożoność hasła

- Brak opcji "pomiń"

OPCJA 3: Uwierzytelnianie bez hasła

- Kody parowania Bluetooth/WiFi

- Uwierzytelnianie oparte na aplikacji

- Biometria gdzie stosowne

UNIKAJ:

✗ Uniwersalnych domyślnych haseł ("admin/admin")

✗ Przewidywalnych haseł (numer seryjny)

✗ Opcjonalnego ustawiania hasła

✗ Łatwych do odgadnięcia wzorców

Ujawnianie Podatności

Postanowienie EN 303 645 5.2-1: "Producent musi zapewnić publiczny punkt kontaktowy jako część polityki ujawniania podatności..."

Rozszerzenie CRA: CRA wymaga nie tylko akceptacji ujawnień, ale także aktywnego zgłaszania do ENISA.

Wdrożenie:

OBSŁUGA PODATNOŚCI KONSUMENCKIEGO IoT

KONTAKT PUBLICZNY:

- security@firma.com

- Plik Security.txt pod /.well-known/security.txt

- Dedykowana strona bezpieczeństwa na stronie www

POLITYKA UJAWNIEŃ:

- Przyjmuj zgłoszenia od badaczy bezpieczeństwa

- Potwierdzaj odbiór w ciągu 5 dni roboczych

- Zapewniaj aktualizacje statusu

- Koordynuj harmonogram ujawnienia

- Przyznawaj uznanie badaczom (jeśli chcą)

ZGŁASZANIE DO ENISA (specyficzne dla CRA):

- Zgłaszaj aktywnie wykorzystywane podatności w ciągu 24 godzin

- Zgłaszaj poważne podatności w ciągu 72 godzin

- Używaj Jednolitej Platformy Zgłoszeniowej ENISA

Aktualizacje Oprogramowania

Postanowienia EN 303 645 5.3: Zdolność do aktualizacji oprogramowania jest obowiązkowa.

Kluczowe Wymagania:

WYMAGANIA AKTUALIZACJI OPROGRAMOWANIA

MECHANIZM AKTUALIZACJI (5.3.3):

[ ] Bezpieczne dostarczanie (podpisane aktualizacje)

[ ] Weryfikacja integralności

[ ] Ochrona przed cofnięciem

[ ] Powiadomienie użytkownika

WSPARCIE AKTUALIZACJI (5.3.1):

[ ] Zdefiniowany okres wsparcia

[ ] Opublikowana data końca wsparcia

[ ] Co najmniej oczekiwana żywotność produktu

[ ] CRA: Minimum 5 lat

AUTOMATYCZNE AKTUALIZACJE (5.3.6):

[ ] Konfigurowalna automatyczna aktualizacja

[ ] Mechanizm zgody użytkownika

[ ] Minimalne zakłócenia

[ ] Widoczność statusu aktualizacji

Bezpieczna Komunikacja

Postanowienie EN 303 645 5.4: Szyfruj dane wrażliwe w transmisji.

Wdrożenie:

BEZPIECZEŃSTWO KOMUNIKACJI

SZYFROWANIE TRANSPORTU:

- TLS 1.2+ dla wszystkich komunikacji z chmurą

- Silne zestawy szyfrów

- Walidacja certyfikatów

- Brak fallbacku do nieszyfrowanego

KOMUNIKACJA LOKALNA:

- Szyfruj lokalny ruch sieciowy gdzie możliwe

- Bezpieczne mechanizmy parowania

- Chronione przepływy konfiguracji/ustawień

UNIKAJ:

✗ Zwykłego HTTP dla danych wrażliwych

✗ Samopodpisanych certyfikatów bez pinningu

✗ Słabej negocjacji szyfrowania

✗ Zakodowanych na stałe poświadczeń w komunikacji

SBOM dla Konsumenckiego IoT

Wyzwania Urządzeń Wbudowanych

Konsumenckie urządzenia IoT często działają na ograniczonym sprzęcie:

Typowe Komponenty:

- System operacyjny czasu rzeczywistego lub wbudowany Linux

- Stosy sieciowe (lwIP, itp.)

- Biblioteki protokołów (MQTT, CoAP)

- Biblioteki kryptograficzne

- SDK stron trzecich (łączność z chmurą)

- Kod aplikacji

Strategia SBOM:

PODEJŚCIE SBOM DLA KONSUMENCKIEGO IoT

MINIMALNA GŁĘBOKOŚĆ:

1. System operacyjny/RTOS

2. Główny framework/SDK

3. Biblioteki sieciowe/protokołowe

4. Biblioteki kryptograficzne

5. SDK łączności z chmurą

6. Kluczowe komponenty stron trzecich

FORMAT:

- CycloneDX lub SPDX

- Zawierać informacje o wersji

- Zawierać PURL gdzie dostępny

- Dokumentować komponenty własnościowe

PRAKTYCZNE WSKAZÓWKI:

- Wyodrębniaj z systemu budowania

- Automatyzuj generowanie SBOM w CI/CD

- Aktualizuj SBOM z każdą wersją firmware

- Rozważ narzędzia (Syft, Trivy, itp.)

Kwestie Łańcucha Dostaw

Konsumencki IoT często używa wspólnych dostawców krzemu i SDK:

ZARZĄDZANIE SBOM ŁAŃCUCHA DOSTAW

SDK DOSTAWCY KRZEMU:

- Poproś o SBOM od dostawcy (Espressif, Nordic, itp.)

- Wielu teraz zapewnia listy komponentów

- Uwzględnij w swoim zagregowanym SBOM

SDK PLATFORMY CHMUROWEJ:

- SDK AWS IoT, Azure IoT, Google Cloud IoT

- Dobrze udokumentowane komponenty

- Zwykle mają manifesty zależności

MODUŁY STRON TRZECICH:

- Moduły WiFi/Bluetooth mogą mieć firmware

- Poproś o informacje o komponentach

- Dokumentuj to co wiesz

DOKUMENTUJ OGRANICZENIA:

- Notuj komponenty bez widoczności SBOM

- Wyjaśniaj ograniczenia łańcucha dostaw

- Aktualizuj w miarę dostępności informacji

5 Lat Wsparcia: Wielkie Wyzwanie

Kontekst Branżowy

Wiele konsumenckich produktów IoT historycznie miało krótkie okna wsparcia:

- Urządzenia budżetowe: 1-2 lata (lub brak aktualizacji)

- Średnia półka: 2-3 lata

- Premium: 3-5 lat

Wymóg CRA: Minimum 5 lat aktualizacji bezpieczeństwa od wprowadzenia każdej jednostki na rynek.

Planowanie 5-Letniego Wsparcia

STRATEGIA 5-LETNIEGO WSPARCIA

PLANOWANIE KOSZTÓW:

- Monitoring bezpieczeństwa (ciągły)

- Zdolność reagowania na podatności

- Rozwój i testowanie aktualizacji

- Infrastruktura dostarczania aktualizacji

- Zasoby wsparcia klienta

PLANOWANIE TECHNICZNE:

- Stabilny mechanizm aktualizacji

- Infrastruktura OTA

- Zdolność cofania

- Testowanie przez cały okres życia urządzenia

PLANOWANIE KOMERCYJNE:

- Cena produktu (uwzględnij koszty wsparcia)

- Komunikacja okresu wsparcia

- Proces końca wsparcia

- Ścieżka migracji klienta

ETAPY CYKLU ŻYCIA:

Rok 1-2: Aktywny rozwój, częste aktualizacje

Rok 3-4: Tryb utrzymania, tylko aktualizacje bezpieczeństwa

Rok 5: Przygotowanie do końca wsparcia

Rok 5+: Koniec wsparcia, powiadomienie klienta

Komunikacja Końca Wsparcia

WYMAGANIA KOŃCA WSPARCIA

PRZY ZAKUPIE:

- Jasne wskazanie okresu wsparcia

- Oczekiwana data końca wsparcia

- Co obejmuje "wsparcie"

W POBLIŻU KOŃCA:

- Wcześniejsze powiadomienie (6-12 miesięcy)

- Wyjaśnienie implikacji

- Opcje upgrade'u/wymiany

NA KONIEC WSPARCIA:

- Ostateczne powiadomienie

- Zalecenia bezpieczeństwa

- Wskazówki dotyczące bezpiecznej utylizacji

PO WSPARCIU:

- Urządzenie może nadal działać

- Brak aktualizacji bezpieczeństwa

- Klient przyjmuje ryzyko

Wymagania Dokumentacji dla Konsumentów

Wymagania Językowe

Produkty konsumenckie sprzedawane w państwach członkowskich UE wymagają dokumentacji w języku lokalnym:

JĘZYKI DOKUMENTACJI KONSUMENCKIEGO IoT

WYMAGANE DLA RYNKU:

- Informacje o bezpieczeństwie: Muszą być w języku lokalnym

- Instrukcje konfiguracji: Powinny być w języku lokalnym

- Instrukcja obsługi: Powinna być w języku lokalnym

PRAKTYCZNE PODEJŚCIE:

- Angielski jako baza

- Lokalizuj dla głównych rynków (DE, FR, ES, IT, PL, NL)

- Rozważ dokumentację cyfrową (aplikacja, kod QR)

- Drukowany skrócony przewodnik w wielu językach

Co Dokumentować

DOKUMENTACJA UŻYTKOWNIKA KONSUMENCKIEGO IoT

INFORMACJE O BEZPIECZEŃSTWIE:

[ ] Bezpieczeństwo początkowej konfiguracji (hasło, parowanie)

[ ] Ustawienia i zalecenia aktualizacji

[ ] Ustawienia prywatności

[ ] Wyjaśnienie zbierania danych

[ ] Okres wsparcia i kontakt

INFORMACJE O BEZPIECZEŃSTWIE FIZYCZNYM:

[ ] Bezpieczeństwo elektryczne

[ ] Przeznaczenie

[ ] Ostrzeżenia o zagrożeniach

[ ] Bezpieczeństwo dzieci (jeśli dotyczy)

INFORMACJE O ZGODNOŚCI:

[ ] Widoczne oznakowanie CE na produkcie

[ ] Odniesienie do Deklaracji Zgodności

[ ] Dane kontaktowe producenta

[ ] Kontakt wsparcia/bezpieczeństwa

Ocena Zgodności dla Konsumenckiego IoT

Samoocena (Moduł A)

Większość konsumenckiego IoT może używać samooceny:

MODUŁ A DLA KONSUMENCKIEGO IoT

CO ROBISZ:

1. Przeprowadź wewnętrzną ocenę ryzyka

2. Wdrożenie wymogów zasadniczych

3. Przygotuj dokumentację techniczną

4. Testuj względem wymogów

5. Wypełnij Deklarację Zgodności UE

6. Umieść oznakowanie CE

NIE POTRZEBA JEDNOSTKI NOTYFIKOWANEJ:

- Produkty kategorii Default

- Important Class I z normami zharmonizowanymi

ZAWARTOŚĆ PLIKU TECHNICZNEGO:

- Opis produktu

- Ocena ryzyka

- Dokumentacja projektowa

- Raporty z testów (laboratorium wewnętrzne lub zewnętrzne)

- Ocena EN 303 645 (jeśli deklarowana)

- SBOM

- Dokumentacja użytkownika

Użycie Certyfikacji EN 303 645

Jeśli dążysz do certyfikacji EN 303 645:

CERTYFIKACJA EN 303 645 → CRA

JEDNOSTKI CERTYFIKUJĄCE:

- CTIA (US)

- TÜV (EU)

- BSI Kitemark (UK)

- Różne laboratoria zgodne z ETSI

KORZYŚCI:

- Weryfikacja przez stronę trzecią

- Wartość marketingowa ("certyfikowany jako bezpieczny")

- Dowód do dokumentacji technicznej, ale bez domniemania zgodności CRA bez formalnego cytowania normy zharmonizowanej CRA

- Dowody dla pliku technicznego

DLA CRA, RÓWNIEŻ POTRZEBA:

- SBOM (nieobjęte przez EN 303 645)

- Proces zgłaszania do ENISA

- Formalna DoC UE

- Proces oznakowania CE

Wskazówki Specyficzne dla Branży

Inteligentne Głośniki i Asystenci Głosowi

ZGODNOŚĆ CRA INTELIGENTNEGO GŁOŚNIKA

KLASYFIKACJA: Default

KLUCZOWE WYMAGANIA:

- Ochrona danych głosowych

- Bezpieczna komunikacja z chmurą

- Tryb wyciszenia/prywatności (bezpieczny domyślnie)

- Mechanizm aktualizacji

- Bezpieczeństwo konta

KWESTIE PRYWATNOŚCI:

- Minimalizuj ciągłe nasłuchiwanie

- Jasny wskaźnik podczas nasłuchiwania

- Dostęp do danych użytkownika i ich usuwanie

- Zgodność z RODO

Połączone Kamery

ZGODNOŚĆ CRA POŁĄCZONEJ KAMERY

KLASYFIKACJA: Default (dom) lub Important I (system bezpieczeństwa)

KLUCZOWE WYMAGANIA:

- Silne uwierzytelnianie

- Szyfrowane strumienie wideo

- Bezpieczeństwo lokalnego przechowywania

- Bezpieczeństwo przechowywania w chmurze

- Funkcje maskowania prywatności

SZCZEGÓLNE KWESTIE:

- Dane wideo są bardzo wrażliwe

- Ochrona dostępu fizycznego

- Zarządzanie dostępem gości/rodziny

- Wymagania powiadamiania o nagrywaniu

Huby Smart Home

ZGODNOŚĆ CRA HUBA SMART HOME

KLASYFIKACJA: Important Class I

KLUCZOWE WYMAGANIA:

- Bezpieczeństwo protokołów (Zigbee, Z-Wave, Thread, Matter)

- Bezpieczne wprowadzanie urządzeń

- Kontrola dostępu dla podłączonych urządzeń

- Przetwarzanie lokalne vs chmurowe

- Mechanizm aktualizacji dla huba i protokołów

SZCZEGÓLNE KWESTIE:

- Hub to powierzchnia ataku dla wszystkich podłączonych urządzeń

- Zgodność bezpieczeństwa Matter/Thread

- Możliwość kopii zapasowej/odzyskiwania

Wearables

ZGODNOŚĆ CRA URZĄDZENIA NOSZONEGO

KLASYFIKACJA: Default (fitness) lub może mieć nakładanie się z medycznymi

KLUCZOWE WYMAGANIA:

- Bezpieczeństwo parowania Bluetooth

- Ochrona danych zdrowotnych

- Bezpieczeństwo aplikacji telefonu

- Ograniczona powierzchnia ataku

- Bezpieczeństwo oszczędzające baterię

SZCZEGÓLNE KWESTIE:

- Ograniczenia rozmiaru wpływają na funkcje bezpieczeństwa

- Aplikacja towarzysząca jest częścią produktu

- Dane zdrowotne mogą mieć dodatkowe regulacje

Połączone Zabawki

ZGODNOŚĆ CRA POŁĄCZONEJ ZABAWKI

KLASYFIKACJA: Default

KLUCZOWE WYMAGANIA:

- Ochrona prywatności dzieci (typ COPPA)

- Kontrola rodzicielska

- Bezpieczne domyślne ustawienia

- Prosty model bezpieczeństwa

- Odpowiednie filtrowanie treści

SZCZEGÓLNE KWESTIE:

- Dzieci jako główni użytkownicy

- Funkcje głosowe/wideo wymagają szczególnej uwagi

- Bezpieczeństwo fizyczne + cyberbezpieczeństwo

- Jasne wskazówki dla rodziców

Praktyczna Mapa Drogowa Zgodności

Faza 1: Ocena (Teraz - Połowa 2026)

OCENA KONSUMENCKIEGO IoT

INWENTARZ PRODUKTÓW:

[ ] Wymień wszystkie produkty z elementami cyfrowymi

[ ] Sklasyfikuj według kategorii CRA

[ ] Zidentyfikuj produkty z krótkim obecnym wsparciem

ANALIZA LUK:

[ ] Obecny stan vs postanowienia EN 303 645

[ ] Zdolność SBOM

[ ] Infrastruktura aktualizacji

[ ] Zobowiązanie dotyczące okresu wsparcia

PLANOWANIE:

[ ] Ścieżka zgodności z EN 303 645

[ ] Narzędzia do generowania SBOM

[ ] Koszty przedłużenia okresu wsparcia

Faza 2: Przygotowanie (Połowa 2026 - Wrz 2026)

FAZA PRZYGOTOWANIA

TECHNICZNA:

[ ] Wdrożenie postanowień EN 303 645

[ ] Dodanie generowania SBOM do procesu budowania

[ ] Ustanowienie zarządzania podatnościami

[ ] Przygotowanie zdolności zgłaszania do ENISA

DOKUMENTACJA:

[ ] Szablony pliku technicznego

[ ] Aktualizacje dokumentacji użytkownika

[ ] Przygotowanie wielojęzyczne

KOMERCYJNA:

[ ] Definicje okresów wsparcia

[ ] Przegląd cen

[ ] Plan komunikacji z klientem

Faza 3: Zgodność (Wrz 2026 - Gru 2027)

FAZA ZGODNOŚCI

WRZESIEŃ 2026:

[ ] Zgłaszanie podatności operacyjne

[ ] Rejestracja w SRP ENISA

W CIĄGU 2027:

[ ] Zakończenie ocen zgodności

[ ] Aktualizacja wszystkich linii produktów

[ ] Finalizacja dokumentacji

[ ] Certyfikacja EN 303 645 (opcjonalna)

GRUDZIEŃ 2027:

[ ] Wszystkie produkty zgodne z CRA

[ ] Oznakowanie CE umieszczone

[ ] Komunikacja z klientem zakończona

Lista Kontrolna dla Konsumenckiego IoT

LISTA KONTROLNA CRA KONSUMENCKIEGO IoT

BEZPIECZEŃSTWO PRODUKTU:

[ ] Brak domyślnych haseł (unikalne lub definiowane przez użytkownika)

[ ] Szyfrowana komunikacja (TLS 1.2+)

[ ] Bezpieczny mechanizm aktualizacji

[ ] Minimalna powierzchnia ataku

[ ] Bezpieczne domyślne ustawienia

ZGODNOŚĆ Z EN 303 645:

[ ] Przegląd wszystkich 66 postanowień

[ ] Wdrożenie obowiązkowych postanowień

[ ] Udokumentowanie dowodów zgodności

[ ] Rozważona certyfikacja

SBOM:

[ ] Generowanie SBOM w procesie budowania

[ ] Wszystkie główne komponenty zidentyfikowane

[ ] Komponenty łańcucha dostaw uwzględnione

[ ] Regularne aktualizacje SBOM

ZARZĄDZANIE PODATNOŚCIAMI:

[ ] Publiczny kontakt bezpieczeństwa

[ ] Polityka ujawniania podatności

[ ] Zdolność zgłaszania do ENISA

[ ] Proces rozwoju łatek

DOKUMENTACJA:

[ ] Plik techniczny przygotowany

[ ] Dokumentacja użytkownika zaktualizowana

[ ] Wsparcie wielojęzyczne

[ ] Okres wsparcia podany

OKRES WSPARCIA:

[ ] Zobowiązanie minimum 5 lat

[ ] Infrastruktura aktualizacji zaplanowana

[ ] Proces końca wsparcia zdefiniowany

[ ] Zrównoważony model kosztów

Często zadawane pytania

Czy EN 303 645 jest normą zharmonizowaną na potrzeby CRA?

Nie. Według stanu na 22 maja 2026 r. EN 303 645 nie została przywołana jako norma zharmonizowana CRA w Dzienniku Urzędowym UE. Pozostaje przydatnym dowodem technicznym dla bezpieczeństwa konsumenckiego IoT, lecz nie tworzy domniemania zgodności z CRA.

Czy EN 303 645 nadal może pomóc w zgodności z CRA?

Tak. EN 303 645 obejmuje wiele bazowych zabezpieczeń konsumenckiego IoT, w tym praktyki haseł, ujawnianie podatności, aktualizacje i ochronę danych. Nadal jednak potrzebne są dowody specyficzne dla CRA dotyczące SBOM, zgłoszeń z Artykułu 14, oznakowania CE, deklaracji zgodności UE oraz dokumentacji technicznej.

Czy większość produktów IoT konsumenckich wymaga jednostki notyfikowanej?

Większość konsumenckiego IoT będzie prawdopodobnie w kategorii Default i może wykorzystać samoocenę, lecz klasyfikacja zależy od funkcji produktu. Bramki domowe, menedżery haseł, produkty VPN i produkty bezpieczeństwa mogą trafić do klas Important i wymagać innej ścieżki oceny zgodności.

Co CRA dodaje ponad EN 303 645?

CRA dodaje formalną ocenę zgodności, oznakowanie CE, dokumentację techniczną, ujawnianie okresu wsparcia, oczekiwania dotyczące SBOM oraz zgłaszanie podatności i incydentów z Artykułu 14. EN 303 645 jest bazową normą bezpieczeństwa, a nie kompletnym systemem zgodności z CRA.

Czy warto czekać na zharmonizowane normy CRA przed poprawą bezpieczeństwa IoT?

Nie. Bazowe zabezpieczenia należy wdrożyć już teraz i utrzymywać dowody odwzorowane na Załącznik I CRA. Po przywołaniu zharmonizowanych norm CRA należy porównać ich treść z istniejącymi kontrolami EN 303 645 i uzupełnić ewentualne luki.

Jak CRA Evidence Pomaga

CRA Evidence wspiera producentów konsumenckiego IoT:

- Mapowanie EN 303 645: Śledź zgodność względem postanowień normy

- Zarządzanie SBOM: Generuj i zarządzaj SBOM dla urządzeń wbudowanych

- Wsparcie wielu produktów: Zarządzaj efektywnie rodzinami produktów

- Śledzenie podatności: Zarządzanie podatnościami przyjazne dla konsumentów

- Dokumentacja: Generowanie i zarządzanie plikiem technicznym

Rozpocznij swoją zgodność z CRA na craevidence.com.

Powiązane Artykuły

- Klasyfikacja Produktów CRA: Default vs Important vs Critical -- Zrozum, jak Twój produkt IoT jest klasyfikowany w ramach CRA.

- SBOM dla Zgodności z CRA: Kompletny Przewodnik po Software Bill of Materials -- Dowiedz się, jak tworzyć i zarządzać SBOM dla wbudowanych urządzeń IoT.

- CRA i Inteligentne Kamery: Bezpieczeństwo i Zgodność Połączonych Kamer -- Szczegółowe omówienie wymagań CRA dla połączonych kamer i urządzeń wideo.

Ten artykuł jest dostarczany wyłącznie w celach informacyjnych i nie stanowi porady prawnej. W celu uzyskania konkretnych porad dotyczących zgodności skonsultuj się z wykwalifikowanym doradcą prawnym.

Powiązane artykuły

Czy CRA dotyczy Twojego produktu?

Odpowiedz na 6 prostych pytań, aby dowiedzieć się, czy Twój produkt podlega pod Cyber Resilience Act UE. Uzyskaj wynik w mniej niż 2 minuty.

Gotowy na osiągnięcie zgodności z CRA?

Zacznij zarządzać swoimi SBOM-ami i dokumentacją zgodności z CRA Evidence.