CRA leveranciers due diligence: vragenlijstsjabloon en verificatieproces

Een praktisch kader voor leveranciersbeoordeling ten behoeve van CRA-compliance. Inclusief gebruiksklare vragenlijst, aandachtspunten en vereisten voor doorlopende monitoring.

In dit artikel

Uw CRA-compliance staat of valt met uw leveranciers. Als u producten importeert, moet u de compliance van de fabrikant verifiëren. Als u zelf fabriceert, beïnvloeden uw componenten het beveiligingsprofiel van uw product.

Deze gids biedt een volledig kader voor leveranciers due diligence, inclusief een vragenlijst die u vandaag nog kunt versturen.

Samenvatting

- Importeurs moeten de CRA-compliance van de fabrikant verifiëren vóór plaatsing op de EU-markt

- Fabrikanten moeten de beveiligingspraktijken van componentleveranciers beoordelen

- Due diligence is doorlopend, niet eenmalig

- Kerngebieden: documentatie, kwetsbaarheidsafhandeling, beveiligingspraktijken, ondersteuningscommitment

- Aandachtspunten: ontbrekende conformiteitsverklaring, geen beveiligingscontact, korte ondersteuningsperiode, geen SBOM

Tip: Concentreer uw vragenlijst op drie kerngebieden: 1) Beschikbaarheid van de SBOM, 2) Responscapaciteit voor kwetsbaarheden, 3) Committermentsperiode voor beveiligingsupdates.

Waarschuwing: Toeleveringsketenbeveiliging is een gedeelde verantwoordelijkheid onder de CRA. Als de componenten van uw leverancier bekende, niet-gepatchte kwetsbaarheden bevatten, is UW product non-compliant.

Waarom leveranciers due diligence belangrijk is

Voor importeurs

Artikel 19 stelt importeurs verantwoordelijk voor de verificatie van de compliance van de fabrikant:

- Fabrikant heeft conformiteitsbeoordeling uitgevoerd

- Technische documentatie is beschikbaar

- Product heeft vereiste markeringen en informatie

- Fabrikant heeft processen voor kwetsbaarheidsafhandeling

Als de fabrikant niet compliant is, kunt u het product wettelijk niet importeren.

Voor fabrikanten

Ook als fabrikant bevat uw product componenten van leveranciers:

- Software-bibliotheken van derden

- Hardwarecomponenten

- Firmwaremodules

- Clouddiensten

Kwetsbaarheden in deze componenten worden uw kwetsbaarheden. Uw conformiteitsbeoordeling moet rekening houden met risico's in de toeleveringsketen.

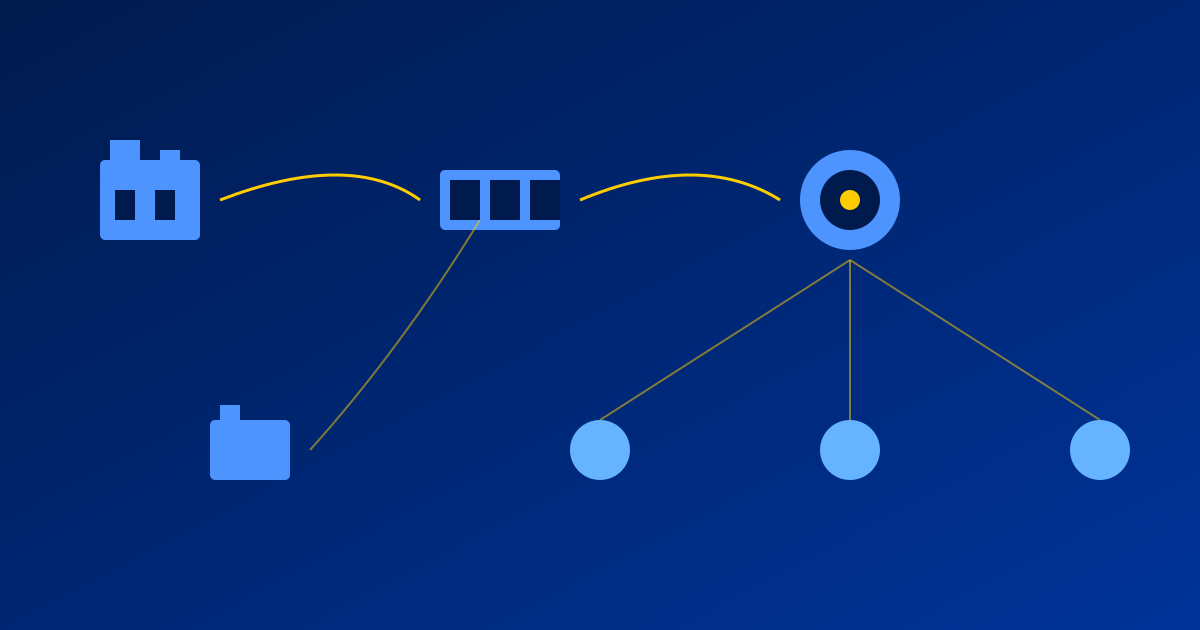

Kader voor due diligence

Gelaagde aanpak

Niet alle leveranciers vereisen dezelfde mate van zorgvuldigheid:

LEVERANCIERSNIVEAUBEOORDELING

NIVEAU 1 (Kritisch):

- Componenten met beveiligingsfuncties (crypto, auth, firewalls)

- Kernafhankelijkheden in software

- Hardware met firmware

Beoordeling: Volledige vragenlijst + documentatiecontrole + doorlopende monitoring

NIVEAU 2 (Significant):

- Componenten voor hoofdfunctionaliteit

- Netwerk-verbonden elementen

- Gegevensverwerkende componenten

Beoordeling: Standaard vragenlijst + documentatiecontrole

NIVEAU 3 (Standaard):

- Niet-beveiligingscomponenten

- Hulpbibliotheken

- Perifere hardware

Beoordeling: Basis vragenlijst + steekproeven

NIVEAU 4 (Minimaal):

- Commoditycomponenten

- Gevestigde OSS

- Niet-verbonden hardware

Beoordeling: Basisverificatie + opname in SBOM

Beoordelingsgebieden

Uw due diligence dient de volgende gebieden te dekken:

| Gebied | Wat u controleert |

|---|---|

| Naleving regelgeving | Conformiteitsverklaring, CE-markering, conformiteitsbeoordeling |

| Documentatie | Beschikbaarheid technisch dossier, verstrekking SBOM |

| Kwetsbaarheidsbeheer | CVD-proces, responstijden, updatecapaciteit |

| Beveiligingspraktijken | Veilige ontwikkeling, testen, architectuur |

| Ondersteuningscommitment | Ondersteuningsperiode, updatelevering, EOL-planning |

| Bedrijfsstabiliteit | Financiële gezondheid, marktaanwezigheid, continuïteit |

De vragenlijst

Gebruik deze vragenlijst als startpunt. Pas deze aan op basis van het leveranciersniveau en uw specifieke behoeften.

Sectie 1: Bedrijfsgegevens

VRAGENLIJST LEVERANCIERS DUE DILIGENCE

Sectie 1: Bedrijfsgegevens

1.1 Bedrijfsdetails

Bedrijfsnaam: _________________________________

Juridisch adres: ______________________________

Land van vestiging: ___________________________

Primaire contactpersoon: ______________________

Beveiligingscontact: __________________________

1.2 Bedrijfsinformatie

Jaren actief: ________________________________

Aantal medewerkers: __________________________

Jaarlijkse omzet (range): ____________________

1.3 EU-aanwezigheid

[ ] Gevestigd in EU

[ ] Gemachtigde vertegenwoordiger in EU (indien niet-EU)

Naam/adres: ______________________________

[ ] Geen EU-aanwezigheid (toelichting): _______

1.4 Certificeringen (kopieën bijvoegen)

[ ] ISO 9001 (Kwaliteitsmanagement)

[ ] ISO 27001 (Informatiebeveiliging)

[ ] ISO 27701 (Privacy)

[ ] SOC 2

[ ] Overig: __________________________________

Sectie 2: Productcompliance

Sectie 2: Productcompliance

2.1 Productidentificatie

Productnaam/-model: __________________________

Versie/revisie: _____________________________

Productcategorie: ___________________________

2.2 CRA-classificatie

Wat is de CRA-classificatie van dit product?

[ ] Standaard

[ ] Belangrijk Klasse I (Bijlage III, Deel I)

[ ] Belangrijk Klasse II (Bijlage III, Deel II)

[ ] Kritisch (Bijlage IV)

[ ] Nog niet geclassificeerd

2.3 Conformiteitsbeoordeling

Welke beoordelingsroute is gebruikt?

[ ] Module A (Zelfbeoordeling)

[ ] Module B+C (EU-typeonderzoek)

[ ] Module H (Volledig kwaliteitsborgingssysteem)

[ ] Nog niet voltooid

Indien Module B, C of H:

Naam aangemelde instantie: ___________________

Certificaatnummer: ___________________________

Datum certificaat: ___________________________

2.4 EU-conformiteitsverklaring

[ ] Conformiteitsverklaring beschikbaar (kopie bijvoegen)

[ ] Conformiteitsverklaring nog niet afgegeven

Datum conformiteitsverklaring: _______________

2.5 CE-markering

[ ] CE-markering aangebracht

[ ] CE-markering nog niet aangebracht

Indien aangebracht, locatie op product: _______

2.6 Technische documentatie

[ ] Technisch dossier op verzoek beschikbaar

[ ] SBOM beschikbaar (formaat: _______________)

[ ] Risicobeoordelingsdocumentatie beschikbaar

[ ] Gebruikers-/veiligheidsinstructies beschikbaar

Sectie 3: Beveiligingspraktijken

Sectie 3: Beveiligingspraktijken

3.1 Veilige ontwikkeling

Volgt u een veilige ontwikkellevenscyclus?

[ ] Ja - Beschrijving: ________________________

[ ] Nee

Voert u beveiligingstesten uit?

[ ] Statische analyse (SAST)

[ ] Dynamische analyse (DAST)

[ ] Penetratietesten

[ ] Fuzz testing

[ ] Overig: __________________________________

Heeft u een veilige codestandaard?

[ ] Ja - Welke: ______________________________

[ ] Nee

3.2 Componentenbeheer

Hoe houdt u componenten van derden bij?

[ ] SBOM wordt bijgehouden

[ ] Dependency-tracking tool (naam: _________)

[ ] Handmatige bijhouding

[ ] Niet systematisch bijgehouden

Hoe monitort u op kwetsbaarheden in afhankelijkheden?

[ ] Geautomatiseerde scanning (tool: _________)

[ ] Handmatige CVE-monitoring

[ ] Vertrouwen op meldingen van leveranciers

[ ] Geen systematische monitoring

3.3 Beveiligingsarchitectuur

Beschrijf de belangrijkste beveiligingsfuncties van het product:

_____________________________________________

Welke cryptografische standaarden worden gebruikt?

_____________________________________________

Hoe is authenticatie geïmplementeerd?

_____________________________________________

Hoe worden gegevens in rust en in transit beschermd?

_____________________________________________

Sectie 4: Kwetsbaarheidsbeheer

Sectie 4: Kwetsbaarheidsbeheer

4.1 Kwetsbaarheidsmelding

Heeft u een beleid voor gecoördineerde kwetsbaarheidsonthulling?

[ ] Ja - URL: ________________________________

[ ] Nee

Heeft u een security.txt-bestand?

[ ] Ja - URL: ________________________________

[ ] Nee

Wat is de methode voor beveiligingscontact?

[ ] E-mail: __________________________________

[ ] Webformulier: ____________________________

[ ] Bug bounty-platform: _____________________

[ ] Overig: __________________________________

4.2 Responsverplichtingen

Wat is uw bevestigingstermijn?

[ ] Binnen 24 uur

[ ] Binnen 72 uur

[ ] Binnen 7 dagen

[ ] Geen verplichting

Wat is uw gebruikelijke patchtermijn voor:

Kritieke kwetsbaarheden: _____________________

Hoge kwetsbaarheden: ________________________

Gemiddelde kwetsbaarheden: __________________

4.3 ENISA-melding

Bent u voorbereid op ENISA-melding (september 2026)?

[ ] Ja, proces vastgesteld

[ ] In uitvoering

[ ] Nee

[ ] Niet van toepassing (geen fabrikant)

4.4 Historische kwetsbaarheden

Hoeveel beveiligingskwetsbaarheden zijn de afgelopen

24 maanden in dit product gemeld? _____________

Hoe zijn ze opgelost?

[ ] Alle gepatcht binnen gestelde termijnen

[ ] Enkele vertragingen (toelichting): ________

[ ] Enkele blijven ongepatcht (toelichting): __

Sectie 5: Update en ondersteuning

Sectie 5: Update en ondersteuning

5.1 Ondersteuningsperiode

Wat is de toegezegde ondersteuningsperiode vanaf

marktplaatsing?

[ ] 5 jaar (CRA-minimum)

[ ] 7 jaar

[ ] 10 jaar

[ ] Overig: __________________________________

[ ] Niet vastgesteld

Wanneer is dit product voor het eerst op de EU-markt gebracht?

Datum: ______________________________________

Wanneer eindigt de ondersteuningsperiode?

Datum: ______________________________________

5.2 Updatemechanisme

Hoe worden beveiligingsupdates geleverd?

[ ] Automatische updates (OTA)

[ ] Handmatig downloaden via portaal

[ ] Fysieke media

[ ] Overig: __________________________________

Zijn beveiligingsupdates gescheiden van functie-updates?

[ ] Ja

[ ] Nee — gebundeld

Kunnen gebruikers updates uitstellen of overslaan?

[ ] Ja

[ ] Nee — verplicht

[ ] Configureerbaar

5.3 Updateverificatie

Zijn updates ondertekend?

[ ] Ja — Methode: ___________________________

[ ] Nee

Kunnen gebruikers de authenticiteit van updates verifiëren?

[ ] Ja — Hoe: _______________________________

[ ] Nee

5.4 End-of-support planning

Heeft u een gedocumenteerd EOL-proces?

[ ] Ja

[ ] Nee

Hoe worden klanten op de hoogte gesteld van EOL?

_____________________________________________

Wat gebeurt er na afloop van de ondersteuningsperiode?

[ ] Product blijft functioneren

[ ] Product verliest functionaliteit

[ ] Product vereist migratie

Sectie 6: Documentatievereisten

Sectie 6: Documentatievereisten

6.1 Beschikbare documentatie

Kruis alle documentatie aan die u kunt verstrekken:

[ ] EU-conformiteitsverklaring

[ ] Technisch dossier (of relevante uittreksels)

[ ] Software Bill of Materials (SBOM)

Formaat: [ ] CycloneDX [ ] SPDX [ ] Overig

[ ] Samenvatting risicobeoordeling

[ ] Document beveiligingsarchitectuur

[ ] Gebruikersinstructies (beveiligingsrelevant)

[ ] Beleid kwetsbaarheidsonthulling

[ ] Ondersteunings-/onderhoudsvoorwaarden

6.2 Documentatielevering

Hoe wordt documentatie verstrekt?

[ ] Op verzoek (responstijd: _______________)

[ ] Via beveiligd portaal

[ ] Meegeleverd bij product

[ ] Overig: __________________________________

6.3 SBOM-details (indien beschikbaar)

SBOM omvat:

[ ] Alleen directe afhankelijkheden

[ ] Inclusief transitieve afhankelijkheden

[ ] Hardwarecomponenten (indien van toepassing)

Updatefrequentie SBOM:

[ ] Per release

[ ] Op verzoek

[ ] Niet systematisch bijgewerkt

Sectie 7: Contractuele verplichtingen

Sectie 7: Contractuele verplichtingen

7.1 Compliancegarantie

Garandeert u CRA-compliance in het contract?

[ ] Ja

[ ] Nee

[ ] Onderhandelbaar

7.2 Bewaring documentatie

Bewaart u technische documentatie 10 jaar lang?

[ ] Ja

[ ] Nee

[ ] Kortere periode: ________________________

7.3 Meldingsplichten

Zult u ons informeren over:

[ ] Beveiligingskwetsbaarheden in het product

[ ] Wijzigingen in de conformiteitsstatus

[ ] Beslissingen over end-of-support

[ ] Materiële wijzigingen in de beveiligingsarchitectuur

7.4 Auditrechten

Staat u compliance-audits toe?

[ ] Ja — onbeperkt

[ ] Ja — met aankondiging

[ ] Nee

7.5 Vrijwaring

Vrijwaart u voor CRA-non-compliance?

[ ] Ja

[ ] Nee

[ ] Onderhandelbaar

Sectie 8: Verklaring

Sectie 8: Verklaring

Ik verklaar dat de informatie in deze vragenlijst naar mijn

beste weten juist en volledig is.

Ik begrijp dat [Uw Bedrijf] op deze informatie vertrouwt

voor CRA-compliancedoeleinden en dat materiële onjuistheden

kunnen leiden tot beëindiging van het contract.

Ingevuld door: ___________________________________

Functie: ________________________________________

Datum: __________________________________________

Handtekening: ___________________________________

Aandachtspunten

Let op de volgende waarschuwingssignalen bij due diligence:

Kritieke aandachtspunten (relatie niet aangaan)

| Aandachtspunt | Waarom kritiek |

|---|---|

| Geen conformiteitsverklaring beschikbaar | Product kan wettelijk niet op EU-markt worden gebracht |

| Weigert documentatie te verstrekken | Compliance kan niet worden geverifieerd |

| Geen beveiligingscontact | Kwetsbaarheden kunnen niet worden gemeld |

| Ondersteuningsperiode < 5 jaar | Schendt CRA-vereiste |

| Geen proces voor kwetsbaarheidsafhandeling | Kan niet voldoen aan doorlopende verplichtingen |

Ernstige aandachtspunten (mitigatie vereist)

| Aandachtspunt | Vereiste actie |

|---|---|

| Geen SBOM beschikbaar | Eis SBOM-verstrekking vóór aankoop |

| Trage kwetsbaarheidsrespons | Onderhandel contractuele termijnen |

| Geen updatemechanisme | Begrijp de gevolgen voor uw product |

| Niet-EU zonder gemachtigde vertegenwoordiger | Verifieer legale importroute |

| Geen certificeringen | Verlang aanvullend bewijs van praktijken |

Gele signalen (nauwlettend monitoren)

| Geel signaal | Monitoringactie |

|---|---|

| Klein bedrijf/startup | Controles op financiële stabiliteit |

| Eerste CRA-product | Frequentere verificatie |

| Lange responstijden | Escalatieprocedures |

| Beperkte EU-ervaring | Ondersteuning bij navigeren regelgeving |

Verificatieproces

Initiële verificatie

-

Documentenverzameling

- Vraag kopie conformiteitsverklaring op

- Vraag SBOM op (of bevestiging van beschikbaarheid)

- Vraag beveiligingscontactgegevens op

- Vraag commitment voor ondersteuningsperiode op

-

Documentencontrole

- Verifieer dat conformiteitsverklaring ondertekend en volledig is

- Controleer of productidentificatie overeenkomt

- Verifieer CE-markeringsclaims

- Beoordeel formaat en volledigheid van SBOM

-

Steekproefcontroles compliance

- Verifieer of security.txt bestaat (indien webbereikbaar)

- Controleer of CVD-beleid gepubliceerd is

- Test of beveiligingscontact reageert

- Verifieer claims over ondersteuningsperiode in documentatie

Doorlopende monitoring

MONITORINGSCHEMA LEVERANCIERS

Maandelijks:

[ ] Controleren op gepubliceerde beveiligingsadviezen

[ ] Verifiëren dat beveiligingscontact nog functioneel is

[ ] Beoordelen van kwetsbaarheidsonthullingen

Per kwartaal:

[ ] Bijgewerkte SBOM opvragen (bij significante releases)

[ ] Verifiëren of CVD-beleid nog toegankelijk is

[ ] Controleren op nieuwe certificeringen of vervaldata

Jaarlijks:

[ ] Volledige vragenlijst vernieuwen

[ ] Status ondersteuningsperiode beoordelen

[ ] Verifiëren of documentatie nog beschikbaar is

[ ] Beoordeling bedrijfsstabiliteit

Op basis van trigger:

[ ] Groot beveiligingsincident → Directe beoordeling

[ ] Eigendomswijziging → Volledige herbeoordeling

[ ] Productdiscontinuering → EOL-planning

[ ] Contractverlenging → Compliance herverificatie

Contractclausules voor leveranciers

Essentiële clausules voor de CRA

Neem deze bepalingen op in leverancierscontracten:

Complianceverklaring:

Leverancier verklaart en garandeert dat de Product(en)

voldoen aan Verordening (EU) 2024/2847 (Cyber Resilience

Act) en dat Leverancier de vereiste conformiteitsbeoordeling

heeft voltooid.

Documentatieverstrekking:

Leverancier verstrekt op verzoek:

(a) Kopie EU-conformiteitsverklaring

(b) Software Bill of Materials in [CycloneDX/SPDX]-formaat

(c) Technische documentatie relevant voor de

complianceverplichtingen van Afnemer

Responstijd: [5 werkdagen]

Kennisgeving kwetsbaarheden:

Leverancier stelt Afnemer binnen [24/48] uur in kennis van

het bekend worden van een beveiligingskwetsbaarheid in de

Product(en) die:

(a) Actief wordt misbruikt, of

(b) Een CVSS-score van 7.0 of hoger heeft, of

(c) Onderwerp is van openbare onthulling

Commitment ondersteuningsperiode:

Leverancier verbindt zich tot het leveren van

beveiligingsupdates voor de Product(en) gedurende een

minimumperiode van [5/7/10] jaar vanaf de datum van eerste

marktplaatsing in de EU.

SBOM-updates:

Leverancier verstrekt een bijgewerkte SBOM binnen [10]

werkdagen na elke productrelease die wijzigingen in

componenten van derden bevat.

Auditrechten:

Afnemer mag de naleving door Leverancier van deze

Overeenkomst en toepasselijke CRA-vereisten controleren

na [30 dagen] schriftelijke aankondiging, maximaal eenmaal

per jaar tenzij ingegeven door een compliancezorg.

Veelgemaakte fouten

Vertrouwen op zelfverklaring

Probleem: Mondelinge verzekeringen van de leverancier accepteren zonder documentatie.

Oplossing: Altijd schriftelijk bewijs verkrijgen. Geen kopie conformiteitsverklaring = geen aankoop.

Eenmalige beoordeling

Probleem: Due diligence alleen bij contractondertekening.

Oplossing: Doorlopend monitoringschema implementeren. Compliance kan veranderen.

Niveau 3-4 leveranciers negeren

Probleem: Alleen "grote" leveranciers beoordelen en kleinere negeren.

Oplossing: Ook kleine componenten kunnen kwetsbaarheden introduceren. Pas de beoordeling aan, sla ze niet over.

Geen contractuele onderbouwing

Probleem: Vertrouwen op de goodwill van leveranciers zonder contractuele voorwaarden.

Oplossing: Complianceverplichtingen schriftelijk vastleggen. Rechtsmiddelen bij non-compliance opnemen.

Wachten tot december 2027

Probleem: Leveranciersbeoordelingen pas starten vlak vóór CRA-handhaving.

Oplossing: Nu beginnen. Beoordeling kost tijd. Niet-conforme leveranciers hebben tijd nodig om te remediëren of te worden vervangen.

Checklist leveranciers due diligence

CHECKLIST LEVERANCIERS DUE DILIGENCE

VOORBEREIDING:

[ ] Leveranciersniveau bepaald

[ ] Geschikte vragenlijst geselecteerd

[ ] Interne beoordelaar aangewezen

INITIËLE BEOORDELING:

[ ] Vragenlijst verstuurd

[ ] Vragenlijst ontvangen en beoordeeld

[ ] Aandachtspunten geïdentificeerd en aangepakt

[ ] Documentatie verzameld:

[ ] EU-conformiteitsverklaring

[ ] SBOM (of beschikbaarheid bevestigd)

[ ] CVD-beleid

[ ] Commitment ondersteuningsperiode

[ ] Steekproefcontroles voltooid:

[ ] security.txt geverifieerd

[ ] Beveiligingscontact getest

[ ] CE-markering geverifieerd

CONTRACTONDERHANDELING:

[ ] Complianceclausules opgenomen

[ ] Documentatiebepalingen overeengekomen

[ ] Voorwaarden kwetsbaarheidsmelding vastgesteld

[ ] Commitment ondersteuningsperiode verzekerd

[ ] Auditrechten opgenomen

[ ] Updateschema SBOM overeengekomen

NA CONTRACT:

[ ] Monitoringschema vastgesteld

[ ] Eerste documentatielevering bevestigd

[ ] Contacten geregistreerd in leveranciersmanagementsysteem

[ ] Controledatums geagendeerd

DOORLOPEND:

[ ] Maandelijkse controles voltooid

[ ] Kwartaalbeoordelingen voltooid

[ ] Jaarlijkse herbeoordeling voltooid

[ ] Triggergebeurtenissen afgehandeld

Hoe CRA Evidence helpt

CRA Evidence bevat leveranciersbeheersmogelijkheden:

- Leveranciersregister: Alle leveranciers bijhouden met CRA-rollen

- Vragenlijstbeheer: Beoordelingen versturen, ontvangen en beoordelen

- Documentenopslag: Conformiteitsverklaringen, SBOM's, certificeringen

- Monitoringwaarschuwingen: Ondersteuningsperioden en reviewdatums bijhouden

- SBOM-aggregatie: SBOM's van leveranciers combineren in uw product-SBOM

Beheer uw toeleveringsketencompliance via craevidence.com.

Gerelateerde gidsen

- SBOM genereren conform CRA: tools, formaten en CI/CD-integratie

- Het CRA technisch dossier: wat staat er in elke sectie (Bijlage VII)

- CRA-compliancekosten: budgetteren voor conformiteitsbeoordeling en documentatie

Dit artikel is uitsluitend bedoeld ter informatie en vormt geen juridisch advies. Raadpleeg voor specifieke compliancebegeleiding een gekwalificeerde juridisch adviseur.

Gerelateerde artikelen

Is de CRA van toepassing op uw product?

Beantwoord 6 eenvoudige vragen om te ontdekken of uw product onder de EU Cyber Resilience Act valt. Ontvang uw resultaat in minder dan 2 minuten.

Klaar om CRA-conformiteit te bereiken?

Begin met het beheren van uw SBOMs en compliance-documentatie met CRA Evidence.