CRA Evidence Platform

La plataforma de cumplimiento para fabricantes, importadores y distribuidores de la UE. SBOMs, flujos de trabajo de vulnerabilidades, notificaciones ENISA y archivos técnicos. Todo en un solo lugar.

Tus SBOMs, validados y versionados

Carga un archivo CycloneDX o SPDX. Lo validamos contra los criterios de calidad BSI TR-03183, evaluamos su completitud y mantenemos registros listos para auditoría para cada versión del producto.

Puntuación de calidad

Puntuación automática según el estándar BSI TR-03183 con recomendaciones de mejora.

Árbol de dependencias

Visualice dependencias directas y transitivas con detección de dependencias circulares.

Comparación de versiones

Compare SBOMs entre versiones. Registre qué cambió y por qué.

Verificación de licencias

Identifica combinaciones problemáticas de licencias entre tus componentes.

Detecta nuevos CVE en minutos, no en días

Nuestra Base de Conocimiento de Vulnerabilidades se sincroniza cada 15 minutos desde NVD/cvelistV5, OSV.dev (agregando GitHub Advisories, datos de seguridad de Go, Rust y PyPI), CISA KEV y EPSS. Nuestro escáner de vulnerabilidades funciona como capa de verificación independiente, de modo que lo que una fuente no detecta lo captura la otra. Cada hallazgo se enriquece con EPSS (Exploit Prediction Scoring System) de FIRST.org para estimar la probabilidad real de explotación en los próximos 30 días, así corriges lo que los atacantes realmente están apuntando y no solo lo que puntúa más alto en CVSS. Las versiones de producción y staging se reescanean automáticamente, y todos los hallazgos se cruzan con el catálogo CISA Known Exploited Vulnerabilities.

Qué ocurre cuando carga un fichero

Escáneres tradicionales vs. CRA Evidence

| Capacidad | Solo NVD | CRA Evidence |

|---|---|---|

| Cobertura | CVEs generales | NVD + GitHub + Go + Rust + PyPI |

| Inteligencia de exploits | CVSS (solo gravedad) | EPSS (probabilidad real) |

| Alertas CISA KEV | Automático | |

| Frecuencia de actualización | Diaria | Cada 15 minutos (5 fuentes, BD local) |

| Coincidencia de versiones por ecosistema | Basado en CPE | npm, Maven, Go, Cargo, NuGet, Gem |

| Soporte VEX | Exportación manual (si existe) | Auto-borrador desde triaje → Revisión → Publicar |

Documentación Técnica Verdaderamente Preparada para el CRA

Artículo 13 exige conservar la documentación técnica durante 10 años después de colocar un producto en el mercado. Generamos los paquetes Anexo VII, certificados e informes de cumplimiento para que no tenga que improvisar cuando una autoridad de vigilancia del mercado llame a tu puerta.

Exportación de Archivo Técnico

Un ZIP con todo: manifiesto legible por máquina (JSON), SBOMs (CycloneDX/SPDX), certificaciones, lista de verificación de cumplimiento e informes de atribución. Legible por humanos y por máquinas, estructurado según Annex VII.

Declaración UE de Conformidad

Genera documentos de Declaración UE de Conformidad con formato adecuado, versionado y seguimiento de marcado CE.

Informes de cumplimiento

PDF o HTML. Resumen de vulnerabilidades, inventario de componentes, puntuaciones de calidad y estado de remediación en un informe que puede entregar a los auditores.

Ficha de datos de seguridad

Asistente para la ficha de seguridad de Annex II. Redáctela, valídela y publíquela. Exporta como PDF, Markdown o HTML.

Certificados

Ciclo de vida de certificados: borrador, emisión, revocación. Certificados emitidos inmutables con generación de PDF descargable.

Documentos multidioma

Genera documentos en 6 idiomas: inglés, español, alemán, francés, italiano y polaco.

Preparación para Annex I

Puntúa tu producto frente a los 20 requisitos esenciales de ciberseguridad del CRA Annex I Parte I. Haz seguimiento de lo cumplido y lo pendiente.

Firma de artefactos

Firma basada en Sigstore para SBOMs y artefactos. Modos sin clave y con clave con verificación de firma para la integridad de la cadena de suministro.

Seguimiento del período de soporte

Define y haz seguimiento del período mínimo obligatorio de 5 años de soporte según el Art. 13(5) del CRA. Alertas cuando los productos se acercan al fin de soporte.

Cumpla Todos los Plazos de Notificación a ENISA

El CRA Artículo 14 exige notificar a ENISA sobre vulnerabilidades activamente explotadas e incidentes graves. Dos vías separadas con plazos distintos. CRA Evidence gestiona ambas con plantillas estructuradas y seguimiento de cuenta atrás.

Alerta Temprana

Notificación inicial de vulnerabilidad en las primeras 24 horas desde su descubrimiento. Identificador CVE, productos afectados y evaluación de complejidad del ataque.

Notificación detallada

Análisis técnico con calendario de remediación, soluciones provisionales y evaluación de impacto ampliada en un plazo de 72 horas.

Informe final

Confirmación de resolución con detalles de la corrección permanente, calendario de despliegue y lecciones aprendidas. 14 días para vulnerabilidades, 30 días para incidentes.

Diseñado para productos con componentes de hardware

Las máquinas, sistemas embebidos y dispositivos IoT necesitan más que SBOMs de software. CRA Evidence soporta el ciclo de vida completo de productos de hardware.

Paneles de Fabricante, Importador y Distribuidor

El CRA impone obligaciones diferentes a fabricantes (Art. 13), importadores (Art. 19) y distribuidores (Art. 20). Cada rol obtiene su propio espacio de trabajo con los flujos de trabajo que realmente le corresponden.

Gestión de productos y versiones

Productos organizados por categoría CRA: Predeterminado, Importante Clase I/Clase II, Crítico. Cada versión registra su estado de publicación, entorno y nivel de retención.

Pipeline completo de artefactos

Carga SBOM, HBOM y VEX por versión. La puntuación de calidad y el escaneo de vulnerabilidades se inician automáticamente.

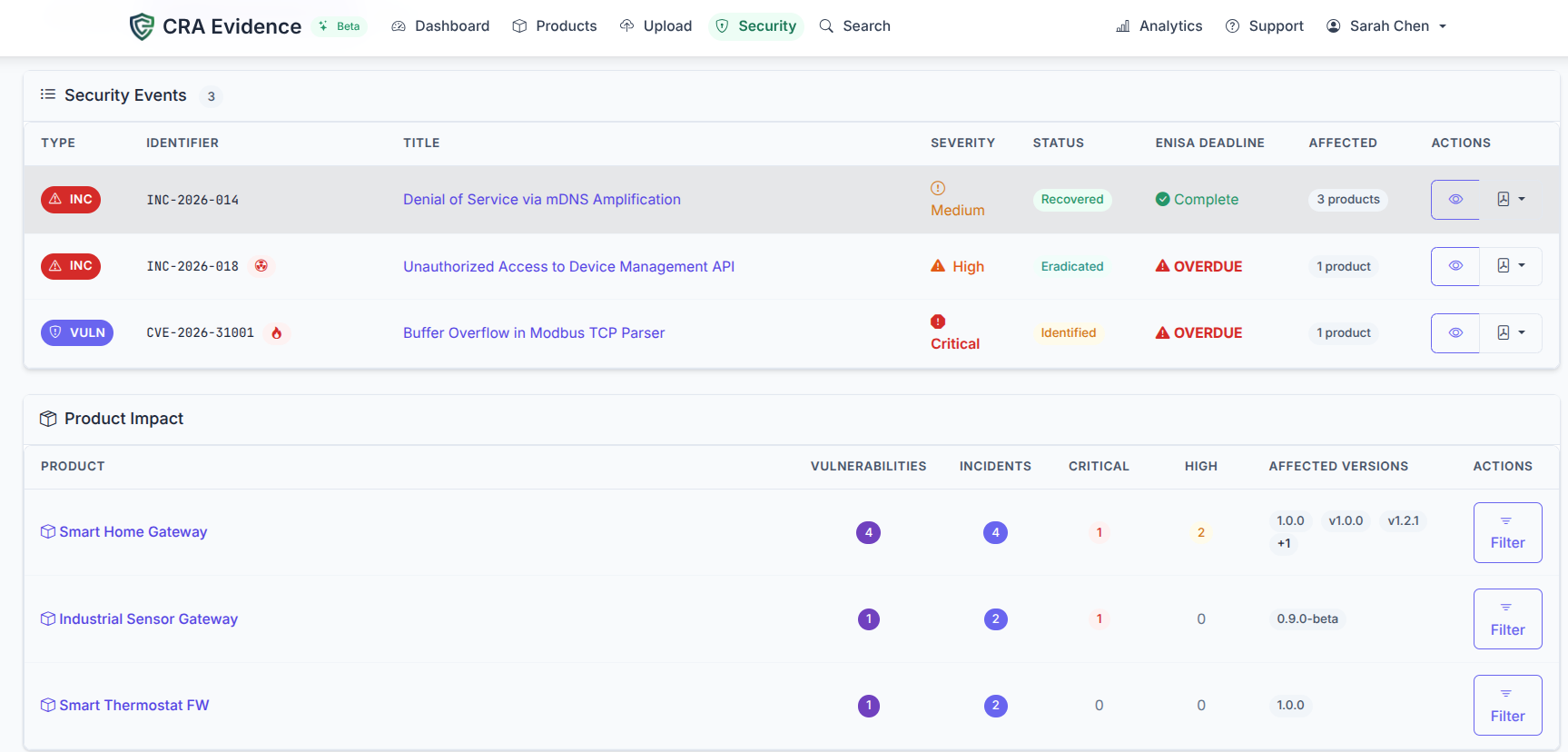

Gestión de vulnerabilidades e incidentes

Seguimiento de CVEs, flujos de remediación, notificaciones ENISA. El panel de seguridad clasifica todo por puntuación EPSS y señala las entradas de CISA KEV.

Generación de expedientes técnicos

La exportación Annex VII empaqueta todo en un ZIP: SBOMs legibles por máquina, listas de verificación de cumplimiento, informes de atribución y declaraciones de conformidad. Preparado para auditorías automatizadas de vigilancia del mercado.

Notificaciones a clientes

Sistema de notificación de vulnerabilidades para clientes posteriores. Plantillas multidioma con gestión de listas de distribución.

Insignias de confianza

Insignias de confianza de cumplimiento integrables en las páginas de tus productos. Enlace a la verificación pública del estado de cumplimiento CRA.

Seguimiento de la evaluación de conformidad

Siga tu ruta de evaluación según la categoría de producto: autoevaluación (Predeterminado), control interno (Importante Clase I) o evaluación por terceros (Importante Clase II, Crítico).

Digital Product Passports

Genera Digital Product Passports dinámicos y de acceso público para cada versión. Códigos QR, JSON-LD y exportación PDF — multiidioma y legibles por máquina.

Documentos Multiidioma

Genera documentación técnica, informes de cumplimiento y Digital Product Passports en 6 idiomas de la UE: inglés, español, alemán, francés, italiano y polaco.

Flujo de verificación del Art. 19

Lista de verificación paso a paso que cubre lo que exige el Art. 19: verificación del marcado CE, revisión del Annex II, identificación del importador en el producto, Declaración de Conformidad UE recopilada, aprobación final.

Registro de fabricantes

Lleva el registro de tus fabricantes: contactos, representantes en la UE, metadatos CVD/CSAF. Establece la frecuencia de reverificación de cada uno.

Decisiones de detención de distribución

¿Has encontrado un problema? Bloquea el producto. Registra tu justificación, notifica a las partes interesadas e informa a la autoridad. Todo queda registrado.

Disparadores de reverificación

¿Nueva vulnerabilidad encontrada? ¿Actualización importante publicada? ¿Se acerca la fecha de revisión? Recibirá una alerta para reverificar.

Clonar verificaciones

¿Revisando una nueva versión del mismo producto? Clone la verificación anterior. El estado de la lista de verificación y los datos del fabricante se transfieren.

Panel de verificaciones

Ve de un vistazo el estado de todo: cuántos productos están verificados, pendientes, bloqueados o pendientes de reverificación.

Lista de verificación de diligencia debida del Art. 20

Todo lo que exige el Art. 20, en una lista de verificación: identificación y trazabilidad del producto, marcado CE, declaración UE, contactos del fabricante, detección de anomalías.

Carga de evidencias CE

Carga tus evidencias de marcado CE: fotos, escaneos, certificados. Las comprobaciones de tipo y tamaño de archivo están integradas y todo queda registrado en auditoría.

Certificados de verificación

Genera certificados PDF que acrediten el cumplimiento de la diligencia debida. Incluye datos del distribuidor, alcance, fecha y número de verificación único.

Acciones de detención de distribución

¿Algo está mal? Detenga la distribución. La justificación queda registrada y se notifica a las autoridades y fabricantes.

Vista de cartera

Ve todas tus verificaciones en un solo lugar. Filtra por estado, producto o fecha de finalización para encontrar lo que requiere atención.

Progreso de cumplimiento

Barras de progreso visuales por producto. Ve de un vistazo el avance de cada verificación y lo que queda.

Se integra en tu pipeline de compilación

Hay un CLI y una API REST. Carga SBOMs, lance escaneos y controle publicaciones desde CI. Funciona con GitHub Actions, GitLab CI o cualquier herramienta que pueda ejecutar un comando de shell.

$ docker run --rm \

-e CRA_EVIDENCE_API_KEY="cra_xxx" \

-v /var/run/docker.sock:/var/run/docker.sock \

craevidence/cli:latest \

upload-sbom \

--product my-app \

--version 2.1.0 \

--image my-app:2.1.0 \

--scan --fail-on high

Upload successful!

Product my-app (created new)

Version 2.1.0 (created new)

Components 142

Quality Score 87%

Vulnerabilities

Critical 0

High 0

Medium 3

Low 1

Funciona con lo que ya utiliza

Diseñado para que confíes en nosotros con tus datos de cumplimiento

Acceso basado en roles

Roles Owner, Admin, Member y Viewer. Claves API con permisos granulares.

SSO y MFA

SAML 2.0, OAuth de Google y Microsoft, aprovisionamiento SCIM. Multifactor TOTP.

Cifrado

AES-256 en reposo, TLS 1.3 en tránsito. Hash de contraseñas con Argon2id.

Multi-inquilino

Aislamiento completo de inquilinos. Cada consulta respeta los límites de la organización.

Registro de Auditoría

Trazabilidad completa de todas las acciones. Historial de auditoría consultable con exportación CSV.

Limitación de frecuencia

Limitación de frecuencia por ventana deslizante en endpoints de inicio de sesión, API y carga.

Seguridad de contenido

Cabeceras CSP estrictas, protección CSRF, saneamiento HTML y HSTS.

Retención de 10 años

Datos de producción conservados durante 10 años según el Art. 13 del CRA. Retención basada en niveles.

¿No sabe si el CRA le aplica?

Determina tus obligaciones antes de registrarte. Estas herramientas son gratuitas y no requieren cuenta.

Sin necesidad de registro. Tarda unos 2 minutos.

CRA Compliance Platform

Véalo en acción: genere tu primer SBOM en minutos

14 días de prueba gratuita. Sin tarjeta de crédito. Cancela cuando quieras.