CRA Evidence Platform

Die Compliance-Plattform für EU-Hersteller, Importeure und Händler. SBOMs, Schwachstellen-Workflows, ENISA-Meldungen und technische Unterlagen. Alles an einem Ort.

Ihre SBOMs, validiert und versioniert

Laden Sie eine CycloneDX- oder SPDX-Datei hoch. Wir validieren sie gegen die BSI TR-03183 Qualitätskriterien, bewerten die Vollständigkeit und führen prüfungsfertige Aufzeichnungen für jede Produktversion.

Qualitätsbewertung

Automatische Bewertung nach BSI TR-03183 Standard mit Verbesserungsempfehlungen.

Abhängigkeitsbaum

Direkte und transitive Abhängigkeiten visualisieren mit Erkennung zirkulärer Abhängigkeiten.

Versionsvergleich

Vergleichen Sie SBOMs über Versionen hinweg. Verfolgen Sie, was sich geändert hat und warum.

Lizenzprüfung

Identifizieren Sie problematische Lizenzkombinationen in Ihren Komponenten.

Neue CVEs in Minuten erkennen, nicht Tagen

Our Vulnerability Knowledge Base is synced every 15 minutes from NVD/cvelistV5, OSV.dev (aggregating GitHub Advisories, Go, Rust, and PyPI security data), CISA KEV, and EPSS. Our vulnerability scanner runs as an independent verification layer, so a missed detection in one source gets caught by the other. Each finding is enriched with EPSS (Exploit Prediction Scoring System) from FIRST.org to estimate real-world exploitation likelihood in the next 30 days, so you fix what attackers are actually targeting, not just what scores highest on CVSS. Production and staging versions are rescanned automatically, and all findings are cross-referenced with the CISA Known Exploited Vulnerabilities catalog.

Was beim Hochladen passiert

Traditionelle Scanner vs. CRA Evidence

| Fähigkeit | Nur NVD | CRA Evidence |

|---|---|---|

| Abdeckung | Allgemeine CVEs | NVD + GitHub + Go + Rust + PyPI |

| Exploit-Intelligenz | CVSS (nur Schweregrad) | EPSS (reale Wahrscheinlichkeit) |

| CISA KEV-Benachrichtigung | Automatisch | |

| Aktualisierungshäufigkeit | Täglich | Alle 15 Minuten (5 Quellen, lokale DB) |

| Ökosystem-Versionsabgleich | CPE-basiert | npm, Maven, Go, Cargo, NuGet, Gem |

| VEX-Unterstützung | Manueller Export (falls vorhanden) | Auto-Entwurf aus Triage → Überprüfung → Veröffentlichen |

Technische Dokumentation, die wirklich CRA-bereit ist

Artikel 13 schreibt vor, dass technische Dokumentation 10 Jahre nach Inverkehrbringen eines Produkts aufbewahrt werden muss. Wir erstellen die Anhang VII-Pakete, Zertifikate und Compliance-Berichte, damit Sie vorbereitet sind, wenn eine Marktüberwachungsbehörde anklopft.

Technischer Datei-Export

Ein ZIP mit allem: maschinenlesbares Manifest (JSON), SBOMs (CycloneDX/SPDX), Bescheinigungen, Compliance-Checkliste und Attributionsberichte. Menschen- und maschinenlesbar, strukturiert gemäß Annex VII.

EU-Konformitätserklärung

EU-DoC-Dokumente mit korrekter Formatierung, Versionierung und CE-Kennzeichnung-Verfolgung erstellen.

Compliance-Berichte

PDF oder HTML. Schwachstellenübersicht, Komponenteninventar, Qualitätsbewertungen und Behebungsstatus in einem Bericht, den Sie Prüfern vorlegen können.

Sicherheitsdatenblatt

Annex II Sicherheitsdatenblatt-Assistent. Entwerfen, validieren, veröffentlichen. Export als PDF, Markdown oder HTML.

Zertifikate

Zertifikats-Lebenszyklus: Entwurf, Ausstellung, Widerruf. Unveränderliche ausgestellte Zertifikate mit herunterladbarer PDF-Erstellung.

Mehrsprachige Dokumente

Dokumente in 6 Sprachen erstellen: Englisch, Spanisch, Deutsch, Französisch, Italienisch, Polnisch.

Annex I Bereitschaft

Bewerten Sie Ihr Produkt anhand aller 20 wesentlichen Cybersicherheitsanforderungen aus CRA Annex I Teil I. Verfolgen Sie, was erfüllt ist und was fehlt.

Artefakt-Signierung

Sigstore-basierte Signierung für SBOMs und Artefakte. Schlüssellose und schlüsselbasierte Modi mit Signaturverifizierung für die Integrität der Lieferkette.

Supportzeitraum-Verfolgung

Definieren und verfolgen Sie den vorgeschriebenen Mindestsupportzeitraum von 5 Jahren gemäß CRA Art. 13(5). Benachrichtigungen, wenn Produkte das Supportende erreichen.

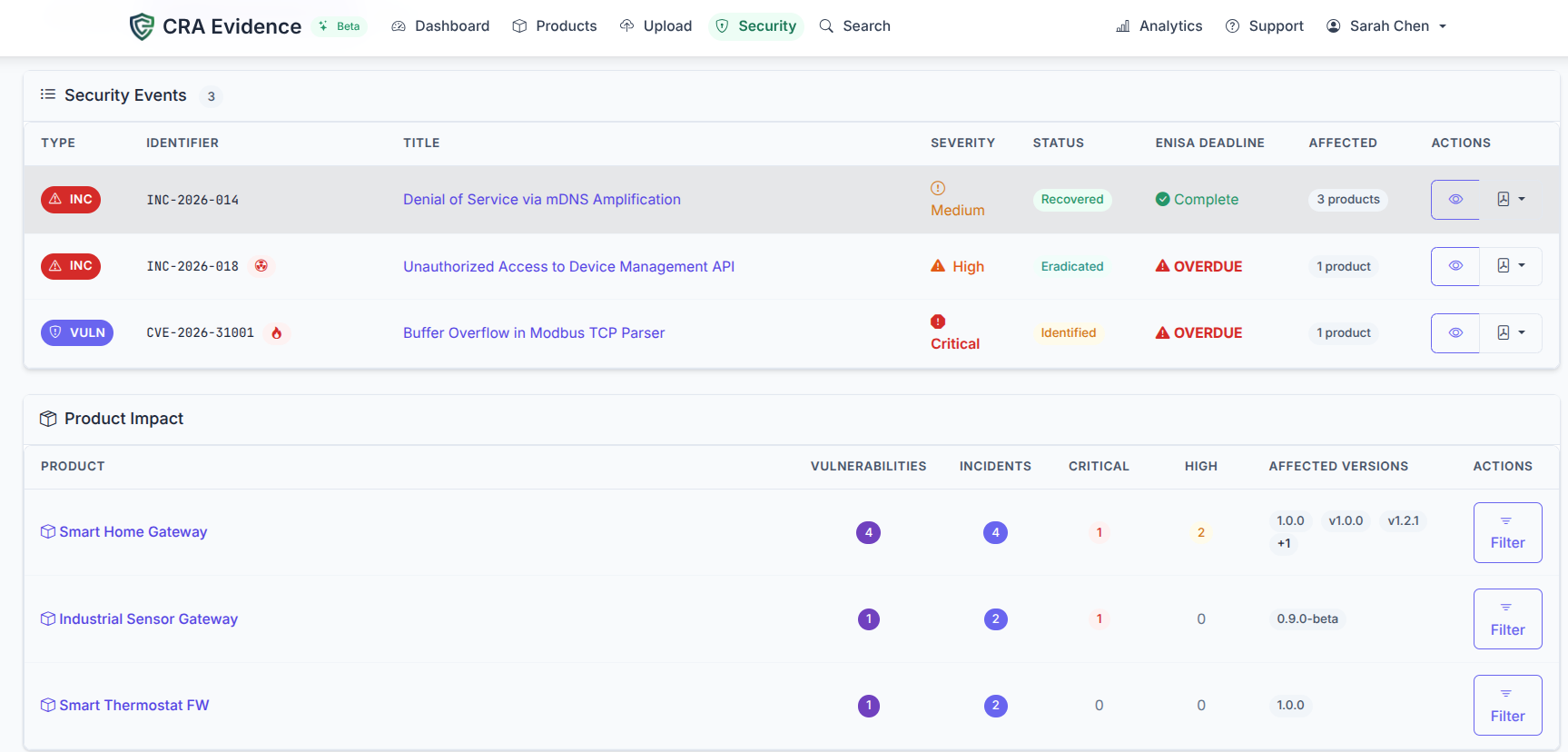

Jede ENISA-Meldefrist einhalten

CRA Artikel 14 erfordert die Meldung aktiv ausgenutzter Schwachstellen und schwerwiegender Vorfälle an ENISA. Zwei separate Meldeströme mit unterschiedlichen Fristen. CRA Evidence verwaltet beide mit strukturierten Vorlagen und Countdown-Verfolgung.

Frühwarnung

Erste Schwachstellenmeldung innerhalb von 24 Stunden nach Entdeckung. CVE-ID, betroffene Produkte und Bewertung der Angriffskomplexität.

Detaillierte Meldung

Technische Analyse mit Behebungszeitplan, Workarounds und erweiterter Auswirkungsbewertung innerhalb von 72 Stunden.

Abschlussbericht

Bestätigung der Behebung mit Details zur dauerhaften Lösung, Bereitstellungszeitplan und gewonnenen Erkenntnissen. 14 Tage für Schwachstellen, 30 Tage für Vorfälle.

Built for Products With Hardware Components

Machines, embedded systems, and IoT devices need more than software SBOMs. CRA Evidence supports the full hardware product lifecycle.

Hersteller-, Importeur- & Händler-Dashboards

Der CRA legt Herstellern (Art. 13), Importeuren (Art. 19) und Händlern (Art. 20) unterschiedliche Pflichten auf. Jede Rolle erhält ihren eigenen Arbeitsbereich mit den Workflows, die für sie tatsächlich relevant sind.

Produkt- & Versionsverwaltung

Produkte nach CRA-Kategorie organisiert: Standard, Wichtige Klasse I/Klasse II, Kritisch. Jede Version verfolgt ihren Veröffentlichungsstatus, ihre Umgebung und ihre Aufbewahrungsstufe.

Vollständige Artefakt-Pipeline

SBOM, HBOM und VEX pro Version hochladen. Qualitätsbewertung und Schwachstellen-Scanning starten automatisch.

Schwachstellen- & Vorfallmanagement

CVE-Verfolgung, Behebungs-Workflows, ENISA-Meldungen. Das Sicherheits-Dashboard ordnet alles nach EPSS-Score und markiert CISA KEV Einträge.

Erstellung technischer Unterlagen

Der Annex VII-Export bündelt alles in einem ZIP: maschinenlesbare SBOMs, Compliance-Checklisten, Attributionsberichte und Konformitätserklärungen. Bereit für automatisierte Marktüberwachungsprüfungen.

Kundenbenachrichtigungen

Schwachstellenbenachrichtigungssystem für nachgelagerte Kunden. Mehrsprachige Vorlagen mit Verteilerlistenverwaltung.

Vertrauenssiegel

Einbettbare Compliance-Vertrauenssiegel für Ihre Produktseiten. Verlinken Sie auf die öffentliche Verifizierung Ihres CRA-Compliance-Status.

Verfolgung der Konformitätsbewertung

Verfolgen Sie Ihren Bewertungsweg basierend auf der Produktkategorie: Selbstbewertung (Standard), interne Kontrolle (Wichtige Klasse I) oder Drittpartei (Wichtige Klasse II, Kritisch).

Digital Product Passports

Erstellen Sie dynamische, öffentlich zugängliche Digital Product Passports für jede Version. QR-Codes, JSON-LD und PDF-Export — mehrsprachig und maschinenlesbar.

Mehrsprachige Dokumente

Erstellen Sie technische Dokumentation, Konformitätsberichte und Digital Product Passports in 6 EU-Sprachen: Englisch, Spanisch, Deutsch, Französisch, Italienisch und Polnisch.

Art. 19 Verifizierungs-Workflow

Schritt-für-Schritt-Checkliste für die Anforderungen von Art. 19: CE-Kennzeichnungsprüfung, Annex II Prüfung, Importeur-Kennung auf dem Produkt, EU-Konformitätserklärung gesammelt, endgültige Freigabe.

Herstellerverzeichnis

Behalten Sie den Überblick über Ihre Hersteller: Kontakte, EU-Bevollmächtigte, CVD/CSAF-Metadaten. Legen Sie fest, wie oft jeder erneut verifiziert werden muss.

Auslieferungsstopp-Entscheidungen

Problem gefunden? Produkt sperren. Begründung erfassen, Beteiligte benachrichtigen und an die Behörde melden. Alles wird dokumentiert.

Auslöser für erneute Verifizierung

Neue Schwachstelle gefunden? Größeres Update veröffentlicht? Überprüfungsdatum steht an? Sie erhalten eine Benachrichtigung zur erneuten Verifizierung.

Verifizierungen klonen

Eine neue Version desselben Produkts prüfen? Klonen Sie die vorherige Verifizierung. Checklistenstatus und Herstellerdaten werden übernommen.

Verifizierungs-Dashboard

Sehen Sie auf einen Blick, wo alles steht: wie viele Produkte verifiziert, ausstehend, gesperrt oder zur erneuten Verifizierung fällig sind.

Art. 20 Sorgfaltspflicht-Checkliste

Alles, was Art. 20 verlangt, in einer Checkliste: Produkt-ID und Rückverfolgbarkeit, CE-Kennzeichnung, EU-Erklärung, Herstellerkontakte, Anomalieerkennung.

CE-Nachweis-Upload

Laden Sie Ihre CE-Kennzeichnungsnachweise hoch: Fotos, Scans, Zertifikate. Dateityp- und Größenprüfungen sind integriert und alles wird im Audit-Log erfasst.

Verifizierungszertifikate

PDF-Zertifikate erstellen, die die Einhaltung der Sorgfaltspflicht belegen. Enthält Händlerangaben, Umfang, Datum und eindeutige Verifizierungsnummer.

Auslieferungsstopp-Maßnahmen

Etwas stimmt nicht? Vertrieb stoppen. Die Begründung wird erfasst und Behörden sowie Hersteller werden benachrichtigt.

Portfolio-Ansicht

Alle Verifizierungen auf einen Blick. Filtern Sie nach Status, Produkt oder Abschlussdatum, um zu sehen, was Aufmerksamkeit erfordert.

Compliance-Fortschritt

Visuelle Fortschrittsbalken pro Produkt. Sehen Sie auf einen Blick, wie weit jede Verifizierung fortgeschritten ist und was noch fehlt.

Passt in Ihre Build-Pipeline

Es gibt ein CLI und eine REST API. Laden Sie SBOMs hoch, starten Sie Scans und steuern Sie Releases aus CI. Funktioniert mit GitHub Actions, GitLab CI oder jedem Tool, das Shell-Befehle ausführen kann.

$ docker run --rm \

-e CRA_EVIDENCE_API_KEY="cra_xxx" \

-v /var/run/docker.sock:/var/run/docker.sock \

craevidence/cli:latest \

upload-sbom \

--product my-app \

--version 2.1.0 \

--image my-app:2.1.0 \

--scan --fail-on high

Upload successful!

Product my-app (created new)

Version 2.1.0 (created new)

Components 142

Quality Score 87%

Vulnerabilities

Critical 0

High 0

Medium 3

Low 1

Funktioniert mit Ihren vorhandenen Tools

Entwickelt, um das Vertrauen für Ihre Compliance-Daten zu verdienen

Rollenbasierter Zugriff

Owner-, Admin-, Member- und Viewer-Rollen. Bereichsbezogene API-Schlüssel mit feingranularen Berechtigungen.

SSO & MFA

SAML 2.0, Google & Microsoft OAuth, SCIM-Provisionierung. TOTP-Mehrfaktorauthentifizierung.

Verschlüsselung

AES-256 im Ruhezustand, TLS 1.3 bei der Übertragung. Argon2id-Passwort-Hashing.

Mandantenfähigkeit

Vollständige Mandantentrennung. Jede Abfrage erzwingt Organisationsgrenzen.

Audit-Protokollierung

Vollständige Rückverfolgbarkeit aller Aktionen. Abfragbarer Audit-Trail mit CSV-Export.

Ratenbegrenzung

Gleitendes Fenster Rate Limiting für Login-, API- und Upload-Endpunkte.

Inhaltssicherheit

Strikte CSP-Header, CSRF-Schutz, HTML-Sanitisierung und HSTS.

10 Jahre Aufbewahrung

Produktionsdaten werden gemäß CRA Art. 13 10 Jahre aufbewahrt. Stufenbasierte Aufbewahrung.

Nicht sicher, ob der CRA für Sie gilt?

Klären Sie Ihre Pflichten, bevor Sie sich anmelden. Diese Tools sind kostenlos und erfordern kein Konto.

Keine Registrierung erforderlich. Dauert etwa 2 Minuten.

CRA Compliance Platform

In Aktion erleben: Erstellen Sie Ihr erstes SBOM in Minuten

14-day free trial. No credit card required. Cancel anytime.