CRA Evidence Platform

Platforma zgodności dla producentów, importerów i dystrybutorów w UE. SBOM-y, przepływy pracy dotyczące podatności, zgłoszenia ENISA i dokumentacja techniczna. Wszystko w jednym miejscu.

Twoje SBOM — zwalidowane i wersjonowane

Wgraj plik CycloneDX lub SPDX. Walidujemy go względem kryteriów jakości BSI TR-03183, oceniamy jego kompletność i przechowujemy dokumentację gotową do audytu dla każdej wersji produktu.

Ocena jakości

Automatyczna ocena zgodności ze standardem BSI TR-03183 z rekomendacjami ulepszeń.

Drzewo zależności

Wizualizuj zależności bezpośrednie i tranzytywne z wykrywaniem zależności cyklicznych.

Porównywanie wersji

Porównuj SBOM między wersjami. Śledź, co się zmieniło i dlaczego.

Sprawdzanie licencji

Identyfikuj problematyczne kombinacje licencji w Państwa komponentach.

Wykrywaj nowe CVE w ciągu minut, nie dni

Our Vulnerability Knowledge Base is synced every 15 minutes from NVD/cvelistV5, OSV.dev (aggregating GitHub Advisories, Go, Rust, and PyPI security data), CISA KEV, and EPSS. Our vulnerability scanner runs as an independent verification layer, so a missed detection in one source gets caught by the other. Each finding is enriched with EPSS (Exploit Prediction Scoring System) from FIRST.org to estimate real-world exploitation likelihood in the next 30 days, so you fix what attackers are actually targeting, not just what scores highest on CVSS. Production and staging versions are rescanned automatically, and all findings are cross-referenced with the CISA Known Exploited Vulnerabilities catalog.

Co dzieje się po przesłaniu pliku

Tradycyjne skanery vs. CRA Evidence

| Możliwość | Tylko NVD | CRA Evidence |

|---|---|---|

| Pokrycie | Ogólne CVE | NVD + GitHub + Go + Rust + PyPI |

| Analiza exploitów | CVSS (tylko ważność) | EPSS (rzeczywiste prawdopodobieństwo) |

| Alerty CISA KEV | Automatycznie | |

| Częstotliwość aktualizacji | Codzienna | Co 15 minut (5 źródeł, lokalna BD) |

| Dopasowanie wersji ekosystemu | Oparty na CPE | npm, Maven, Go, Cargo, NuGet, Gem |

| Obsługa VEX | Eksport ręczny (jeśli w ogóle) | Auto-szkic z triażu → Przegląd → Publikacja |

Dokumentacja Techniczna Naprawdę Gotowa na CRA

Artykuł 13 stanowi, że dokumentację techniczną należy przechowywać przez 10 lat po wprowadzeniu produktu na rynek. Generujemy pakiety Załącznik VII, certyfikaty i raporty zgodności, abyś nie był w rozsypce, gdy zapuka organ nadzoru rynku.

Eksport Dokumentacji Technicznej

Jeden ZIP ze wszystkim: manifest czytelny maszynowo (JSON), SBOM (CycloneDX/SPDX), poświadczenia, lista kontrolna zgodności i raporty atrybucji. Czytelny dla człowieka i maszyny, ustrukturyzowany zgodnie z Annex VII.

Deklaracja zgodności UE

Generuj dokumenty DoC UE z właściwym formatowaniem, wersjonowaniem i śledzeniem oznakowanie CE.

Raporty zgodności

PDF lub HTML. Podsumowanie podatności, inwentaryzacja komponentów, oceny jakości i status naprawy — w jednym raporcie gotowym dla audytorów.

Karta danych bezpieczeństwa

Kreator karty danych bezpieczeństwa Annex II. Utwórz szkic, zwaliduj i opublikuj. Eksportuj jako PDF, Markdown lub HTML.

Certyfikaty

Cykl życia certyfikatu: szkic, wydanie, unieważnienie. Niezmienne wydane certyfikaty z możliwością generowania PDF do pobrania.

Dokumenty wielojęzyczne

Generuj dokumenty w 6 językach: angielskim, hiszpańskim, niemieckim, francuskim, włoskim i polskim.

Gotowość na Annex I

Oceń swój produkt pod kątem wszystkich 20 podstawowych wymagań cyberbezpieczeństwa z Annex I Część I CRA. Śledź spełnione i brakujące wymagania.

Podpisywanie artefaktów

Podpisywanie SBOM i artefaktów oparte na Sigstore. Tryb bez klucza i z kluczem z weryfikacją podpisów dla integralności łańcucha dostaw.

Śledzenie okresu wsparcia

Definiuj i śledź obowiązkowy minimalny 5-letni okres wsparcia zgodnie z Art. 13(5) CRA. Alerty, gdy produkty zbliżają się do końca wsparcia.

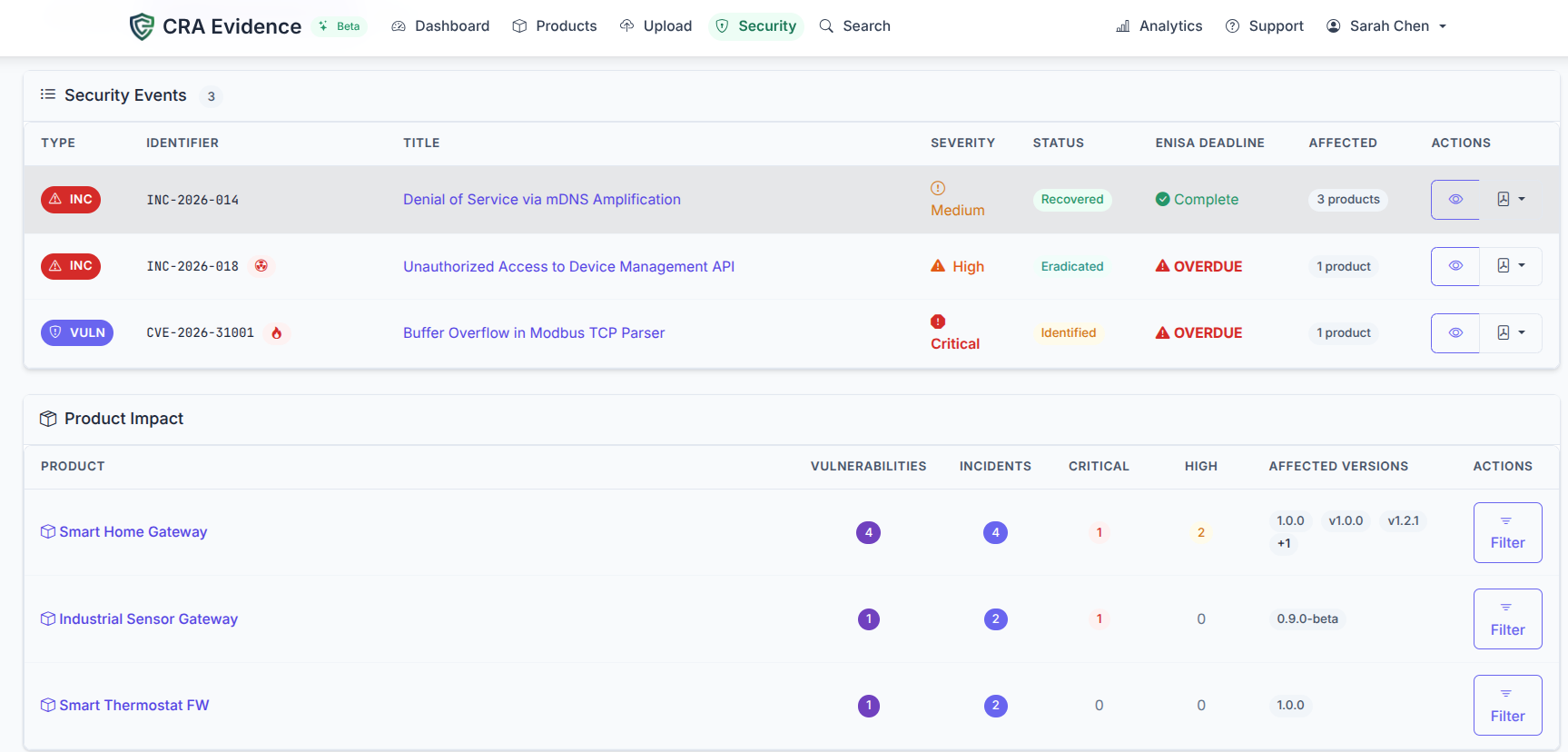

Spełniaj każdy termin raportowania ENISA

CRA Artykuł 14 wymaga powiadamiania ENISA o aktywnie wykorzystywanych podatnościach i poważnych incydentach. Dwa osobne tory z różnymi terminami. CRA Evidence obsługuje oba z ustrukturyzowanymi szablonami i śledzeniem odliczania.

Wczesne ostrzeżenie

Wstępne powiadomienie o podatności w ciągu 24 godzin od wykrycia. Identyfikator CVE, dotknięte produkty i ocena złożoności ataku.

Szczegółowe powiadomienie

Analiza techniczna z harmonogramem naprawy, obejściami i rozszerzoną oceną skutków w ciągu 72 godzin.

Raport końcowy

Potwierdzenie rozwiązania ze szczegółami trwałej poprawki, harmonogramem wdrożenia i wnioskami. 14 dni dla podatności, 30 dni dla incydentów.

Built for Products With Hardware Components

Machines, embedded systems, and IoT devices need more than software SBOMs. CRA Evidence supports the full hardware product lifecycle.

Dashboard Producenta, Importera i Dystrybutora

CRA nakłada różne obowiązki na producentów (Art. 13), importerów (Art. 19) i dystrybutorów (Art. 20). Każda rola otrzymuje własną przestrzeń roboczą z procesami, które są dla niej istotne.

Zarządzanie produktami i wersjami

Produkty zorganizowane według kategorii CRA: Domyślna, Ważna Klasa I/Klasa II, Krytyczny. Każda wersja śledzi swój stan wydania, środowisko i poziom przechowywania.

Pełny pipeline artefaktów

Prześlij SBOM, HBOM i VEX dla każdej wersji. Ocena jakości i skanowanie podatności uruchamiają się automatycznie.

Zarządzanie podatnościami i incydentami

Śledzenie CVE, procesy naprawcze, powiadomienia ENISA. Panel bezpieczeństwa klasyfikuje wszystko według wyniku EPSS i oznacza wpisy CISA KEV.

Generowanie dokumentacji technicznej

Eksport Annex VII pakuje wszystko do ZIP: czytelne maszynowo SBOM, listy kontrolne zgodności, raporty atrybucji i deklaracje zgodności. Gotowy na zautomatyzowane audyty nadzoru rynku.

Powiadomienia dla klientów

System powiadamiania o podatnościach dla klientów. Szablony wielojęzyczne z zarządzaniem listami dystrybucyjnymi.

Znaczniki zaufania

Osadzane znaczniki zaufania zgodności na stronach Państwa produktów. Link do publicznej weryfikacji statusu zgodności z CRA.

Śledzenie oceny zgodności

Śledź swoją ścieżkę oceny na podstawie kategorii produktu: samoocena (Domyślna), kontrola wewnętrzna (Ważna Klasa I) lub ocena przez stronę trzecią (Ważna Klasa II, Krytyczny).

Digital Product Passports

Generuj dynamiczne, publicznie dostępne Digital Product Passports dla każdej wersji. Kody QR, JSON-LD i eksport PDF — wielojęzyczne i odczytywalne maszynowo.

Dokumenty wielojęzyczne

Generuj dokumentację techniczną, raporty zgodności i Digital Product Passports w 6 językach UE: angielskim, hiszpańskim, niemieckim, francuskim, włoskim i polskim.

Proces weryfikacji Art. 19

Krok po kroku — lista kontrolna wymogów Art. 19: weryfikacja oznakowania CE, przegląd Annex II, identyfikacja importera na produkcie, zebranie deklaracji zgodności UE, końcowe zatwierdzenie.

Rejestr producentów

Śledź swoich producentów: kontakty, przedstawiciele UE, metadane CVD/CSAF. Ustal częstotliwość ponownej weryfikacji dla każdego z nich.

Decyzje o wstrzymaniu dystrybucji

Znaleziono problem? Zablokuj produkt. Zapisz uzasadnienie, powiadom zainteresowane strony i zgłoś do organu nadzoru. Wszystko jest rejestrowane.

Wyzwalacze ponownej weryfikacji

Nowa podatność? Duża aktualizacja? Zbliża się termin przeglądu? Otrzymasz alert o konieczności ponownej weryfikacji.

Klonowanie weryfikacji

Weryfikujesz nową wersję tego samego produktu? Sklonuj poprzednią weryfikację. Stan listy kontrolnej i dane producenta zostaną przeniesione.

Panel weryfikacji

Sprawdź na pierwszy rzut oka status: ile produktów jest zweryfikowanych, oczekujących, zablokowanych lub wymaga ponownej weryfikacji.

Lista kontrolna należytej staranności Art. 20

Wszystko, czego wymaga Art. 20, w formie listy kontrolnej: identyfikator produktu i identyfikowalność, oznakowanie CE, deklaracja UE, dane kontaktowe producenta, wykrywanie anomalii.

Przesyłanie dowodów CE

Prześlij dowody oznakowania CE: zdjęcia, skany, certyfikaty. Wbudowana kontrola typu i rozmiaru pliku, a wszystko jest rejestrowane w audycie.

Certyfikaty weryfikacji

Generuj certyfikaty PDF potwierdzające należytą staranność. Zawierają dane dystrybutora, zakres, datę i unikalny numer weryfikacji.

Działania wstrzymujące dystrybucję

Coś jest nie tak? Wstrzymaj dystrybucję. Uzasadnienie jest rejestrowane, a organy nadzoru i producenci są powiadamiani.

Widok portfolio

Przeglądaj wszystkie weryfikacje w jednym miejscu. Filtruj według statusu, produktu lub daty zakończenia, aby znaleźć to, co wymaga uwagi.

Postęp zgodności

Wizualne paski postępu dla każdego produktu. Na pierwszy rzut oka widać, jak daleko jest każda weryfikacja i co pozostało.

Wpasowuje się w Państwa pipeline budowania

Dostępne są CLI i REST API. Przesyłaj SBOM, uruchamiaj skanowanie i kontroluj wydania z poziomu CI. Działa z GitHub Actions, GitLab CI lub czymkolwiek, co może uruchomić polecenie w terminalu.

$ docker run --rm \

-e CRA_EVIDENCE_API_KEY="cra_xxx" \

-v /var/run/docker.sock:/var/run/docker.sock \

craevidence/cli:latest \

upload-sbom \

--product my-app \

--version 2.1.0 \

--image my-app:2.1.0 \

--scan --fail-on high

Upload successful!

Product my-app (created new)

Version 2.1.0 (created new)

Components 142

Quality Score 87%

Vulnerabilities

Critical 0

High 0

Medium 3

Low 1

Działa z narzędziami, których już używasz

Stworzone, aby zapewnić bezpieczeństwo Państwa danych zgodności

Dostęp oparty na rolach

Role: Właściciel, Administrator, Członek, Przeglądający. Klucze API z zakresem uprawnień i szczegółową kontrolą dostępu.

SSO i MFA

SAML 2.0, Google i Microsoft OAuth, provisioning SCIM. Uwierzytelnianie wieloskładnikowe TOTP.

Szyfrowanie

AES-256 dla danych w spoczynku, TLS 1.3 podczas przesyłania. Haszowanie haseł Argon2id.

Wielodostępność

Pełna izolacja organizacji. Każde zapytanie wymusza granice organizacyjne.

Dzienniki Audytu

Pełna identyfikowalność wszystkich działań. Przeszukiwalna ścieżka audytu z eksportem do CSV.

Limitowanie częstotliwości

Limitowanie częstotliwości metodą okna przesuwnego na endpointach logowania, API i przesyłania plików.

Bezpieczeństwo treści

Rygorystyczne nagłówki CSP, ochrona CSRF, sanityzacja HTML i HSTS.

Przechowywanie przez 10 lat

Dane produkcyjne przechowywane przez 10 lat zgodnie z Art. 13 CRA. Retencja oparta na poziomach.

Nie masz pewności, czy CRA Cię dotyczy?

Poznaj swoje obowiązki, zanim się zarejestrujesz. Te narzędzia są bezpłatne i nie wymagają konta.

Bez rejestracji. Zajmuje około 2 minuty.

CRA Compliance Platform

Zobacz to w akcji: wygeneruj swój pierwszy SBOM w kilka minut

14-day free trial. No credit card required. Cancel anytime.