CRA Evidence Platform

La piattaforma di conformità per produttori, importatori e distributori dell'UE. SBOMs, VEX, vulnerability workflows, ENISA reporting, and technical documentation, all in one place.

Progettato per integrarsi con la tua pipeline CI/CD e coprire ogni obbligo del ciclo di vita del prodotto ai sensi del Cyber Resilience Act dell'UE.

Richiedi una demo

I Vostri SBOM, validati e versionati

Carica un file CycloneDX o SPDX. Lo validiamo secondo i criteri di qualità BSI TR-03183, calcoliamo il punteggio di completezza e conserviamo registrazioni pronte per l'audit per ogni versione del prodotto.

Punteggio di qualità

Valutazione automatica secondo lo standard BSI TR-03183 con raccomandazioni di miglioramento.

Albero delle dipendenze

Visualizzate le dipendenze dirette e transitive con rilevamento delle dipendenze circolari.

Confronto versioni

Confrontate gli SBOM tra le versioni. Tracciate cosa è cambiato e perché.

Verifica delle licenze

Identificate combinazioni di licenze problematiche nei Vostri componenti.

Rileva nuovi CVE in pochi minuti, non giorni

Sincronizziamo l'intelligence sulle vulnerabilità da NVD, OSV.dev, CISA KEV ed EPSS ogni 15 minuti, poi riverifichiamo i risultati con uno scanner indipendente. Rilevamento più rapido, meno punti ciechi.

Più flussi di intelligence vengono correlati e poi ricontrollati con uno scanner indipendente.

I dati KEV ed EPSS fanno emergere i risultati con maggiore probabilità di diventare veri problemi operativi.

Le riscansioni automatiche mantengono aggiornate le versioni di produzione e di staging mentre il flusso resta concentrato sul rischio attivo.

Pacchetti dell'Allegato VII, pronti su richiesta

L'Articolo 13 richiede 10 anni di documentazione tecnica. Generiamo i pacchetti dell'Allegato VII, i certificati e i rapporti di conformità in modo che le richieste delle autorità di vigilanza del mercato non ti colgano impreparato.

Esportazione file tecnico

Un ZIP con tutto: manifesto leggibile dalla macchina (JSON), SBOM (CycloneDX/SPDX), attestazioni, checklist di conformità e report di attribuzione. Leggibile dall'uomo e dalla macchina, strutturato secondo l'Annex VII.

Dichiarazione UE di conformità

Genera documenti di Dichiarazione di Conformità UE con formattazione corretta, versionamento e tracciamento marcatura CE.

Report di conformità

PDF o HTML. Riepilogo delle vulnerabilità, inventario dei componenti, punteggi di qualità e stato delle correzioni in un unico report da consegnare agli auditor.

Scheda dati di sicurezza

Procedura guidata per la scheda di sicurezza Annex II. Redazione, validazione e pubblicazione. Esportazione in PDF, Markdown o HTML.

Certificati

Ciclo di vita dei certificati: bozza, emissione, revoca. I certificati emessi sono immutabili con generazione PDF scaricabile.

Documenti multilingue

Generate documents in 8 languages: English, Spanish, German, French, Italian, Polish, Dutch, and Swedish.

Conformità all'Annex I

Valutate il Vostro prodotto rispetto a tutti i 20 requisiti essenziali di cybersicurezza dell'Annex I Parte I del CRA. Tracciate quali avete soddisfatto e quali mancano.

Firma degli artefatti

Firma basata su Sigstore per SBOM e artefatti. Modalità keyless e con chiave, con verifica della firma per l'integrità della catena di fornitura.

Tracciamento del periodo di supporto

Definite e tracciate il periodo minimo obbligatorio di supporto di 5 anni ai sensi dell'Art. 13(5) del CRA. Avvisi quando i prodotti si avvicinano alla fine del supporto.

Non perdere mai una scadenza ENISA

L'Articolo 14 prevede due percorsi di notifica con scadenze separate: vulnerabilità e incidenti gravi. Li copriamo entrambi con modelli strutturati e un conto alla rovescia di monitoraggio.

Avviso Preventivo

Notifica iniziale della vulnerabilità entro 24 ore dalla scoperta. ID CVE, prodotti interessati e valutazione della complessità dell'attacco.

Notifica dettagliata

Analisi tecnica con tempistica di correzione, soluzioni temporanee e valutazione d'impatto ampliata entro 72 ore.

Report finale

Conferma della risoluzione con dettagli sulla correzione definitiva, tempistica di distribuzione e lezioni apprese. 14 giorni per le vulnerabilità, 30 giorni per gli incidenti.

Progettato per prodotti con componenti hardware

Macchinari, sistemi embedded e dispositivi IoT hanno bisogno di più dei semplici SBOM software. CRA Evidence supporta l'intero ciclo di vita dei prodotti hardware.

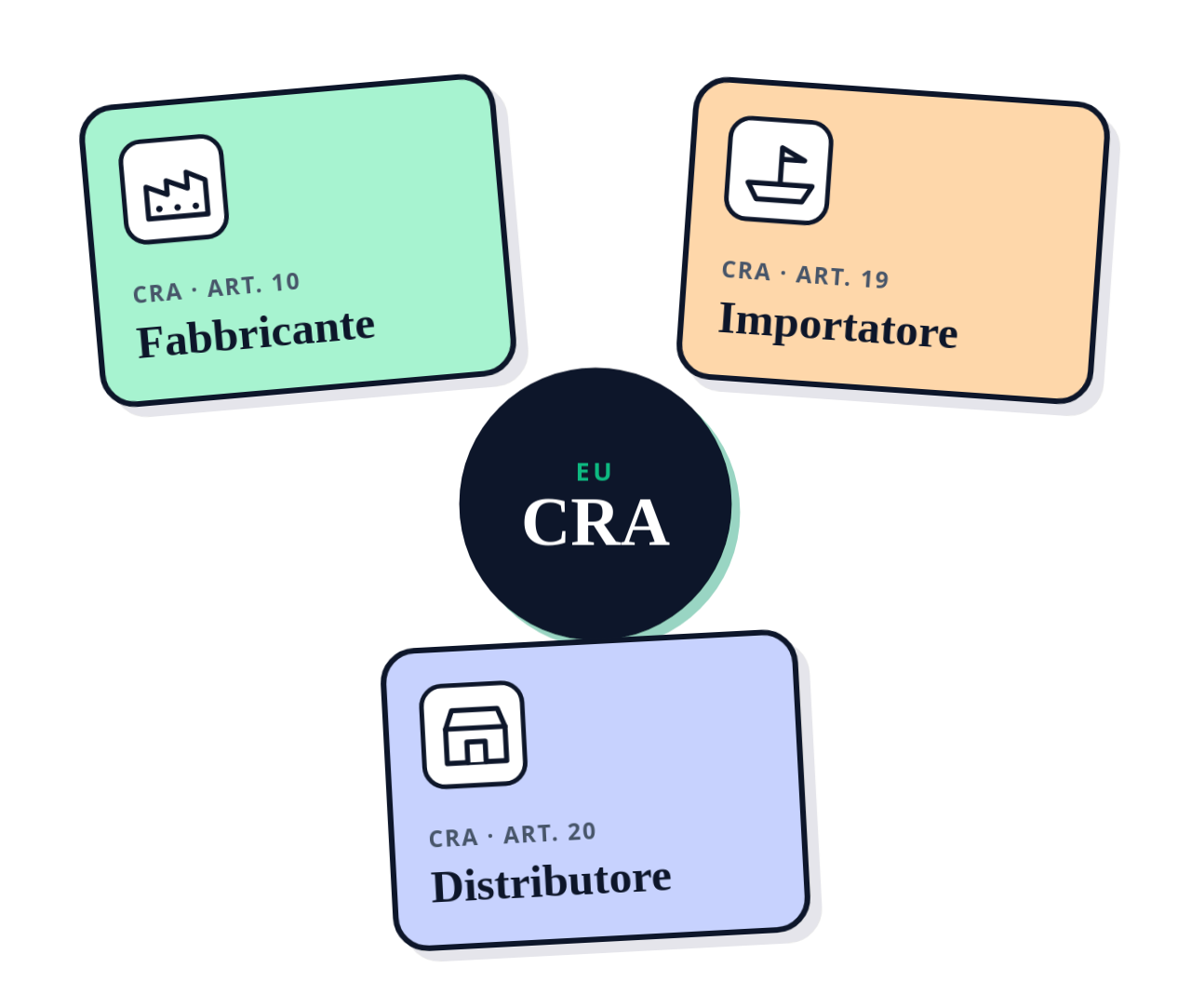

Dashboard per Produttori, Importatori e Distributori

Il CRA impone obblighi diversi a produttori (Art. 13), importatori (Art. 19) e distributori (Art. 20). Ogni ruolo dispone del proprio workspace con i flussi di lavoro effettivamente pertinenti.

Gestione prodotti e versioni

Prodotti organizzati per categoria CRA: Predefinito, Importante Classe I/Classe II, Critico. Ogni versione registra il suo stato di rilascio, l’ambiente e il livello di conservazione.

Pipeline completa degli artefatti

Caricate SBOM, HBOM e VEX per ogni versione. Il punteggio di qualità e la scansione delle vulnerabilità si attivano automaticamente.

Gestione vulnerabilità e incidenti

Tracciamento CVE, flussi di rimedio, notifiche ENISA. La dashboard di sicurezza classifica tutto per punteggio EPSS e segnala le voci CISA KEV.

Generazione del fascicolo tecnico

L'export Annex VII raggruppa tutto in un ZIP: SBOM leggibili dalla macchina, checklist di conformità, report di attribuzione e dichiarazioni di conformità. Pronto per gli audit automatizzati di sorveglianza del mercato.

Notifiche ai clienti

Sistema di notifica delle vulnerabilità per i clienti a valle. Modelli multilingue con gestione delle liste di distribuzione.

Badge di fiducia

Badge di conformità integrabili nelle Vostre pagine prodotto. Collegamento alla verifica pubblica del Vostro stato di conformità CRA.

Tracciamento della valutazione di conformità

Seguite il vostro percorso di valutazione in base alla categoria di prodotto: autovalutazione (Predefinito), controllo interno (Importante Classe I) o valutazione da parte di terzi (Importante Classe II, Critico).

Digital Product Passports

Generi Digital Product Passports dinamici e accessibili al pubblico per ogni versione. Codici QR, JSON-LD ed esportazione PDF — multilingue e leggibili dalle macchine.

Documenti Multilingue

Generi documentazione tecnica, report di conformità e Digital Product Passports in 8 lingue UE: inglese, spagnolo, tedesco, francese, italiano, polacco, olandese e svedese.

Flusso di verifica Art. 19

Checklist passo dopo passo che copre quanto richiesto dall'Art. 19: verifica della marcatura CE, revisione Annex II, identificazione dell'importatore sul prodotto, Dichiarazione di Conformità UE raccolta, approvazione finale.

Registro dei produttori

Tenete traccia dei Vostri produttori: contatti, rappresentanti UE, metadati CVD/CSAF. Impostate la frequenza di riverifica per ciascuno.

Decisioni di blocco distribuzione

Riscontrato un problema? Bloccate il prodotto. Registrate la motivazione, notificate le parti interessate e segnalate all'autorità. Tutto viene tracciato.

Trigger di riverifica

Nuova vulnerabilità trovata? Aggiornamento importante rilasciato? Data di revisione in avvicinamento? Riceverete un avviso per la riverifica.

Clonazione delle verifiche

State verificando una nuova versione dello stesso prodotto? Clonate la verifica precedente. Lo stato della checklist e i dati del produttore vengono riportati.

Dashboard di verifica

Visualizzate a colpo d'occhio la situazione complessiva: quanti prodotti sono verificati, in attesa, bloccati o in scadenza per la riverifica.

Checklist di diligenza Art. 20

Tutto ciò che l'Art. 20 richiede, in una checklist: identificazione e tracciabilità del prodotto, marcatura CE, dichiarazione UE, contatti del produttore, rilevamento delle anomalie.

Caricamento evidenze CE

Caricate le Vostre evidenze di marcatura CE: foto, scansioni, certificati. I controlli sul tipo e sulla dimensione dei file sono integrati e tutto viene registrato nell'audit log.

Certificati di verifica

Generate certificati PDF che attestano la conformità alla diligenza dovuta. Includono i dettagli del distributore, l'ambito, la data e un numero di verifica univoco.

Azioni di blocco distribuzione

Qualcosa non va? Bloccate la distribuzione. La motivazione viene registrata e le autorità e i produttori vengono notificati.

Vista del portafoglio

Visualizzate tutte le Vostre verifiche in un unico punto. Filtrate per stato, prodotto o data di completamento per trovare ciò che richiede attenzione.

Avanzamento della conformità

Barre di avanzamento visive per ogni prodotto. Potete vedere a colpo d'occhio a che punto è ogni verifica e cosa manca.

Si integra nella Vostra pipeline di build

Sono disponibili un CLI e un'API REST. Caricate SBOM, avviate scansioni e controllate i rilasci dal CI. Funziona con GitHub Actions, GitLab CI o qualsiasi strumento in grado di eseguire comandi shell.

$ docker run --rm \

-e CRA_EVIDENCE_API_KEY="cra_xxx" \

-v /var/run/docker.sock:/var/run/docker.sock \

craevidence/cli:latest \

upload-sbom \

--product my-app \

--version 2.1.0 \

--image my-app:2.1.0 \

--scan --fail-on high

Upload successful!

Product my-app (created new)

Version 2.1.0 (created new)

Components 142

Quality Score 87%

Vulnerabilities

Critical 0

High 0

Medium 3

Low 1

Funziona con gli strumenti che già utilizzate

Progettato per essere affidabile con i Vostri dati di conformità

Accesso basato sui ruoli

Ruoli Owner, Admin, Member, Viewer. Chiavi API con ambito e permessi granulari.

SSO e MFA

SAML 2.0, OAuth Google e Microsoft, provisioning SCIM. Autenticazione multifattore TOTP.

Crittografia

AES-256 per i dati a riposo, TLS 1.3 in transito. Hashing delle password con Argon2id.

Multi-tenancy

Isolamento completo dei tenant. Ogni query rispetta i confini dell'organizzazione.

Registrazione di audit

Tracciabilità completa di tutte le azioni. Audit trail interrogabile con esportazione CSV.

Limitazione della frequenza

Limitazione della frequenza a finestra mobile sugli endpoint di login, API e caricamento.

Sicurezza dei contenuti

Header CSP rigorosi, protezione CSRF, sanitizzazione HTML e HSTS.

Conservazione 10 anni

Dati di produzione conservati per 10 anni ai sensi dell'Art. 13 del CRA. Conservazione basata sui livelli.

Non siete sicuri che il CRA si applichi a Voi?

Individuate i Vostri obblighi prima di sottoscrivere qualsiasi cosa. Questi strumenti sono gratuiti e non richiedono un account.

Nessuna registrazione richiesta. Richiede circa 2 minuti.

CRA Compliance Platform

Guardatelo in azione: generate il vostro primo SBOM in pochi minuti

14-day free trial. No credit card required. Cancel anytime.