CRA Evidence Platform

Complianceplattformen för EU-tillverkare, -importörer och -distributörer. SBOMs, VEX, vulnerability workflows, ENISA reporting, and technical documentation, all in one place.

Byggt för att integreras med din CI/CD-pipeline och täcka varje produktlivscykelförpliktelse under EU:s Cyber Resilience Act.

Boka en demo

Dina SBOM, validerade och versionerade

Ladda in en CycloneDX- eller SPDX-fil. Vi validerar den mot BSI TR-03183 kvalitetskriterier, betygsätter dess fullständighet och sparar revisionsredo register för varje produktversion.

Kvalitetspoäng

Automatisk bedömning mot BSI TR-03183-standarden med förbättringsrekommendationer.

Beroendekarta

Visualisera direkta och transitiva beroenden med cirkulär beroendedetektering.

Versionsjämförelse

Jämför SBOM mellan versioner. Spåra vad som förändrades och varför.

Licenskontroll

Identifiera problematiska licenskombinationer bland dina komponenter.

Identifiera nya CVE:er på minuter, inte dagar

Vi synkroniserar sårbarhetsinformation från NVD, OSV.dev, CISA KEV och EPSS var 15:e minut och verifierar sedan resultaten på nytt med en fristående skanner. Snabbare detektion, färre blinda fläckar.

Flera informationsflöden korreleras och kontrolleras sedan på nytt med en fristående skanner.

KEV- och EPSS-data lyfter fram de resultat som mest sannolikt blir verkliga driftproblem.

Automatiska omskanningar håller produktions- och stagingversioner aktuella medan arbetsflödet förblir fokuserat på aktiv risk.

Annex VII-paket, redo när du behöver dem

Artikel 13 kräver 10 års teknisk dokumentation. Vi genererar Annex VII-paketen, certifikaten och efterlevnadsrapporterna så att förfrågningar från marknadskontrollmyndigheter inte kommer som en överraskning.

Export av teknisk fil

En ZIP med allt: maskinläsbart manifest (JSON), SBOM (CycloneDX/SPDX), intyg, efterlevnadschecklista och attribueringsrapporter. Mänskligt läsbar och maskinläsbar, strukturerad enligt Annex VII.

EU-försäkran om överensstämmelse

Generera EU DoC-dokument med korrekt formatering, versionshantering och CE-märkning-spårning.

Efterlevnadsrapporter

PDF eller HTML. Sårbarhetssummering, komponentinventering, kvalitetspoäng och åtgärdsstatus i en rapport du kan överlämna till revisorer.

Säkerhetsdatablad

Annex II-guide för säkerhetsdatablad. Utkasta, validera och publicera. Exportera som PDF, Markdown eller HTML.

Certifikat

Certifikatets livscykel: utkast, utfärdande, återkallelse. Oföränderliga utfärdade certifikat med nedladdningsbar PDF-generering.

Flerspråkiga dokument

Generate documents in 8 languages: English, Spanish, German, French, Italian, Polish, Dutch, and Swedish.

Annex I-beredskap

Bedöm din produkt mot alla 20 väsentliga cybersäkerhetskrav från CRA Annex I del I. Spåra vad som är uppfyllt och vad som saknas.

Artefaktsignering

Sigstore-baserad signering för SBOM och artefakter. Nyckellöst och nyckelbaserat läge med signaturverifiering för leveranskedjans integritet.

Spårning av supportperiod

Definiera och spåra den obligatoriska minimiperioden på 5 år för support enligt CRA artikel 13(5). Aviseringar när produkter närmar sig supportslut.

Missa aldrig en ENISA-tidsfrist

Artikel 14 har två rapporteringsspår med separata tidsfrister: sårbarheter och allvarliga incidenter. Vi hanterar båda med strukturerade mallar och nedräkningsuppföljning.

Tidig varning

Initial sårbarhetavisering inom 24 timmar från identifiering. CVE-ID, berörda produkter och bedömning av attackkomplexitet.

Detaljerad avisering

Teknisk analys med åtgärdstidslinje, lösningar och utvidgad konsekvensbedömning inom 72 timmar.

Slutrapport

Bekräftelse av åtgärd med detaljer om permanent lösning, driftsättningstidslinje och lärdomar. 14 dagar för sårbarheter, 30 dagar för incidenter.

Byggd för produkter med hårdvarukomponenter

Maskiner, inbyggda system och IoT-enheter behöver mer än mjukvaru-SBOM:er. CRA Evidence stöder hela hårdvaruproduktlivscykeln.

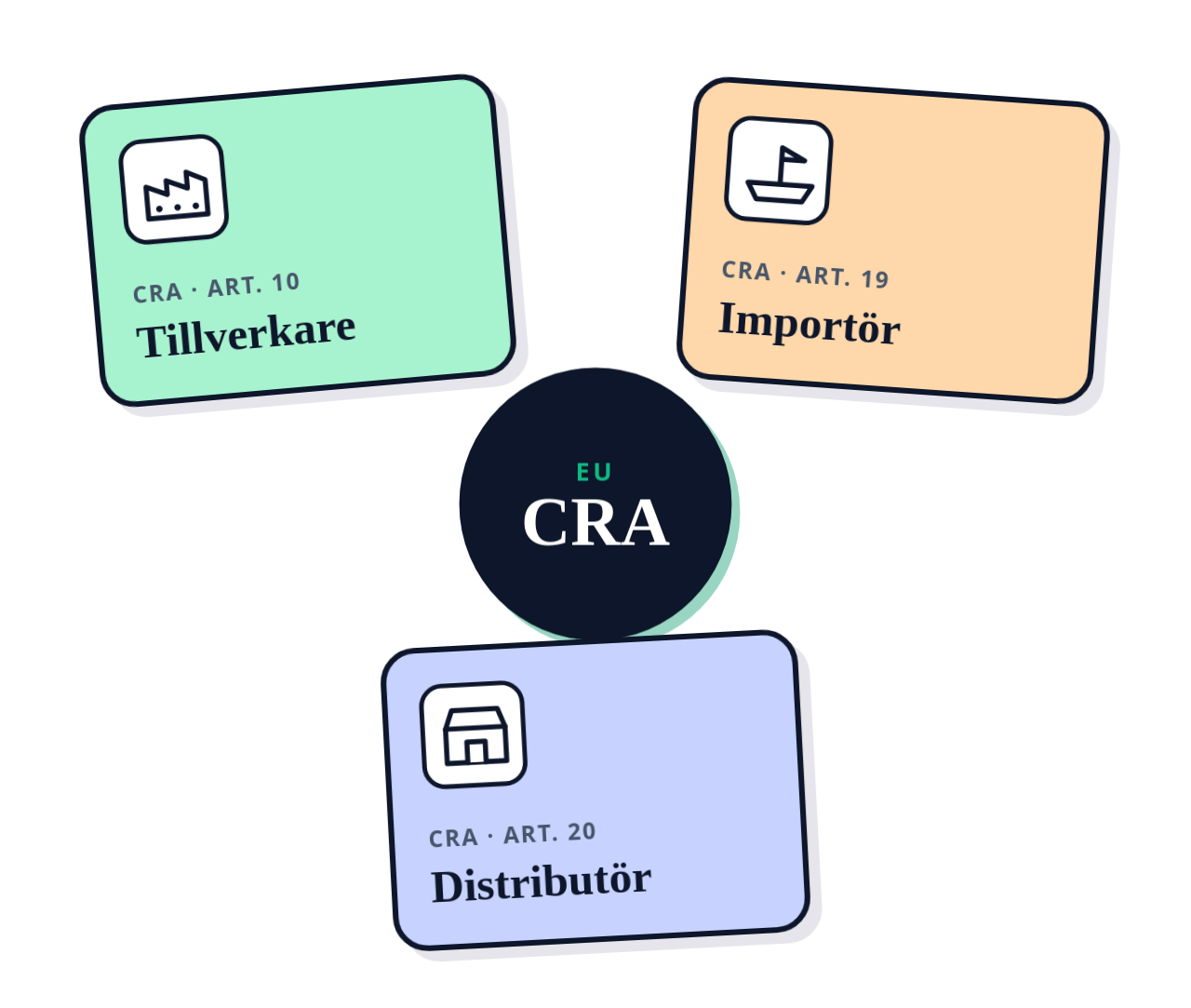

Dashboards för tillverkare, importörer och distributörer

CRA ålägger tillverkare (art. 13), importörer (art. 19) och distributörer (art. 20) olika skyldigheter. Varje roll får sin egen arbetsyta med de arbetsflöden som faktiskt spelar roll för dem.

Produkt- och versionshantering

Produkter organiserade efter CRA-kategori: Standard, Viktig klass I/Klass II, Kritisk. Varje version spårar sitt frisläppningstillstånd, miljö och lagringsnivå.

Fullständig artefaktpipeline

Ladda upp SBOM, HBOM och VEX per version. Kvalitetsbedömning och sårbarhetsskanning aktiveras automatiskt.

Sårbarhet- och incidenthantering

CVE-spårning, åtgärdsarbetsflöden, ENISA-aviseringar. Säkerhetsdashboarden rangordnar allt efter EPSS-poäng och markerar CISA KEV-poster.

Generering av tekniska filer

Annex VII-export paketerar allt i en ZIP: maskinläsbara SBOM, efterlevnadschecklistor, attribueringsrapporter och överensstämmelsedeklarationer. Redo för automatiserade marknadskontrollrevisioner.

Kundaviseringar

Sårbarhetaviseringssystem för nedströmskunder. Flerspråkiga mallar med hantering av distributionslistor.

Förtroendemärken

Inbäddbara efterlevnadsmärken för dina produktsidor. Länka till offentlig verifiering av din CRA-efterlevnadsstatus.

Spårning av bedömning av överensstämmelse

Spåra din bedömningsväg baserat på produktkategori: egenbedömning (Standard), intern kontroll (Viktig klass I) eller tredjepartspart (Viktig klass II, Kritisk).

Digitala produktpass

Generera dynamiska, offentligt tillgängliga digitala produktpass för mjukvaru- och hårdvaruprodukter. QR-koder för fysisk märkning, JSON-LD och PDF-export — flerspråkiga och maskinläsbara.

Flerspråkiga dokument

Generera teknisk dokumentation, efterlevnadsrapporter och digitala produktpass på 8 EU-språk: engelska, spanska, tyska, franska, italienska, polska, nederländska och svenska.

Artikel 19 verifieringsarbetsflöde

Steg-för-steg checklista som täcker vad artikel 19 kräver: CE-märkningskontroll, Annex II-granskning, importör-ID på produkten, EU-försäkran om överensstämmelse insamlad, slutgodkännande.

Tillverkarregister

Håll koll på dina tillverkare: kontakter, EU-representanter, CVD/CSAF-metadata. Ange hur ofta varje tillverkare behöver reverifieras.

Leveransstoppsbeslut

Hittade ett problem? Blockera produkten. Registrera din motivering, avisera intressenter och rapportera till myndigheten. Allt spåras.

Triggers för reverifiering

Ny sårbarhet hittad? Större uppdatering released? Granskningsdatum nästa? Du får en avisering om att reverifiera.

Klona verifieringar

Granskar du en ny version av samma produkt? Klona den föregående verifieringen. Checklistestatus och tillverkardata överförs.

Verifieringsdashboard

Se på ett ögonkast var allt står: hur många produkter som är verifierade, avvaktande, blockerade eller förfallna för reverifiering.

Artikel 20 checklista för tillbörlig aktsamhet

Allt som artikel 20 kräver, i en checklista: produkt-ID och spårbarhet, CE-märkning, EU-deklaration, tillverkarkontakter, avvikelsedetektering.

Uppladdning av CE-bevis

Ladda upp dina CE-märkningsbevis: foton, skanningar, certifikat. Kontroller av filtyp och storlek är inbyggda, och allt loggas i revisionsloggen.

Verifieringscertifikat

Generera PDF-certifikat som bevisar efterlevnad av tillbörlig aktsamhet. Inkluderar distributöruppgifter, omfattning, datum och unikt verifieringsnummer.

Leveransstoppsåtgärder

Något är fel? Stoppa distributionen. Motiveringen registreras och myndigheter samt tillverkare aviseras.

Portfolyöversikt

Se alla dina verifieringar på ett ställe. Filtrera efter status, produkt eller slutförandedatum för att hitta vad som behöver uppmärksamhet.

Efterlevnadsframsteg

Visuella förloppsbalkar per produkt. Du kan på ett ögonkast se hur långt varje verifiering kommit och vad som återstår.

Passar in i din byggpipeline

Det finns ett CLI och ett REST API. Ladda upp SBOM, utlös skanningar och kontrollera releaser från CI. Fungerar med GitHub Actions, GitLab CI eller vad som helst som kan köra ett shell-kommando.

$ docker run --rm \

-e CRA_EVIDENCE_API_KEY="cra_xxx" \

-v /var/run/docker.sock:/var/run/docker.sock \

craevidence/cli:latest \

upload-sbom \

--product my-app \

--version 2.1.0 \

--image my-app:2.1.0 \

--scan --fail-on high

Upload successful!

Product my-app (created new)

Version 2.1.0 (created new)

Components 142

Quality Score 87%

Vulnerabilities

Critical 0

High 0

Medium 3

Low 1

Fungerar med det du redan använder

Byggt för att förtjäna ditt förtroende med efterlevnadsdata

Rollbaserad åtkomst

Owner-, Admin-, Member- och Viewer-roller. Begränsade API-nycklar med detaljerade behörigheter.

SSO och MFA

SAML 2.0, Google och Microsoft OAuth, SCIM-provisionering. TOTP multifaktor.

Kryptering

AES-256 i vila, TLS 1.3 vid överföring. Argon2id-lösenordshashning.

Multitenancy

Fullständig klientisolering. Varje fråga upprätthåller organisationsgränser.

Revisionsloggning

Fullständig spårbarhet för alla åtgärder. Sökbar revisionslogg med CSV-export.

Hastighetsbegränsning

Glidande fönster-hastighetsbegränsning på inloggnings-, API- och uppladdningsslutpunkter.

Innehållssäkerhet

Strikta CSP-rubriker, CSRF-skydd, HTML-sanering och HSTS.

10 års lagring

Produktionsdata lagras i 10 år enligt CRA artikel 13. Nivåbaserad lagring.

Inte säker på om CRA gäller för dig?

Ta reda på dina skyldigheter innan du registrerar dig för något. Dessa verktyg är kostnadsfria och kräver inget konto.

Ingen registrering krävs. Tar ungefär 2 minuter.

CRA Compliance Platform

Se det i aktion: skapa din första SBOM på några minuter

14-day free trial. No credit card required. Cancel anytime.