CRA Evidence Platform

La plateforme de conformité pour les fabricants, importateurs et distributeurs de l'UE. SBOMs, VEX, vulnerability workflows, ENISA reporting, and technical documentation, all in one place.

Conçu pour s'intégrer à votre pipeline CI/CD et couvrir chaque obligation du cycle de vie des produits au titre du Règlement sur la Cyber-résilience de l'UE.

Demander une démo

Vos SBOMs, validés et versionnés

Déposez un fichier CycloneDX ou SPDX. Nous le validons selon les critères de qualité BSI TR-03183, notons sa complétude et conservons des enregistrements prêts pour l'audit pour chaque version de produit.

Score de qualité

Notation automatique selon le standard BSI TR-03183 avec recommandations d'amélioration.

Arbre des dépendances

Visualisez les dépendances directes et transitives avec détection des dépendances circulaires.

Comparaison de versions

Comparez les SBOMs entre les versions. Suivez ce qui a changé et pourquoi.

Vérification des licences

Identifiez les combinaisons de licences problématiques dans vos composants.

Détectez de nouveaux CVE en quelques minutes, pas en jours

Nous synchronisons les renseignements sur les vulnérabilités depuis NVD, OSV.dev, CISA KEV et EPSS toutes les 15 minutes, puis nous revérifions les résultats avec un scanner indépendant. Détection plus rapide, moins de zones d'ombre.

Plusieurs flux de renseignement sont corrélés, puis revérifiés via un scanner indépendant.

Les données KEV et EPSS font ressortir les résultats les plus susceptibles de devenir de véritables problèmes opérationnels.

Les rescans automatiques maintiennent à jour les versions de production et de préproduction pendant que le flux reste concentré sur le risque actif.

Dossiers de l'Annexe VII, prêts à la demande

L'Article 13 impose 10 ans de documentation technique. Nous générons les dossiers de l'Annexe VII, les certificats et les rapports de conformité pour que les demandes de surveillance du marché ne vous prennent pas au dépourvu.

Export du dossier technique

Un ZIP avec tout : manifeste lisible par machine (JSON), SBOMs (CycloneDX/SPDX), attestations, checklist de conformité et rapports d'attribution. Lisible par l'homme et par la machine, structuré selon l'Annex VII.

Déclaration UE de conformité

Générez des documents de Déclaration de Conformité UE avec une mise en forme appropriée, le contrôle de version et le suivi marquage CE.

Rapports de conformité

PDF ou HTML. Résumé des vulnérabilités, inventaire des composants, scores de qualité et état de la remédiation dans un seul rapport que vous pouvez remettre aux auditeurs.

Fiche de données de sécurité

Assistant pour la fiche de données de sécurité Annex II. Rédigez, validez, publiez. Exportez en PDF, Markdown ou HTML.

Certificats

Cycle de vie des certificats : brouillon, émission, révocation. Certificats émis immuables avec génération de PDF téléchargeable.

Documents multilingues

Generate documents in 8 languages: English, Spanish, German, French, Italian, Polish, Dutch, and Swedish.

Conformité à l'Annex I

Évaluez votre produit selon les 20 exigences essentielles de cybersécurité de l'Annex I Partie I du CRA. Suivez ce qui est atteint et ce qui manque.

Signature des artefacts

Signature basée sur Sigstore pour les SBOMs et les artefacts. Modes sans clé et avec clé avec vérification de signature pour l'intégrité de la chaîne d'approvisionnement.

Suivi de la période de support

Définissez et suivez la période de support minimale obligatoire de 5 ans selon l'Art. 13(5) du CRA. Alertes lorsque les produits approchent de la fin du support.

Ne manquez plus jamais une échéance ENISA

L'Article 14 prévoit deux voies de notification avec des échéances distinctes : vulnérabilités et incidents graves. Nous couvrons les deux avec des modèles structurés et un suivi par compte à rebours.

Alerte précoce

Notification initiale de vulnérabilité dans les 24 heures suivant la découverte. Identifiant CVE, produits affectés et évaluation de la complexité de l'attaque.

Notification détaillée

Analyse technique avec calendrier de remédiation, solutions de contournement et évaluation élargie de l'impact sous 72 heures.

Rapport final

Confirmation de résolution avec détails du correctif permanent, calendrier de déploiement et retour d'expérience. 14 jours pour les vulnérabilités, 30 jours pour les incidents.

Conçu pour les produits comportant des composants matériels

Les machines, les systèmes embarqués et les objets connectés ont besoin de plus que de simples SBOM logiciels. CRA Evidence prend en charge l'ensemble du cycle de vie des produits matériels.

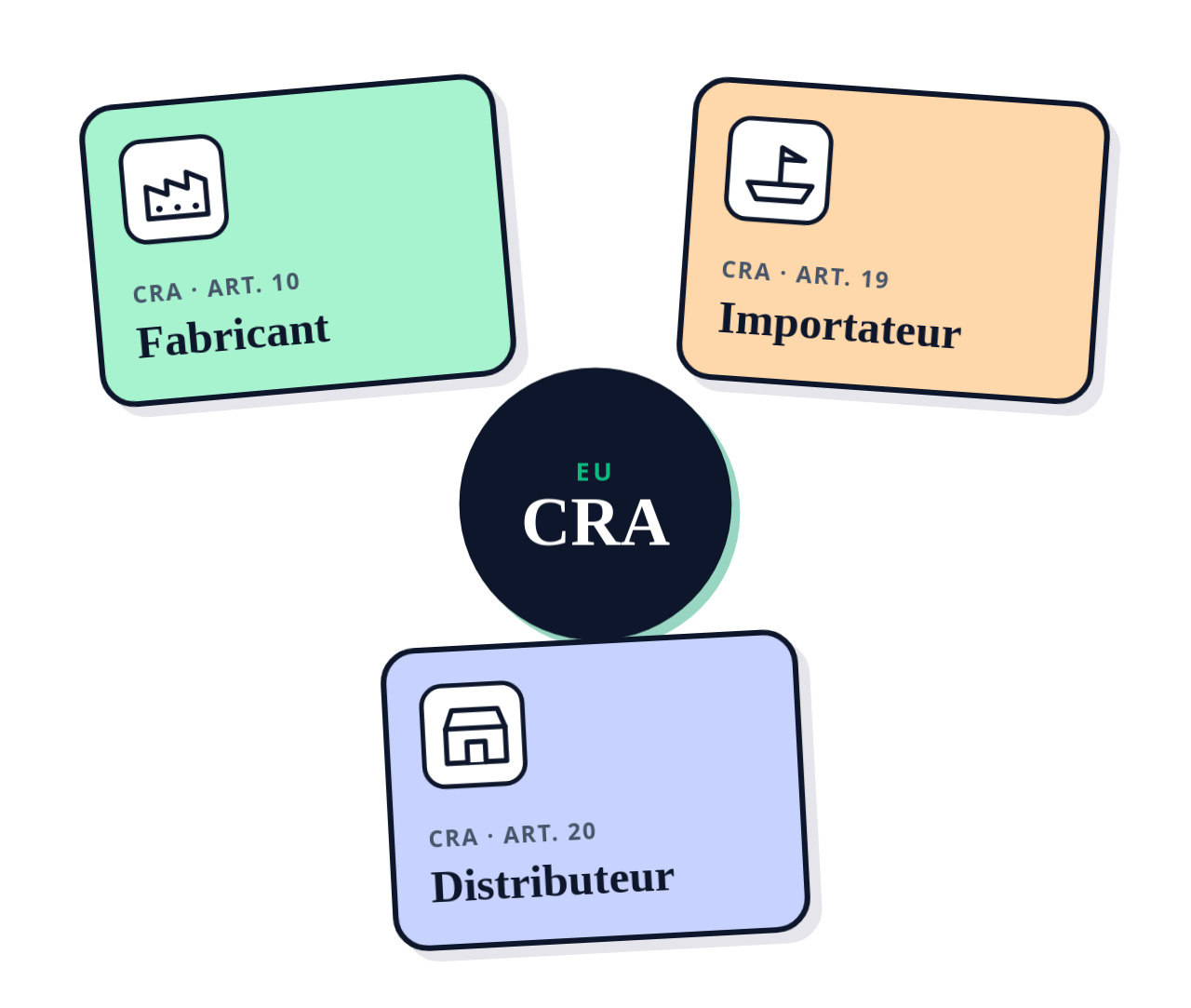

Tableaux de bord Fabricant, Importateur et Distributeur

Le CRA impose des obligations différentes aux fabricants (Art. 13), importateurs (Art. 19) et distributeurs (Art. 20). Chaque rôle dispose de son propre espace de travail avec les flux de travail réellement pertinents.

Gestion des produits et versions

Produits organisés par catégorie CRA : Par défaut, Important Classe I/Classe II, Critique. Chaque version suit son état de publication, son environnement et son niveau de rétention.

Pipeline d'artefacts complet

Téléchargez SBOM, HBOM et VEX par version. La notation de qualité et l'analyse des vulnérabilités se lancent automatiquement.

Gestion des vulnérabilités et des incidents

Suivi des CVE, flux de remédiation, notifications ENISA. Le tableau de bord sécurité classe tout par score EPSS et signale les entrées CISA KEV.

Génération de dossiers techniques

L'export Annex VII regroupe tout dans un ZIP : SBOMs lisibles par machine, checklists de conformité, rapports d'attribution et déclarations de conformité. Prêt pour les audits automatisés de surveillance du marché.

Notifications aux clients

Système de notification des vulnérabilités pour les clients en aval. Modèles multilingues avec gestion des listes de diffusion.

Badges de confiance

Badges de confiance de conformité intégrables sur vos pages produit. Lien vers la vérification publique de votre statut de conformité CRA.

Suivi de l'évaluation de conformité

Suivez votre parcours d’évaluation selon la catégorie de produit : auto-évaluation (Par défaut), contrôle interne (Important Classe I) ou évaluation par un tiers (Important Classe II, Critique).

Digital Product Passports

Générez des Passeports Numériques de Produit dynamiques et accessibles publiquement pour les produits logiciels et matériels. Codes QR pour l'étiquetage physique, JSON-LD et export PDF — multilingue et lisible par machine.

Documents multilingues

Générez de la documentation technique, des rapports de conformité et des Digital Product Passports dans 8 langues de l'UE : anglais, espagnol, allemand, français, italien, polonais, néerlandais et suédois.

Flux de vérification Art. 19

Liste de contrôle étape par étape couvrant les exigences de l'Art. 19 : vérification du marquage CE, revue Annex II, identification de l'importateur sur le produit, déclaration de conformité UE collectée, validation finale.

Registre des fabricants

Suivez vos fabricants : contacts, représentants dans l'UE, métadonnées CVD/CSAF. Définissez la fréquence de re-vérification pour chacun.

Décisions d'arrêt de distribution

Un problème détecté ? Bloquez le produit. Enregistrez votre justification, notifiez les parties prenantes et signalez-le à l'autorité. Tout est tracé.

Déclencheurs de re-vérification

Nouvelle vulnérabilité détectée ? Mise à jour majeure publiée ? Date de re-vérification approchant ? Vous recevrez une alerte pour re-vérifier.

Cloner les vérifications

Vous vérifiez une nouvelle version du même produit ? Clonez la vérification précédente. L'état de la liste de contrôle et les données du fabricant sont conservés.

Tableau de bord des vérifications

Voyez en un coup d'œil où en sont les choses : combien de produits sont vérifiés, en attente, bloqués ou à re-vérifier.

Liste de contrôle de diligence Art. 20

Tout ce que l'Art. 20 exige, sous forme de liste de contrôle : identification et traçabilité du produit, marquage CE, déclaration UE, contacts du fabricant, détection des anomalies.

Téléchargement des preuves CE

Téléchargez vos preuves de marquage CE : photos, numérisations, certificats. Les contrôles de type et de taille de fichier sont intégrés, et tout est journalisé.

Certificats de vérification

Générez des certificats PDF attestant de la conformité de diligence. Inclut les détails du distributeur, le périmètre, la date et un numéro de vérification unique.

Actions d'arrêt de distribution

Un problème ? Arrêtez la distribution. La justification est enregistrée, et les autorités ainsi que les fabricants sont notifiés.

Vue du portefeuille

Consultez toutes vos vérifications en un seul endroit. Filtrez par statut, produit ou date de complétion pour identifier ce qui nécessite votre attention.

Progression de la conformité

Barres de progression visuelles par produit. Vous voyez en un coup d'œil l'avancement de chaque vérification et ce qu'il reste à faire.

S'intègre dans votre pipeline de build

Un CLI et une API REST sont disponibles. Téléchargez des SBOMs, déclenchez des analyses et contrôlez les publications depuis le CI. Compatible avec GitHub Actions, GitLab CI ou tout outil capable d'exécuter une commande shell.

$ docker run --rm \

-e CRA_EVIDENCE_API_KEY="cra_xxx" \

-v /var/run/docker.sock:/var/run/docker.sock \

craevidence/cli:latest \

upload-sbom \

--product my-app \

--version 2.1.0 \

--image my-app:2.1.0 \

--scan --fail-on high

Upload successful!

Product my-app (created new)

Version 2.1.0 (created new)

Components 142

Quality Score 87%

Vulnerabilities

Critical 0

High 0

Medium 3

Low 1

Compatible avec les outils que vous utilisez déjà

Conçu pour que vos données de conformité soient en sécurité

Accès basé sur les rôles

Rôles Owner, Admin, Member, Viewer. Clés API à périmètre défini avec permissions granulaires.

SSO et MFA

SAML 2.0, OAuth Google et Microsoft, provisionnement SCIM. Authentification multi-facteurs TOTP.

Chiffrement

AES-256 au repos, TLS 1.3 en transit. Hachage de mots de passe Argon2id.

Multi-tenant

Isolation complète des tenants. Chaque requête respecte les limites de l'organisation.

Journalisation d'Audit

Traçabilité complète de toutes les actions. Piste d'audit interrogeable avec export CSV.

Limitation de débit

Limitation de débit par fenêtre glissante sur les endpoints de connexion, d'API et de téléchargement.

Sécurité du contenu

En-têtes CSP stricts, protection CSRF, assainissement HTML et HSTS.

Conservation sur 10 ans

Données de production conservées pendant 10 ans conformément à l'Art. 13 du CRA. Conservation par niveau.

Vous ne savez pas si le CRA s'applique à vous ?

Identifiez vos obligations avant de vous inscrire. Ces outils sont gratuits et ne nécessitent pas de compte.

Aucune inscription requise. Environ 2 minutes.

CRA Compliance Platform

Voyez-le en action : générez votre premier SBOM en quelques minutes

14-day free trial. No credit card required. Cancel anytime.