Wann Importeure unter dem CRA zu Herstellern werden: Rollenwechsel erklärt

Ein praktischer Leitfaden zum Rollenwechsel nach CRA Artikel 22. Erfahren Sie, wann Rebranding oder Produktmodifikationen volle Herstellerpflichten auslösen.

In this article

- Zusammenfassung

- Die zwei Auslöser für den Rollenwechsel

- Was gilt als "Wesentliche Änderung"?

- Entscheidungsbaum: Bin ich noch Importeur?

- Was Herstellerstatus bedeutet

- Praktische Szenarien

- Strategien zum Beibehalten des Importeurstatus

- Vorbereitung auf den Herstellerstatus

- Häufige Fehler

- Checkliste zur Rollenbewertung

- Wie CRA Evidence hilft

- Verwandte Leitfäden

Sie importieren einen Router aus Asien. Sie bringen Ihr Firmenlogo auf die Verpackung. Herzlichen Glückwunsch: Sie sind jetzt Hersteller unter dem CRA, mit vollen Konformitätsbewertungspflichten.

Dieser Artikel erklärt genau, wann Importeure die Grenze zum Herstellerstatus überschreiten – und was das für Ihre Compliance-Anforderungen bedeutet.

Zusammenfassung

- Importeure werden zu Herstellern wenn: (1) Produkte unter eigenem Namen/Marke auf den Markt gebracht werden, oder (2) wesentliche Änderungen vorgenommen werden

- "Wesentliche Änderung" = Änderungen, die die Cybersicherheit oder den Produktzweck betreffen

- Rollenwechsel löst volle Artikel 13 und 14 Pflichten aus (Risikobewertung, technische Dokumentation, Konformitätsbewertung, Schwachstellenmanagement)

- Ausnahme: Sicherheitspatches, die die Produktfunktion nicht ändern

- Planen Sie voraus: Entweder Importeurstatus beibehalten oder auf Hersteller-Compliance vorbereiten

Wichtig: Wenn Sie ein Produkt wesentlich modifizieren (Rebranding, Firmware ändern, in ein größeres System integrieren), können Sie unter dem CRA als Hersteller eingestuft werden, mit allen entsprechenden Pflichten.

Tipp: Dokumentieren Sie Ihre genaue Rolle in der Lieferkette. Unklarheit darüber, ob Sie Importeur oder Hersteller sind, schafft Compliance-Risiken.

Die zwei Auslöser für den Rollenwechsel

Artikel 22 des CRA legt fest, wann ein Importeur (oder Händler) als Hersteller behandelt wird:

Auslöser 1: Eigener Name oder Marke

Das Inverkehrbringen eines Produkts unter Ihrer eigenen Marke macht Sie zum Hersteller – unabhängig davon, wer es tatsächlich entworfen und gebaut hat.

Sie lösen dies aus, wenn:

- Ihr Firmenname als "Hersteller" auf der Verpackung erscheint

- Ihre Marke/Ihr Logo auf dem Produkt ist

- Marketingmaterialien Sie als Produktquelle darstellen

- Kunden vernünftigerweise glauben würden, dass Sie das Produkt hergestellt haben

Beispiele:

| Situation | Hersteller? | Warum |

|---|---|---|

| Router importieren, unter "AcmeTech"-Marke verkaufen | Ja | Eigene Marke |

| Kamera importieren, "Vertrieben von AcmeTech" hinzufügen | Nein | Händlerrolle klar |

| Gerät importieren, alle Herstellerkennzeichnungen durch eigene ersetzen | Ja | Eigener Name/Marke |

| Gerät importieren, eigenen Aufkleber neben Originalbranding hinzufügen | Möglicherweise | Abhängig von Prominenz |

Auslöser 2: Wesentliche Änderung

Änderungen vornehmen, die den bestimmungsgemäßen Zweck des Produkts oder seine Übereinstimmung mit den CRA-Anforderungen beeinflussen.

Der Test: Wäre die ursprüngliche Konformitätsbewertung nach Ihren Änderungen noch gültig?

Wenn Ihre Modifikationen bedeuten, dass die Compliance-Arbeit des Originalherstellers nicht mehr gilt, haben Sie eine wesentliche Änderung vorgenommen.

Was gilt als "Wesentliche Änderung"?

Der CRA enthält keine abschließende Liste. Das Prinzip ist: Änderungen, die die Sicherheitslage oder den bestimmungsgemäßen Gebrauch betreffen.

Definitiv wesentlich

| Änderung | Warum wesentlich |

|---|---|

| Installation kundenspezifischer Firmware | Ändert Sicherheitsarchitektur |

| Hinzufügen von Fernverwaltungsfunktionen | Neue Angriffsfläche |

| Hardwareänderungen, die die Sicherheit betreffen | Ändert Risikoprofil |

| Integration von Drittanbieter-Sicherheitsmodulen | Ändert Vertrauensgrenzen |

| Änderung von Authentifizierungsmechanismen | Sicherheitskritische Funktion |

| Netzwerkkonnektivität zu Offline-Produkt hinzufügen | Grundlegende Zweckänderung |

| Ersetzung kryptographischer Implementierungen | Sicherheitskritische Änderung |

Definitiv NICHT wesentlich

| Änderung | Warum nicht wesentlich |

|---|---|

| Anwendung von Sicherheitspatches (keine Funktionsänderung) | Explizit vom CRA ausgenommen |

| Sprachliche Lokalisierung der Dokumentation | Nur kosmetisch |

| Verpackungsänderungen (keine Produktänderung) | Keine Produktmodifikation |

| Hinzufügen kompatibler Zubehörteile | Originalprodukt unverändert |

| Kosmetische Änderungen (Farbe, Oberfläche) | Kein Sicherheitseinfluss |

| Lagerung/Aufbewahrung | Überhaupt keine Modifikation |

Grauzonen (sorgfältig prüfen)

| Änderung | Überlegungen |

|---|---|

| Konfigurationsänderungen | Betrifft es Sicherheitsstandards? |

| Vorinstallierte zusätzliche Software | Ändert es die Angriffsfläche? |

| Hardware-Zubehör, das integriert wird | Beeinflusst es Sicherheitsfunktionen? |

| Regionale Anpassungen | Ändern sie sicherheitsrelevantes Verhalten? |

| Bündelung mehrerer Produkte | Sind Sicherheitsgrenzen klar? |

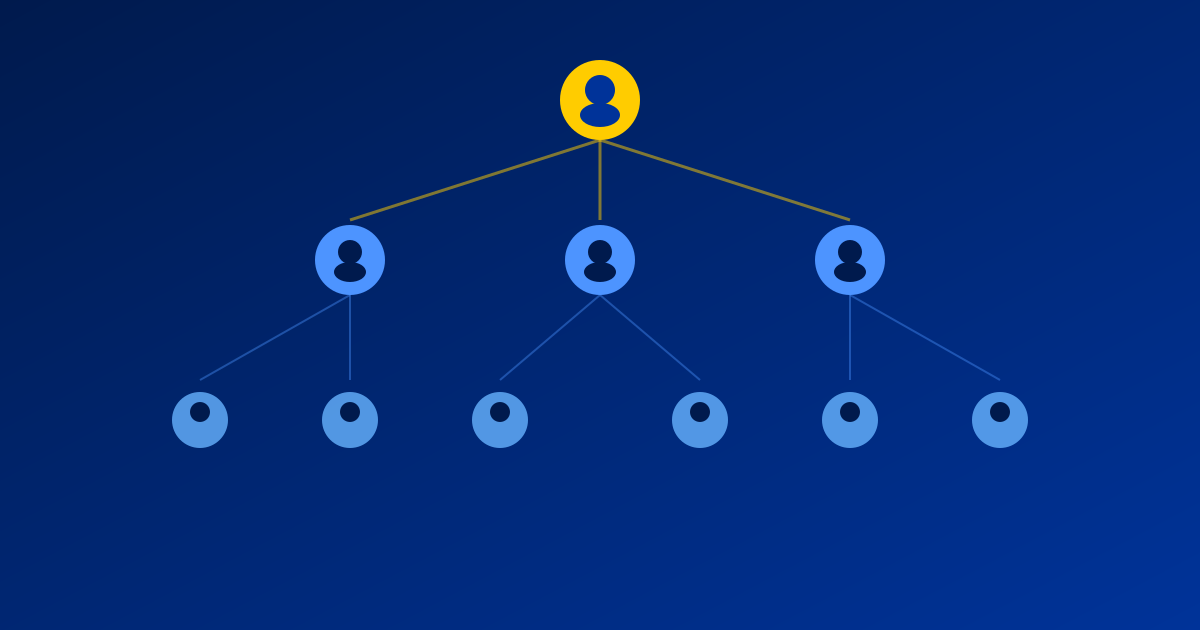

Entscheidungsbaum: Bin ich noch Importeur?

START: Produkt auf EU-Markt bringen

│

├─ Unter Originalherstellermarke?

│ │

│ ├─ JA → Nehmen Sie Änderungen vor?

│ │ │

│ │ ├─ NEIN → Sie sind IMPORTEUR

│ │ │ (Standard-Importeurpflichten gelten)

│ │ │

│ │ └─ JA → Betrifft die Änderung:

│ │ • Bestimmungsgemäßen Zweck?

│ │ • Cybersicherheits-Compliance?

│ │ • Sicherheitsarchitektur?

│ │ │

│ │ ├─ JA zu einer → Sie sind HERSTELLER

│ │ │ (Volle Herstellerpflichten)

│ │ │

│ │ └─ NEIN zu allen → Sie sind IMPORTEUR

│ │ (Analyse dokumentieren)

│ │

│ └─ NEIN (Ihre Marke) → Sie sind HERSTELLER

│ (Volle Herstellerpflichten)

Was Herstellerstatus bedeutet

Wenn Sie den Rollenwechsel auslösen, übernehmen Sie die vollen CRA-Herstellerpflichten:

Vor dem Inverkehrbringen

Risikobewertung (Artikel 13):

- Cybersicherheits-Risikobewertung für Ihr modifiziertes Produkt durchführen

- Bedrohungen, Schwachstellen und Gegenmaßnahmen dokumentieren

- Risiken mit Sicherheitskontrollen verknüpfen

Sichere Entwicklung:

- Auch wenn Sie das Original nicht entwickelt haben, müssen Sie sicherstellen, dass das Produkt (wie modifiziert) Secure-by-Design-Prinzipien erfüllt

- Dokumentieren Sie Ihren Modifikationsprozess und seine Sicherheitsüberlegungen

Technische Dokumentation (Anhang VII):

- Vollständige technische Unterlagen vorbereiten einschließlich:

- Produktbeschreibung

- Ergebnisse der Risikobewertung

- Sicherheitsarchitektur (wie modifiziert)

- SBOM (einschließlich Ihrer Modifikationen)

- Nachweis der Konformitätsbewertung

Konformitätsbewertung:

- Produktklassifizierung bestimmen

- Geeigneten Bewertungsweg abschließen (Modul A, B+C oder H)

- Falls Originalhersteller Drittbewertung nutzte, machen Ihre Änderungen diese wahrscheinlich ungültig

EU-Konformitätserklärung:

- Eigene Konformitätserklärung ausstellen

- Sie sind der verantwortliche Hersteller

- Konformitätserklärung des Originalherstellers gilt nicht mehr

CE-Kennzeichnung:

- CE-Kennzeichnung unter Ihrer Verantwortung anbringen

- Sie erklären die Konformität, nicht der Originalhersteller

Während des Supportzeitraums

Schwachstellenmanagement:

- Schwachstellenbehandlungsprozess etablieren

- Auf Schwachstellen überwachen (auch in unmodifizierten Komponenten)

- Sicherheitsupdates für mindestens 5 Jahre bereitstellen

Vorfallsmeldung:

- Aktiv ausgenutzte Schwachstellen an ENISA melden (24h)

- Schwere Vorfälle melden (24h)

- Sie sind verantwortlich, auch für Schwachstellen in Originalkomponenten

Kundenkommunikation:

- Sicherheitsupdate-Benachrichtigungen bereitstellen

- Supportkanäle pflegen

- End-of-Life verantwortungsvoll handhaben

Laufende Pflichten

Marktüberwachung:

- Ihr Produkt im Feld überwachen

- Schwachstellenmeldungen verfolgen

- Lessons Learned umsetzen

Dokumentenaufbewahrung:

- Technische Unterlagen 10 Jahre nach letzter Marktplatzierung aufbewahren

- Audit-Trail der Modifikationen pflegen

Praktische Szenarien

Szenario 1: White-Label-Elektronik

Situation: Sie importieren generische Tablets aus Asien und verkaufen sie unter der Marke "AcmeTab".

Analyse:

- Eigene Marke: Ja → Hersteller-Auslöser

- Modifikationen: Selbst ohne Änderungen löst das Branding Herstellerstatus aus

Ergebnis: Sie sind Hersteller. Volle Pflichten gelten.

Was Sie brauchen:

- Risikobewertung für das Tablet

- Technische Unterlagen (mit Lieferant zusammenarbeiten für zugrundeliegende Dokumentation)

- Eigene Konformitätsbewertung

- Eigene Konformitätserklärung und CE-Kennzeichnung

- Schwachstellenmanagement-Prozess

- 5+ Jahre Support-Verpflichtung

Szenario 2: Vorkonfigurierte Netzwerkausrüstung

Situation: Sie importieren Enterprise-Router und konfigurieren sie mit benutzerdefinierten Firewall-Regeln und VPN-Einstellungen vor dem Verkauf an Kunden vor.

Analyse:

- Eigene Marke: Angenommen nein (unter Originalmarke verkauft)

- Modifikationen: Konfigurationsänderungen

- Betreffen Änderungen die Sicherheit? Benutzerdefinierte Firewall-Regeln = sicherheitsrelevante Konfiguration

Ergebnis: Wahrscheinlich wesentliche Änderung. Sie sind wahrscheinlich Hersteller.

Besserer Ansatz: Mit Originalhersteller zusammenarbeiten, um "Konfigurationsprofile" anzubieten, die sie validieren, um Importeurstatus zu behalten.

Szenario 3: Sicherheitspatches angewendet

Situation: Sie importieren IoT-Geräte. Vor dem Verkauf wenden Sie die neuesten Sicherheitspatches des Herstellers an.

Analyse:

- Eigene Marke: Nein

- Modifikationen: Nur Sicherheitspatches

- CRA nimmt ausdrücklich Sicherheitspatches aus, die die bestimmungsgemäße Funktion nicht ändern

Ergebnis: Sie sind weiterhin Importeur. Dies ist das ausgenommene Szenario.

Dokumentieren: Aufzeichnungen führen, dass Patches vom Hersteller bereitgestellt wurden und die Funktionalität nicht geändert haben.

Szenario 4: Firmware-Anpassung für Kunden

Situation: Sie importieren Industriesteuerungen. Für Unternehmenskunden installieren Sie kundenspezifische Firmware mit zusätzlichen Funktionen.

Analyse:

- Eigene Marke: Möglicherweise oder auch nicht

- Modifikationen: Kundenspezifische Firmware = definitiv wesentliche Änderung

Ergebnis: Sie sind Hersteller für diese angepassten Einheiten.

Optionen:

- Zwei Spuren pflegen: Standard (Importeur) und angepasst (Hersteller)

- Mit Hersteller zusammenarbeiten, um kundenspezifische Firmware offiziell unterstützen zu lassen

- Herstellerstatus akzeptieren und Compliance-Infrastruktur aufbauen

Szenario 5: Hardware-Bündelung

Situation: Sie importieren Sicherheitskameras und bündeln sie mit Drittanbieter-NVR (Netzwerk-Videorekorder) als "Komplettsystem".

Analyse:

- Eigene Marke: Wenn als "AcmeSecurity System" verkauft, ja

- Modifikationen: Bündelung schafft ein neues "Produkt", wenn als integriert vermarktet

- Sicherheitsgrenzen: NVR + Kameras = anderes Sicherheitsprofil als Kameras allein

Ergebnis: Wahrscheinlich Hersteller für das gebündelte System.

Alternative: Als separate Produkte verkaufen, klar unterscheidbar, mit Originalbranding.

Strategien zum Beibehalten des Importeurstatus

Wenn Sie Herstellerpflichten vermeiden möchten:

1. Originalbranding beibehalten

Name und Marke des Herstellers sichtbar halten. Ihre Firma kann als Importeur/Händler identifiziert werden.

2. Keine Produktmodifikationen

Firmware, Hardware oder sicherheitsrelevante Konfiguration nicht anfassen. Was Sie importieren, verkaufen Sie.

3. Alles dokumentieren

Aufzeichnungen führen, die zeigen:

- Produkt ist unmodifiziert

- Originalherstellerbranding beibehalten

- Sie haben die Compliance des Herstellers überprüft

4. Mit Herstellern zusammenarbeiten

Wenn Sie Anpassungen benötigen:

- Hersteller die Änderungen durchführen lassen

- Sicherstellen, dass ihre Konformitätserklärung die angepasste Version abdeckt

- Ihren Importeurstatus beibehalten

Vorbereitung auf den Herstellerstatus

Wenn Rollenwechsel unvermeidbar oder strategisch gewünscht ist:

Compliance-Infrastruktur

Die Fähigkeiten aufbauen, die Hersteller benötigen:

| Fähigkeit | Bedeutung |

|---|---|

| Risikobewertungskompetenz | Personal/Prozess zur Bewertung von Sicherheitsrisiken |

| Technische Dokumentation | Fähigkeit, technische Unterlagen zu erstellen und zu pflegen |

| Konformitätsbewertung | Modul-A-Fähigkeit oder Beziehung zu Benannter Stelle |

| Schwachstellenmanagement | Erfassung, Triage, Behebung, Kommunikation |

| Update-Verteilung | Mechanismus zur Bereitstellung von Sicherheitspatches |

| Kundensupport | Sicherheitsorientierter Support für 5+ Jahre |

Lieferantenbeziehungen

Auch als Hersteller sind Sie von Originallieferanten abhängig:

- Zugang zu technischer Dokumentation: Sie brauchen zugrundeliegende Details

- Schwachstelleninformationen: Sie könnten Probleme zuerst entdecken

- Komponenten-Support: Ihr Support beeinflusst Ihre Fähigkeit, das Produkt zu warten

- Vertragliche Verpflichtungen: Sicherstellen, dass sie Sie für Ihren Supportzeitraum unterstützen

Kostenüberlegungen

Herstellerstatus erhöht Kosten:

| Kostenkategorie | Importeur | Hersteller |

|---|---|---|

| Konformitätsbewertung | Nur verifizieren | Durchführen (oder Benannte Stelle bezahlen) |

| Dokumentation | Existenz verifizieren | Erstellen und pflegen |

| Schwachstellenmanagement | Upstream benachrichtigen | Gesamten Prozess betreiben |

| Updates | Weiterleiten | Entwickeln und verteilen |

| Supportzeitraum | Überwachen | Liefern |

| Haftungsrisiko | Niedriger | Höher |

Modellieren Sie diese Kosten, bevor Sie sich für den Herstellerstatus entscheiden.

Häufige Fehler

"Es ist nur ein Aufkleber"

Falsch. Ihre Marke auf dem Produkt = Herstellerstatus, unabhängig davon, ob Sie andere Änderungen vorgenommen haben.

Ein Aufkleber mit Ihrem Logo verwandelt Sie vom Importeur zum Hersteller.

"Wir verbessern die Sicherheit, wir ändern sie nicht"

Riskant. Auch "Verbesserungen" können wesentliche Änderungen sein.

Wenn Ihre Verbesserung die Sicherheitsarchitektur, Angriffsfläche oder Authentifizierungsmechanismen ändert, ist sie wesentlich.

"Der Hersteller hat gesagt, wir dürfen"

Egal. CRA-Pflichten folgen aus dem, was Sie tun, nicht aus welcher Erlaubnis Sie haben.

Die Zustimmung des Herstellers überträgt nicht seine Compliance auf Sie. Wenn Sie den Rollenwechsel auslösen, brauchen Sie Ihre eigene Compliance.

"Wir behalten einfach beide Rollen"

Kompliziert, aber möglich. Sie können Importeur für unmodifizierte Produkte und Hersteller für modifizierte sein.

Dies erfordert klare Trennung: verschiedene Artikelnummern, verschiedene Dokumentation, verschiedene Support-Spuren.

"Unsere Kunden verlangen Modifikationen"

Verstehen Sie die Implikationen. Kundenanforderungen befreien Sie nicht vom CRA.

Wenn Kunden Anpassungen benötigen, entweder:

- Originalhersteller die Änderungen durchführen lassen

- Herstellerstatus akzeptieren und entsprechend kalkulieren

- Die Anpassung ablehnen

Checkliste zur Rollenbewertung

CHECKLISTE ZUR ROLLENBEWERTUNG

Produkt: _______________________________________

Lieferant/Hersteller: _________________________

Datum: _________________________________________

BRANDING-ANALYSE:

[ ] Produkt unter Originalherstellermarke verkauft?

[ ] Unser Firmenname/Logo NICHT als Hersteller dargestellt?

[ ] Kunde würde Originalhersteller als Quelle identifizieren?

Falls bei einer Frage NEIN → HERSTELLERSTATUS WAHRSCHEINLICH

MODIFIKATIONSANALYSE:

[ ] Keine Firmware-Änderungen (außer Herstellerpatches)?

[ ] Keine Hardware-Modifikationen?

[ ] Keine sicherheitsrelevanten Konfigurationsänderungen?

[ ] Keine zusätzliche Software installiert?

[ ] Keine Konnektivitätsänderungen?

[ ] Keine Authentifizierungs-/Autorisierungsänderungen?

Falls bei einer Frage NEIN → Prüfen, ob Änderung "wesentlich" ist

TEST AUF WESENTLICHE ÄNDERUNG:

Für jede Modifikation:

- Betrifft sie den bestimmungsgemäßen Zweck? [ ] Ja [ ] Nein

- Betrifft sie die Cybersicherheits-Compliance? [ ] Ja [ ] Nein

- Wäre die ursprüngliche Konformitätsbewertung noch gültig? [ ] Ja [ ] Nein

Falls "Ja" bei den ersten zwei oder "Nein" bei der dritten → WESENTLICH

ERGEBNIS:

[ ] IMPORTEUR - Keine Auslöser identifiziert

[ ] HERSTELLER - Auslöser identifiziert:

[ ] Eigener Name/Marke

[ ] Wesentliche Änderung: _________________

FALLS HERSTELLERSTATUS:

[ ] Risikobewertungsprozess etabliert

[ ] Erstellung technischer Unterlagen geplant

[ ] Konformitätsbewertungsweg gewählt

[ ] Schwachstellenmanagement-Fähigkeit

[ ] Supportzeitraum-Verpflichtung (mindestens 5 Jahre)

[ ] Lieferantenvereinbarungen vorhanden

Bewertet von: ___________________________________

Datum: _________________________________________

Wie CRA Evidence hilft

CRA Evidence unterstützt sowohl Importeure als auch Hersteller:

Für Importeure:

- Herstellerverifizierungs-Workflows

- Lieferanten-Compliance-Tracking

- Dokumentenspeicherung für Importeurpflichten

Für Hersteller (einschließlich nach Rollenwechsel):

- Risikobewertungsvorlagen

- Technische Unterlagen-Verwaltung

- SBOM-Handling für modifizierte Produkte

- Schwachstellenmanagement-Workflow

- Supportzeitraum-Tracking

Verstehen Sie Ihre Rolle mit app.craevidence.com.

Verwandte Leitfäden

- CRA-Pflichten für Importeure: Was Sie vor dem Inverkehrbringen überprüfen müssen

- White-Label- und OEM-Produkte unter dem CRA: Wer ist der Hersteller?

- Multi-Rollen CRA-Compliance: Wenn Sie Hersteller, Importeur und Händler sind

Dieser Artikel dient nur zu Informationszwecken und stellt keine Rechtsberatung dar. Für spezifische Compliance-Beratung wenden Sie sich an qualifizierte Rechtsberater mit Erfahrung in EU-Produktvorschriften.

In diesem Artikel behandelte Themen

Verwandte Artikel

Sind smarte Kameras wichtige Produkte im Sinne des EU...

Smarte Sicherheitskameras werden im CRA-Anhang III als wichtige Produkte...

9 Min.EU Cybersecurity Act 2: Lieferketten-Verbote,...

Am 20. Januar 2026 schlug die EU vor, den Cybersecurity Act vollständig zu...

9 Min.CRA-Produktklassifizierung: Ist Ihr Produkt Standard,...

Ein praktischer Leitfaden zur Bestimmung Ihrer CRA-Produktkategorie. Enthält...

8 Min.Does the CRA apply to your product?

Beantworte 6 einfache Fragen, um herauszufinden, ob dein Produkt unter den Geltungsbereich des EU Cyber Resilience Act fällt. Erhalte dein Ergebnis in weniger als 2 Minuten.

Bereit für CRA-Konformität?

Beginnen Sie mit der Verwaltung Ihrer SBOMs und Konformitätsdokumentation mit CRA Evidence.