Niemieckie BSI TR-03183: Jak Rozszerza Wymagania SBOM CRA

Zrozumienie niemieckiego wymagania technicznego BSI dotyczącego jakości SBOM. Przewodnik dla producentów celujących w rynek niemiecki z produktami zgodnymi z CRA.

W tym artykule

Niemieckie BSI opublikowało TR-03183, wymaganie techniczne wykraczające poza podstawowe oczekiwania CRA dotyczące SBOM. Jeśli sprzedajesz produkty z elementami cyfrowymi w Niemczech, zrozumienie TR-03183 pomaga spełnić zarówno CRA, jak i podwyższone oczekiwania rynku niemieckiego.

Ten przewodnik wyjaśnia, czego wymaga TR-03183 i jak odnosi się do zgodności z CRA.

Podsumowanie

- BSI TR-03183 to niemieckie wymaganie techniczne dotyczące jakości SBOM i obsługi podatności

- Operacjonalizuje wymagania CRA poprzez konkretne wytyczne techniczne

- Trzy części: Część 1 (ogólna), Część 2 (SBOM), Część 3 (raporty o podatnościach)

- Bardziej nakazowe niż sam CRA, określa formaty, pola i procesy

- Zgodność z TR-03183 demonstruje silną zgodność z CRA

Czym Jest TR-03183?

BSI TR-03183 "Wymagania Odporności Cybernetycznej dla Producentów i Produktów" to wymaganie techniczne opublikowane przez Niemiecki Federalny Urząd ds. Bezpieczeństwa Informacji (Bundesamt für Sicherheit in der Informationstechnik).

Status: Wymaganie techniczne, nie prawo. Ale:

- Powoływane przez niemieckie wymagania zamówień publicznych

- Oczekiwane przez niemieckich klientów

- Demonstruje najlepsze praktyki dla zgodności z CRA

- Może wpłynąć na przyszłe zharmonizowane standardy CRA

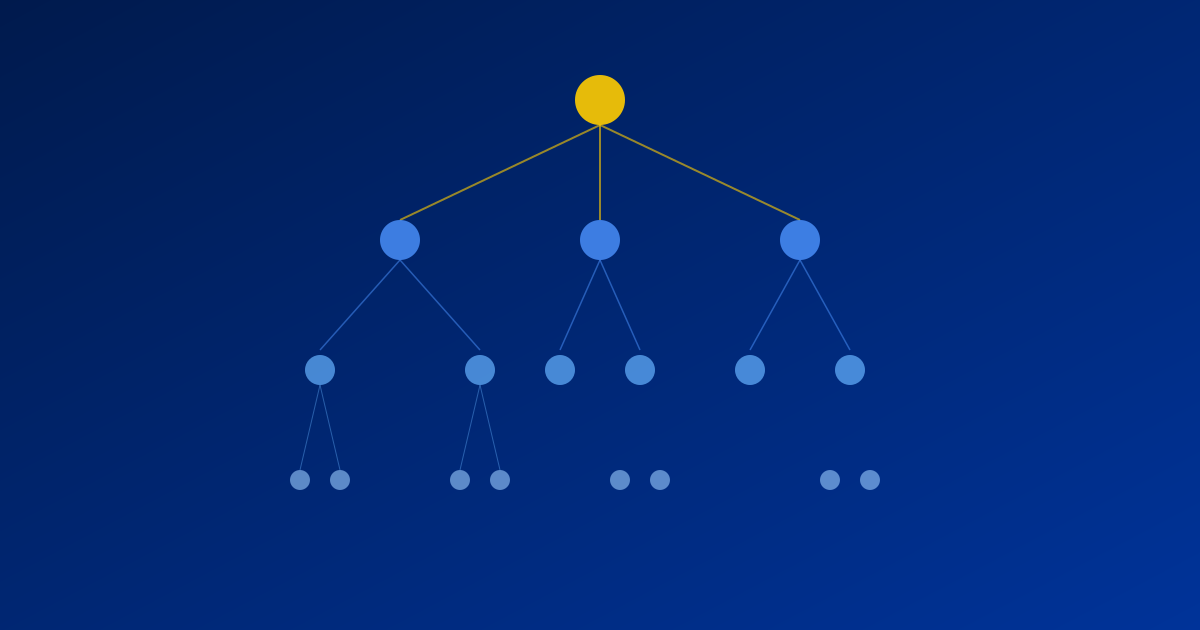

Struktura TR-03183

STRUKTURA TR-03183

Część 1: Wymagania Ogólne

├── Zakres i zastosowanie

├── Relacja z CRA

├── Wymagania bezpieczeństwa produktu

└── Kryteria zgodności

Część 2: Software Bill of Materials (SBOM)

├── Wymagania generowania SBOM

├── Wymagane pola i metadane

├── Specyfikacje formatów (CycloneDX, SPDX)

├── Wymagania dostawy i aktualizacji

└── Kryteria jakości

Część 3: Raporty o Podatnościach i Komunikaty

├── Wymagania ujawniania podatności

├── Format raportu (CSAF)

├── Publikacja komunikatów

├── VEX (Vulnerability Exploitability eXchange)

└── Wymagania koordynacji

TR-03183 vs CRA: Kluczowe Różnice

Wymagania SBOM

| Aspekt | Wymaganie CRA | Specyfikacja TR-03183 |

|---|---|---|

| Format | "Czytelny maszynowo" | CycloneDX 1.4+ lub SPDX 2.3+ |

| Zakres | "Zależności najwyższego poziomu" (minimum) | Wymagane pełne drzewo zależności |

| Pola | Nie określono | Szczegółowe wymagania pól |

| Dostawa | "Na żądanie" | Proaktywne mechanizmy dostawy |

| Aktualizacje | Gdy produkt się zmienia | W określonych ramach czasowych |

Obsługa Podatności

| Aspekt | Wymaganie CRA | Specyfikacja TR-03183 |

|---|---|---|

| Format | Nie określono | CSAF 2.0 dla komunikatów |

| VEX | Nie wymagany jawnie | Oczekiwane dokumenty VEX |

| Czas | "Bez zwłoki" | Konkretne ramy czasowe |

| Koordynacja | CVD wymagane | Szczegółowy proces koordynacji |

TR-03183 Część 2: SBOM Szczegółowo

Wymagane Formaty SBOM

TR-03183 akceptuje:

- CycloneDX 1.4 lub nowszy (preferowany)

- SPDX 2.3 lub nowszy

Inne formaty (SWID, własne) nie są zgodne.

Wymagane Pola

TR-03183 określa minimalne wymagane pola:

WYMAGANE POLA SBOM (TR-03183)

METADANE DOKUMENTU:

├── Format i wersja SBOM

├── Nazwa/identyfikator dokumentu

├── Znacznik czasu utworzenia

├── Informacje o narzędziu tworzącym

├── Namespace dokumentu (SPDX) / serialNumber (CycloneDX)

└── Wersja specyfikacji

GŁÓWNY KOMPONENT (produkt):

├── Nazwa

├── Wersja

├── Dostawca/producent

├── Unikalny identyfikator (purl, CPE)

└── Opis

KAŻDY KOMPONENT:

├── Nazwa

├── Wersja

├── Dostawca

├── Unikalny identyfikator (preferowany purl)

├── Licencja/e

├── Hash/suma kontrolna (minimum SHA-256)

├── Typ komponentu (biblioteka, framework, itp.)

└── Relacja z rodzicem

RELACJE:

├── Relacje zależności

├── Relacje zawierania

└── Relacje narzędzi budowania (jeśli dotyczy)

Kryteria Jakości SBOM

TR-03183 definiuje oczekiwania jakościowe:

Kompletność:

- Wszystkie bezpośrednie zależności uwzględnione

- Zależności przechodnie uwzględnione

- Komponenty systemu operacyjnego (jeśli wbudowane)

- Narzędzia budowania (jeśli istotne dla bezpieczeństwa)

Dokładność:

- Prawidłowe numery wersji

- Prawidłowe unikalne identyfikatory (format purl)

- Dokładne informacje o licencjach

- Działające hashe

Aktualność:

- SBOM odzwierciedla aktualną wersję produktu

- Aktualizowany przy każdym wydaniu

- Podatności oceniane względem aktualnego SBOM

TR-03183 Część 3: Obsługa Podatności

Wymaganie Formatu CSAF

TR-03183 wymaga komunikatów bezpieczeństwa w formacie CSAF (Common Security Advisory Framework) 2.0.

Dlaczego CSAF:

- Czytelny maszynowo

- Ustandaryzowana struktura

- Wspiera automatyzację

- Zawiera drzewo produktów i mapowanie podatności

Wymagania VEX

TR-03183 oczekuje dokumentów VEX (Vulnerability Exploitability eXchange):

Cel: Komunikować, czy znana podatność w komponencie faktycznie wpływa na Twój produkt.

Opcje Statusu:

not_affected: Podatność nie wpływa na ten produktaffected: Podatność wpływa na ten produktfixed: Podatność była obecna, ale jest teraz naprawionaunder_investigation: Nadal w trakcie oceny

Relacja ze Zgodnością CRA

TR-03183 jako Najlepsza Praktyka CRA

TR-03183 operacjonalizuje wymagania CRA:

| Wymaganie CRA | Implementacja TR-03183 |

|---|---|

| "Czytelny maszynowo SBOM" | CycloneDX/SPDX z określonymi polami |

| "Identyfikować podatności" | Skanowanie SBOM + proces VEX |

| "Dokumentować podatności" | Komunikaty CSAF |

| "Zajmować się bez zwłoki" | Zdefiniowany proces odpowiedzi |

Strategia Zgodności

Jeśli celujesz konkretnie w Niemcy:

- Wdrożyć TR-03183 w pełni

- Demonstruje zgodność CRA plus dostosowanie do rynku niemieckiego

Jeśli celujesz w szerszą UE:

- Zgodność CRA jest wymaganiem prawnym

- TR-03183 reprezentuje podwyższone najlepsze praktyki

- Rozważ wdrożenie nawet dla rynków nieoniemieckich

Przyszła Harmonizacja

TR-03183 może wpłynąć na:

- Przyszłe zharmonizowane standardy CRA

- Standaryzację europejską (CEN/CENELEC)

- Wymagania techniczne innych państw członkowskich

Wdrożenie TR-03183 teraz pozycjonuje Cię przed potencjalnymi przyszłymi wymaganiami.

Rozważania Dotyczące Rynku Niemieckiego

Certyfikacja BSI

Dla niektórych produktów certyfikacja BSI może być istotna:

- Produkty bezpieczeństwa IT

- Usługi chmurowe

- Komponenty infrastruktury krytycznej

Zgodność TR-03183 wspiera (ale nie zastępuje) procesy certyfikacji.

Zamówienia Publiczne

Zamówienia sektora publicznego w Niemczech coraz częściej oczekują:

- Dostarczenia SBOM

- Zdolności zarządzania podatnościami

- Zgodności ze standardami

Zgodność TR-03183 odpowiada na te oczekiwania.

Oczekiwania Klientów

Niemieccy klienci korporacyjni często oczekują:

- Szczegółowych SBOM

- Szybkiej komunikacji podatności

- Formalnego procesu komunikatów

TR-03183 zapewnia framework, który rozpoznają.

Informacja: BSI TR-03183 to standard niemiecki, ale staje się de facto punktem odniesienia jakości dla zgodności SBOM z CRA w całej UE.

Wskazówka: Wykorzystaj poziomy jakości TR-03183, aby stopniowo ulepszać swój SBOM: zacznij od Basic, cel na Comprehensive.

Powiązane przewodniki:

- Wymagania SBOM w ramach Cyber Resilience Act

- Jak Wygenerowac SBOM Zgodny z CRA: Narzedzia, Formaty i Integracja CI/CD

Jak CRA Evidence Pomaga

CRA Evidence wspiera zgodność TR-03183:

- Zarządzanie SBOM: Wsparcie CycloneDX i SPDX

- Walidacja: Sprawdzanie kompletności SBOM według wymagań TR-03183

- Śledzenie VEX: Zarządzanie statusem podatności w produktach

- Wsparcie komunikatów: Pomoc w generowaniu CSAF

- Rynek niemiecki: Konkretne wytyczne do dostosowania BSI

Spełnij wymagania TR-03183 na craevidence.com.

Ten artykuł jest dostarczany wyłącznie w celach informacyjnych i nie stanowi porady prawnej. W celu uzyskania konkretnych porad dotyczących zgodności, skonsultuj się z wykwalifikowanym doradcą prawnym.

ZWERYFIKUJ ZE ŹRÓDŁEM PIERWOTNYM: Szczegóły TR-03183 powinny być zweryfikowane z oficjalną publikacją BSI, ponieważ specyfikacje mogą być aktualizowane.

Powiązane artykuły

Czy CRA dotyczy Twojego produktu?

Odpowiedz na 6 prostych pytań, aby dowiedzieć się, czy Twój produkt podlega pod Cyber Resilience Act UE. Uzyskaj wynik w mniej niż 2 minuty.

Gotowy na osiągnięcie zgodności z CRA?

Zacznij zarządzać swoimi SBOM-ami i dokumentacją zgodności z CRA Evidence.